Los 10 mitos de película de geek más ridículos que resultaron ser ciertos

Hollywood no entiende la tecnología y el "pirateo". Eso es lo que pensamos, de todos modos. Pero muchas de las cosas ridículas que hemos visto en las películas resultaron ser completamente ciertas.

Nos reímos de muchos de estos mitos cuando los vimos en las películas. "No creas lo que ves en la televisión", le dijimos a la gente. Chico, estábamos equivocados.

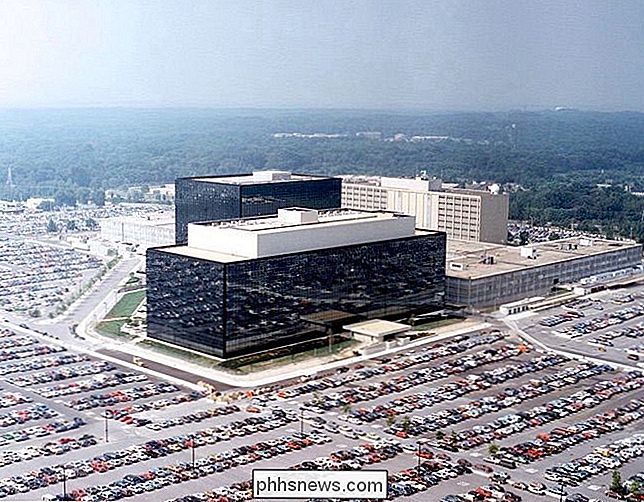

La NSA espiando a todos

Uno de los temas más antiguos es un gobierno que lo sabe todo y lo ve todo. Si el héroe necesita alguna información para detener una trama, puede acceder a una cantidad aparentemente infinita de información en tiempo real para encontrar al villano, determinar con quién se está comunicando y luego rastrearlo en tiempo real. Alternativamente, el estado de vigilancia gubernamental que todo lo ve a menudo se presenta como un villano.

Todos nos burlábamos de esto, pero parece que gran parte de eso es cierto. La NSA (y las agencias de inteligencia de otros países) están monitoreando el tráfico de Internet y las llamadas telefónicas, construyendo enormes bases de datos que pueden consultar. Esa escena en la que el héroe aprovecha una enorme base de datos que les brinda toda la información que necesitan, bueno, es más cierto de lo que podríamos haber imaginado. ¡Diablos, incluso Los Simpson mencionaron esto en la película de Los Simpsons de 2007!

Crédito de la imagen: Desconocido en imgur

Se puede hacer un seguimiento de su ubicación

Se puede rastrear los teléfonos triangulando sus intensidades de señal relativa entre tres torres celulares cercanas lo sabemos. Pero el gobierno de EE. UU. Ha ido aún más lejos. Han colocado torres celulares falsas en pequeños aviones y han volado sobre áreas urbanas, interceptando las comunicaciones entre el teléfono celular de un sospechoso y la torre celular real para determinar la ubicación exacta de alguien sin necesidad siquiera de un operador de telefonía móvil para obtener ayuda. (Fuente)

Sí, esa escena en la que un héroe aborda un avión y sobrevuela un área urbana, mirando de algún modo un mapa mientras rastrea la ubicación exacta de un sospechoso, también es cierto.

Webcam Hijacking

Webcams puede ser aterrador Ofrecen una forma para que un atacante invisible nos vea desde lejos. Pueden ser utilizados por una mente retorcida para explotar a alguien, exigiendo que alguien se desnude para la cámara web o que sus secretos o fotografías privadas se envíen a familiares o al público. O bien, una cámara web simplemente puede funcionar como una forma conveniente para que alguien fisgonee en un área de otra manera segura.

El secuestro de una cámara web también es real. Hay toda una comunidad de mentes retorcidas que usan el software RAT (Herramienta de acceso remoto) para espiar a las personas, con la esperanza de echarles un vistazo mientras se desvisten, e intentan manipularlas para que se despojen de la cámara. (Fuente) La agencia de inteligencia GHCQ del Reino Unido capturó millones de Yahoo! imágenes de webcam, incluidas muchas pornográficas. (Fuente)

Hackear semáforos y cámaras

Cortar en la escena dramática de la persecución. Nuestros héroes están persiguiendo a un hábil pirata informático. O bien, nuestros héroes necesitan usar sus habilidades de pirateo para ponerse al día con el villano. De cualquier manera, alguien está manipulando las cámaras de tráfico, volviéndolas verdes cuando necesitan conducir y rojas cuando sus perseguidores necesitan pasar. O bien, nuestros héroes ingresan a la red de cámaras de tráfico para espiar los movimientos de alguien en una ciudad. O, lo que es peor, una ciudad es ocupada por un supervillano que enciende todos los semáforos en verde para provocar el caos mientras se ríe maniáticamente.

Eso crea una escena dramática, pero es una tontería, ¿o no? Resulta que piratear los semáforos y sus cámaras a menudo es trivial. Los investigadores descubrieron que muchos semáforos están conectados a redes Wi-Fi abiertas y usan contraseñas predeterminadas. (Fuente)

2003 El trabajo italiano presenta un personaje que "piratea" los semáforos, haciendo que todas las luces de una intersección se vuelvan verdes para crear un atasco.

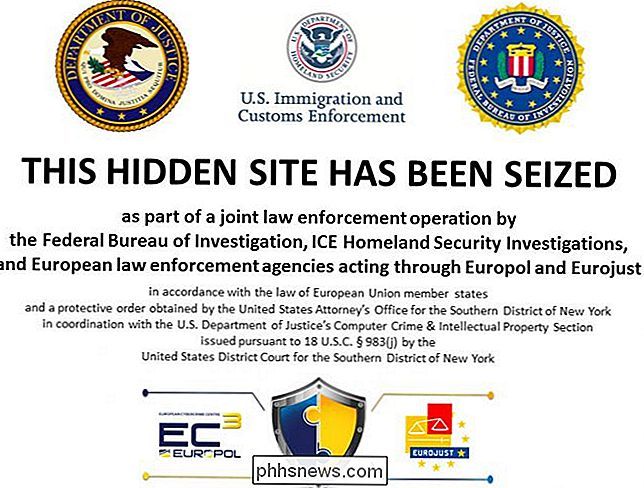

Darknet Drug Rings, Arms Trafficking, y Hitmen

RELACIONADO: ¿Qué es Bitcoin y cómo funciona?

Hay una parte secreta de Internet donde acechan los delincuentes, debajo del exterior brillante que los ciudadanos honrados recorren todos los días. Puedes conseguir algo aquí, por un precio. Cualquier tipo de droga ilegal que desee, números de tarjetas de crédito robadas, documentos de identificación falsos, armas ilegales y sicarios profesionales de alquiler.

Gran parte de esto es cierto gracias a la "darknet" - servicios ocultos de Tor, por ejemplo. Se ha vuelto más público gracias al busto de Silk Road, pero han surgido otros sitios. Por supuesto, no hay garantía de que todo esto sea realmente legítimo. Cuando "Dread Pirate Roberts", de Silk Road, intentó contratar sicarios y pagarles en BitCoin, parece que contrató tanto a alguien que se llevó el dinero como a la policía que lo usó para construir un caso en su contra. No hay evidencia de que los cientos de miles de dólares en BitCoin que gastó mataron a alguien, así que tal vez este cerebro criminal no es tan listo como creía que era. (Fuente)

Hackear cámaras de seguridad y sistemas de seguridad

Nuestros héroes, o villanos, necesitan entrar en un lugar seguro. Para determinar el alcance, piratean las cámaras de seguridad y examinan la seguridad del lugar, señalando la cantidad de guardias, sus patrullas y otras características de seguridad que necesitarán eludir.

Es conveniente, pero tampoco demasiado. Muchas cámaras de seguridad IP tienen una seguridad extremadamente débil y pueden ser truncadas de manera trivial. Incluso puede encontrar sitios web que proporcionen una lista de cámaras de seguridad públicamente expuestas que escanea fisgonea usted mismo. (Fuente)

Al igual que muchos otros productos, los sistemas de seguridad suelen tener una seguridad terriblemente débil, por lo que pueden cerrarse o bloquearse si alguien se esfuerza.

Hackear cajeros automáticos en efectivo

RELACIONADO: Cómo funcionan los desnatadores de tarjetas de crédito y cómo detectarlos Los cajeros automáticos

son un gran objetivo de pirateo. Si alguien necesita algo de efectivo, simplemente puede hackear un cajero automático para obtenerlo. Si bien es posible que el cajero automático no comience a tirar billetes por la calle como lo haría en las películas, también hemos visto surgir una variedad de cajeros automáticos. El más pedestre de ellos implica conectar un lector de banda magnética y una cámara a la máquina para "rozar" las credenciales de la tarjeta de cajero automático de la gente, pero hay ataques que funcionan directamente pirateando el software del cajero automático. (Fuente)

Este se muestra ya en el Terminator 2 de 1991, donde John Connor conecta un dispositivo a un cajero automático y lo libera para liberar efectivo.

Puertas traseras de seguridad en los protocolos de cifrado

RELACIONADO: He aquí por qué el cifrado de Windows 8.1 no parece asustar al FBI

"No está bien, señor, no está hablando. Nunca vamos a romper el cifrado en su disco duro. "Es una línea que se puede hablar antes de que un hábil pirata informático del gobierno hable y diga que no hay problema. Después de todo, el gobierno tiene una puerta trasera en el cifrado y puede descifrarlo. Esa es solo una versión dramática de una posible escena; en realidad, esto generalmente se manifiesta como que el gobierno puede descifrar cualquier codificación que desee, simplemente porque.

Ahora hemos visto puertas traseras insertadas en sistemas de encriptación en el mundo real. La NSA manipuló al NIST para que insertara una puerta trasera en el estándar de cifrado Dual_EC_DRBG, que fue recomendado por el gobierno de los EE. UU. (Fuente) La NSA luego pagó $ 10 millones a RSA Security en un trato secreto, y este estándar de cifrado comprometido se utilizó por defecto en su biblioteca BSAFE. (Fuente) Y eso es solo una puerta trasera que conocemos.

El "cifrado de dispositivo" predeterminado de Windows 8.1 se desvía de entregar una clave de recuperación a Microsoft, para que el gobierno pueda obtenerlo de ellos. Las puertas traseras también pueden verse como esta en Windows, que ofrece algunas características convenientes para los usuarios de Windows, acceso para el gobierno de EE. UU. Y una negación plausible para Microsoft.

Claves de los hoteles se pueden piratear fácilmente

¿Alguien quiere entrar? ¿una habitación de hotel? ¡No hay problema! Las cerraduras de las habitaciones del hotel son fácilmente secuestradas gracias a sus lectores de tarjetas. Simplemente abra la cerradura, haga algo con los cables, y ya está.

Quien haya inventado este mito probablemente no haya pasado mucho tiempo pensando en ello, pero es posible. Con un hardware barato y unos pocos segundos, un atacante podría abrir el ensamblaje en la parte exterior de la cerradura, enchufar el hardware en un puerto abierto, leer la clave de descifrado de la memoria y abrir la cerradura. Millones de habitaciones de hoteles en todo el mundo son vulnerables a esto. (Fuente)

Onity, la compañía que fabricó las cerraduras, le dará a los hoteles un capuchón para colocar el puerto y tornillos que hacen que el ensamblaje sea más difícil de desenroscar. Pero los hoteles no quieren arreglar esto, y Onity no quiere regalar candados de reemplazo gratis, por lo que muchos bloqueos nunca serán reparados. (Fuente)

Las contraseñas pueden ser fácilmente pirateadas

RELACIONADAS: Cómo los atacantes realmente "piratean cuentas" en línea y cómo protegerse

Las contraseñas nunca son un obstáculo demasiado grande en las películas. O bien una persona inteligente se sienta e intenta adivinar la contraseña de alguien, o bien, conectan algo y descifran rápidamente su contraseña.

Muchas contraseñas son horribles, por lo que prueban combinaciones como "contraseña", "letmein", el nombre de un niño, una mascota el nombre, el cumpleaños de un cónyuge y otros datos obvios a menudo le permitirán ingresar la contraseña de alguien. Y si vuelve a utilizar la misma contraseña en varios lugares, los atacantes probablemente ya tengan información de inicio de sesión para sus cuentas.

Si obtiene acceso a una base de datos de contraseñas para poder realizar un ataque de fuerza bruta contra ella, a menudo Adivina la contraseña rápidamente gracias a listas que incluyen contraseñas obvias y comunes. Las tablas Rainbow también aceleran esto, ofreciendo hashes precalculados que le permiten identificar rápidamente las contraseñas comunes sin gastar una gran cantidad de poder de cómputo. (Fuente)

Estos están lejos de ser los únicos mitos que resultaron ser ciertos. Si hay un hilo conductor aquí, es que la seguridad (y la privacidad) suele ser una ocurrencia tardía en el mundo real, y la tecnología que utilizamos nunca es tan segura como nos gustaría. Mientras cargamos hacia dispositivos cada vez más conectados gracias a "Internet of Things", necesitaremos tomar la seguridad mucho más en serio.

Crédito de la imagen: Kenneth Lu en Flickr, Aleksander Markin en Flickr, Sean McGrath en Flickr, Créditos fiscales en Flickr, NSA

Cómo afectan los ámbitos a las secuencias de comandos de PowerShell

En las secuencias de comandos de proceso por lotes, los cambios en las variables de entorno tienen un impacto global en la sesión actual de forma predeterminada. Para PowerShell, todo lo contrario es cierto porque los ámbitos se utilizan para aislar las modificaciones de un script. Aquí, exploraremos cómo afectan los ámbitos a las secuencias de comandos de PowerShell y cómo trabajar dentro y fuera de ellas.

Por qué no debe alojar una red Wi-Fi abierta sin una contraseña

Abrir redes Wi-Fi en el hogar todavía es muy común. La situación ha mejorado a medida que los fabricantes de enrutadores inalámbricos comenzaron a enviar contraseñas inalámbricas habilitadas de manera predeterminada, pero todavía hay demasiadas redes Wi-Fi no aseguradas. Alojar una red Wi-Fi abierta puede causar una serie de problemas para usted.