¿Qué es una estafa telefónica "Port-out" y cómo puedo protegerme?

Serás perdonado si nunca has oído hablar de una estafa telefónica "port-out" , porque hasta hace poco no era un tema ampliamente comentado. Pero se ha vuelto tan serio que T-Mobile está enviando advertencias a muchos de sus clientes. A continuación se detalla qué es esto y cómo protegerse de él.

¿Qué es una estafa Port-Out?

Si desea cambiar de proveedor de telefonía celular, puede traer su número de teléfono actual, porque ¿quién quiere obtener un nuevo número de teléfono si no tiene ? Nadie, eso es quién.

Ahora, imagina a alguien entrando a una tienda de transportistas (o llamándolos) y fingiendo ser tú. Sin las medidas de seguridad adecuadas en su lugar, esta persona podría robar fácilmente su número de teléfono y llevarlo a un nuevo proveedor, lo que efectivamente apagará su servicio telefónico y tomará el control de su número. Eso es bastante aterrador.

Y ese no es el único tipo de fraude de portación en la actualidad: también hay algo llamado estafa de intercambio SIM (también llamado "secuestro de SIM") que funciona de manera similar, pero en lugar de portar tu número a un nuevo operador, el atacante simplemente pretende ser usted y solicita una nueva tarjeta SIM para su cuenta. Obtienen la tarjeta SIM, obtienen acceso a su número.

Y como solo se puede adjuntar una tarjeta SIM a un número en un punto determinado, desactiva efectivamente su tarjeta SIM actual. Entonces, aunque la táctica es ligeramente diferente, el resultado final es el mismo: su teléfono está deshabilitado y otra persona tiene su número como propio.

¿Por qué es este un gran negocio?

Al tener su número secuestrado y servicio celular Terminado suena como un dolor de cabeza, las implicaciones son mucho más profundas. Piénselo: el secuestrador acaba de tomar el control de su número de teléfono, por lo que tendrá acceso a todas sus llamadas y mensajes de texto. Todo lo que significa para sus ojos u oídos ahora está en manos de un completo desconocido. Me pone los pelos de punta pensando en eso.

Y tus mensajes privados son la menor de tus preocupaciones. ¿Qué sucede si usa su número de teléfono para recibir mensajes de texto con códigos de seguridad cuando ingresa a su cuenta bancaria? Esa persona ahora tiene acceso a cualquier código enviado a su teléfono, y puede acceder a su correo electrónico, cuenta bancaria, tarjetas de crédito y otra información súper confidencial.

Es exactamente por eso que T-Mobile recientemente comenzó a advertir a sus clientes sobre este problema. Si bien es posible que este pudiera ocurrir con cualquier operador, una falla en el sistema de T-Mobile facilitó el acceso de los atacantes a cualquier número desde una cuenta de pago a un nuevo proveedor, y algunos usuarios han tenido sus números comprometido y sus cuentas bancarias se limpiaron.

La compañía está haciendo cosas para corregir el problema ahora, pero aún puede ser un problema si no sabe cómo manejarlo en primer lugar.

Entonces, ¿cómo? ¿Me protejo?

La buena noticia es que es bastante fácil protegerse de esta estafa; solo necesita hacer una llamada telefónica rápida al servicio al cliente hoy o hacer un ajuste en su cuenta en línea.

Básicamente , debe agregar un PIN de seguridad a su cuenta. El proceso será diferente para cada proveedor (por lo que no podemos resumirlos aquí), pero este PIN será necesario para realizar cambios en su cuenta, lo que incluye transferir su número a un nuevo operador o solicitar una nueva tarjeta SIM. . Por lo tanto, protege su cuenta contra estafas de intercambio de puertos y SIM. Buenas cosas.

La mayoría de los operadores deberían permitirte hacer esto en línea bajo algún tipo de configuración de seguridad de la cuenta, pero si no puedes encontrar esta información en línea, solo llámales y diles que quieres agregar la seguridad del PIN a su cuenta. Recuerde, este PIN es diferente de la contraseña que usa cuando ingresa a su cuenta: se usa específicamente cuando entra a una tienda o llama al servicio al cliente para hacer cambios.

Al igual que con las contraseñas y otras cosas, elija algo que no sea fácil de adivinar: no use su fecha de cumpleaños, por ejemplo. Esa información no es difícil de descifrar, por lo que de alguna manera se frustra el propósito de establecer el PIN. Sin embargo, una vez que esté en su lugar, deberías estar mejor protegido contra este tipo de estafa que te sucede.

Crédito de la imagen: Andrey_Popov / Shutterstock.com

¿Qué son las leyes de "Derecho a reparación" y qué significan para usted?

¿Alguna vez se ha preguntado por qué es tan difícil reparar un teléfono inteligente, una computadora o una consola de juegos usted mismo? No es un accidente: las empresas los hacen de esa manera. Pero gracias a la legislación "Derecho a reparar", podría ser mucho más fácil manipular tus juguetes electrónicos.

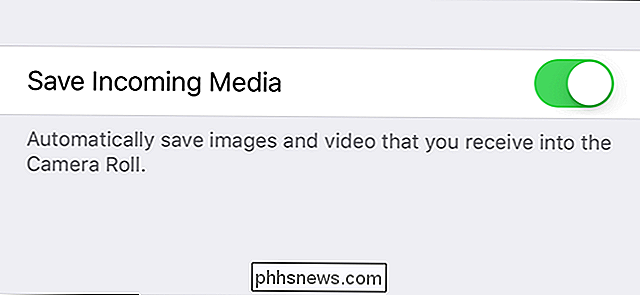

Cómo detener WhatsApp desde el guardado automático de imágenes en su teléfono

De manera predeterminada, WhatsApp guarda las imágenes que reciba en el carrete de la cámara de su iPhone. Si bien esto podría parecer una buena idea, si tus amigos son del tipo de personas que comparten ... cuestionables ... fotos y GIF, puede que no quieras que se mezclen automáticamente con tus fotos familiares.