¿Qué es un "Blockchain"?

Si has estado viendo las noticias últimamente, es posible que hayas oído hablar de algo llamado blockchain. Es un concepto que hace que los datos sean ultraseguros para usos específicos. Probablemente lo haya escuchado en relación con Bitcoin, pero tiene aplicaciones que van más allá de las criptomonedas favoritas de todos. Aquí hay una explicación rápida de cómo funciona.

Todo comienza con el cifrado

RELACIONADO: ¿Qué es Bitcoin y cómo funciona?

Para comprender las cadenas de bloques, debe comprender la criptografía. La idea de la criptografía es mucho más antigua que las computadoras: simplemente significa reordenar la información de tal manera que necesita una clave específica para poder entenderla. El simple anillo decodificador que encontraste en tu caja de cereal Kix es una forma de la criptografía más básica: crea una clave (también conocida como cifrado) que reemplaza una letra con un número, ejecuta tu mensaje a través de la tecla y luego dale la llave de alguien mas Cualquiera que encuentre el mensaje sin la clave no puede leerlo, a menos que esté "agrietado". Los militares usaron criptografía más compleja mucho antes que las computadoras (los mensajes codificados y decodificados de Enigma Machine durante la Segunda Guerra Mundial, por ejemplo).

el cifrado, sin embargo, es completamente digital. Las computadoras de hoy en día usan métodos de cifrado que son tan complejos y tan seguros que sería imposible romperlos con simples operaciones matemáticas hechas por humanos. La tecnología de encriptación de computadora no es perfecta, sin embargo; aún puede ser "descifrado" si las personas lo suficientemente inteligentes atacan el algoritmo, y los datos siguen siendo vulnerables si alguien, aparte del propietario, encuentra la clave. Pero incluso el cifrado a nivel de consumidor, como el cifrado AES de 128 bits que ahora es estándar en el iPhone y Android, es suficiente para mantener los datos bloqueados lejos del FBI.

The Blockchain es un data reader seguro y colaborativo

Encryption normalmente se usa para bloquear archivos, por lo que solo pueden acceder personas específicas. Pero, ¿qué sucede si tiene información que todos deben ver, como, por ejemplo, la información contable de una agencia gubernamental que debe ser pública por ley, y aún así debe ser segura? Ahí tienes un problema: cuantas más personas puedan ver y editar información, menos segura será.

Las cadenas de bloques se desarrollaron para satisfacer las necesidades de seguridad de estas situaciones específicas. En una cadena de bloques, cada vez que se accede a la información y se actualiza, el cambio se registra y se verifica, luego se sella mediante encriptación y no se puede volver a editar. El conjunto de cambios se guarda y se agrega al registro total. La próxima vez que alguien haga cambios, comienza todo de nuevo, conservando la información en un nuevo "bloque" cifrado y adjunto al bloque anterior (por lo tanto, "cadena de bloque"). Este proceso repetitivo conecta la primera versión del conjunto de información con la última, para que todos puedan ver todos los cambios realizados, pero solo puede contribuir y editar la última versión.

Esta idea es algo así como resistente a las metáforas, pero imagina que estás en un grupo de diez personas montando un set de LEGO. Solo puedes agregar una pieza a la vez, y nunca podrás eliminar ninguna pieza. Cada miembro del grupo debe acordar específicamente dónde irá la próxima pieza. De esta forma, puedes ver todas las piezas en cualquier momento, desde la primera pieza del proyecto, pero solo puedes modificar la última pieza.

Para algo un poco más relevante, imagina un documento colaborativo, como una hoja de cálculo en Google Docs u Office 365. Todos los que tienen acceso al documento pueden editarlo, y cada vez que lo hacen, el cambio se guarda y se registra como una hoja de cálculo nueva, luego se bloquea en el historial del documento. Para que pueda retroceder, paso a paso, a través de los cambios realizados, pero solo puede agregar información a la última versión, no modificar las versiones anteriores de la hoja de cálculo que ya se han bloqueado.

Como probablemente haya escuchado, esta idea de un "libro mayor" seguro y constantemente actualizado se aplica principalmente a los datos financieros, donde tiene más sentido. Las monedas digitales distribuidas como Bitcoin son el uso más común de blockchains; de hecho, el primero se hizo para Bitcoin y la idea se extendió desde allí.

Las cosas técnicas: paso a paso, bloquear por bloque

¿Cómo funciona todo esto en una computadora? Es una combinación de redes de igual a igual y de criptografía.

RELACIONADO: ¿Cómo funciona BitTorrent?

Es posible que esté familiarizado con el intercambio de archivos punto a punto: servicios como BitTorrent que permiten a los usuarios subirlos y descargue archivos digitales desde múltiples ubicaciones de manera más eficiente que desde una sola conexión. Imagine los "archivos" como los datos centrales en un blockchain, y el proceso de descarga como la criptografía que lo mantiene actualizado y seguro.

O, para volver a nuestro ejemplo anterior de Google Docs: imagine que el documento de colaboración que está el trabajo no está almacenado en un servidor. En cambio, está en la computadora de cada individuo, que constantemente se revisa y se actualiza entre sí para asegurarse de que nadie haya modificado los registros anteriores. Esto lo hace "descentralizado".

Esa es la idea central detrás de blockchain: se trata de datos criptográficos a los que se accede y se asegura continuamente, sin ningún servidor o almacenamiento centralizado, con un registro de cambios que se incorpora a cada nueva versión de los datos.

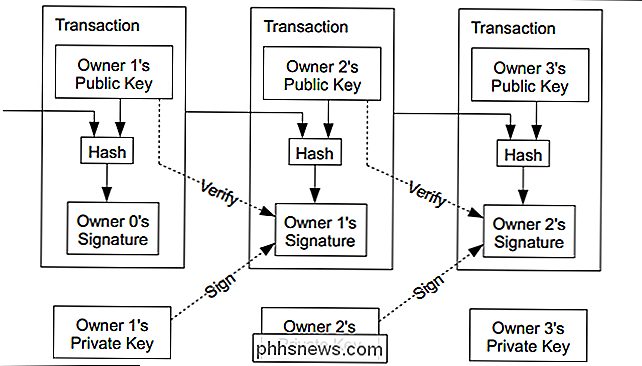

Entonces tenemos tres elementos a considerar en esta relación. Uno, la red de usuarios punto a punto que almacenan copias del registro de la cadena de bloques. Dos, los datos que estos usuarios agregan al último "bloque" de información, lo que le permite actualizarse y agregarse al registro total. Tres, las secuencias criptológicas que los usuarios generan para acordar el último bloque, asegurándolo en su lugar en la secuencia de datos que forma el registro.

Es lo último que es la salsa secreta en el sándwich blockchain. Usando la criptografía digital, cada usuario contribuye con el poder de su computadora para ayudar a resolver algunos de esos problemas matemáticos súper complejos que mantienen el registro seguro. Estas soluciones extremadamente complejas, conocidas como "hash", resuelven partes centrales de los datos del registro, como por ejemplo, qué cuenta se agregó o resta dinero en un libro contable, y de dónde salió o de dónde salió ese dinero. Cuanto más densos son los datos, más compleja es la criptografía y más potencia de procesamiento se necesita para resolverla. (Por cierto, aquí es donde entra en juego la idea de "minería" en Bitcoin).

En resumen, podemos pensar que una cadena de bloques es un dato que es:

- Constantemente actualizado. Los usuarios de Blockchain pueden acceder a los datos en cualquier momento y agregar información al bloque más nuevo.

- Distribuido. Cada usuario almacena y asegura las copias de los datos de blockchain, y todos deben aceptar nuevas incorporaciones.

- Verificado. Todos los usuarios deben aceptar todos los cambios en los bloques nuevos y las copias de los bloques antiguos a través de la verificación criptográfica.

- Seguro . El método criptográfico y el almacenamiento no centralizado de los datos en sí mismos evitan alterar los datos antiguos y alterar el método para proteger los datos nuevos.

Y créanlo o no, se vuelve aún más complicado que esto ... pero eso es la idea básica.

The Blockchain en acción: ¡muéstrame el dinero (digital)!

Así que consideremos un ejemplo de cómo esto se aplica a una criptomoneda como Bitcoin. Supongamos que tiene un Bitcoin y desea gastarlo en un automóvil nuevo. (O una bicicleta, o una casa, o una nación insular de tamaño pequeño a mediano, sin importar cuánto valga un Bitcoin esta semana). Se conecta al blockchain Bitcoin descentralizado con su software, y usted envía su solicitud para transferir su Bitcoin para el vendedor del automóvil. Su transacción luego se transmite al sistema.

Todas las personas en el sistema pueden verlo, pero su identidad y la identidad del vendedor son solo firmas temporales, pequeños elementos de los enormes problemas matemáticos que forman el corazón de la criptografía digital. Estos valores están conectados a la ecuación blockchain, y el problema en sí mismo es "resuelto" por los miembros de la red punto a punto que generan hashes de criptografía.

Una vez que se verifica la transacción, se mueve un Bitcoin de usted al vendedor y grabado en el último bloque de la cadena. El bloque está terminado, sellado y protegido con criptografía. Comienza la siguiente serie de transacciones, y la cadena de bloques se hace más larga, que contiene un registro completo de todas las transacciones cada vez que se actualiza.

Ahora, cuando piensas en una cadena de bloques como "segura", es importante comprender el contexto. Las transacciones individuales son seguras, y el registro total es seguro, siempre y cuando los métodos utilizados para proteger la criptografía permanezcan "sin descifrar". (Y recuerde, esto es realmente difícil de romper, incluso el FBI puede hacerlo ' t hacerlo solo con recursos informáticos). Pero el eslabón más débil de la cadena de bloques es, bueno, tú-el usuario.

Si permites que otra persona use tu clave personal para acceder a la cadena, o si la encuentran por simplemente pirateando su computadora, pueden hacer adiciones a la cadena de bloques con su información, y no hay forma de detenerlos. Así es como se "roba" Bitcoin en ataques muy publicitados en los principales mercados: son las empresas que operaban los mercados, no la cadena de bloques de Bitcoin en sí, las que se vieron comprometidas. Y debido a que los Bitcoins robados se transfieren a usuarios anónimos, a través de un proceso verificado por el blockchain y grabado para siempre, no hay manera de encontrar al atacante o recuperar el Bitcoin.

¿Qué más pueden hacer las Blockchains?

La tecnología Blockchain comenzó con Bitcoin, pero es una idea tan importante que no se quedó allí por mucho tiempo. Un sistema que se actualiza constantemente, accesible para cualquier persona, verificado por una red no centralizada e increíblemente seguro, tiene muchas aplicaciones diferentes. Las instituciones financieras como JP Morgan Chase y la Bolsa de Valores de Australia están desarrollando sistemas blockchain para asegurar y distribuir datos financieros (para dinero convencional, no criptomonedas como Bitcoin). La fundación Bill & Melinda Gates espera utilizar sistemas blockchain para proporcionar servicios bancarios gratuitos y distribuidos a miles de millones de personas que no pueden pagar una cuenta bancaria regular.

Las herramientas de código abierto como Hyperledger están tratando de poner a disposición técnicas de blockchain. una gama más amplia de personas, en algunos casos sin necesidad de cantidades monstruosas de potencia de procesamiento para asegurar otros diseños. Los sistemas de trabajo en colaboración se pueden verificar y registrar con técnicas de blockchain. Prácticamente todo lo que se debe registrar, acceder y actualizar constantemente se puede usar de la misma manera.

Crédito de la imagen: posteriori / Shutterstock, Lewis Tse Pui Lung / Shutterstock, Zack Copley

Cómo usar su Amazon Echo como altavoz Bluetooth

El Echo de Amazon es un altavoz muy capaz que puede llenar fácilmente una sala con sonido. Mientras puede reproducir música directamente desde el dispositivo, aquí le mostramos cómo conectar su teléfono inteligente o tableta al Amazon Echo y usarlo como un altavoz Bluetooth. Hay un puñado de servicios de música integrados en el Echo, incluido Spotify.

Sin Google Chrome, la Tienda Windows siempre apestará

Microsoft no permitirá Google Chrome en la Tienda Windows. Google intentó ayudar a los usuarios poniendo en su lugar un "instalador" para Chrome en la Tienda, pero Microsoft lo destruyó rápidamente. Microsoft está empeorando la Tienda solo para servir a sus intereses comerciales. La tienda incluso permite otras aplicaciones que usan el motor de búsqueda "Chromium" de Google Chrome, pero no Chrome en sí.