Cómo verificar si su conexión VPN está realmente encriptada

Recientemente me suscribí a un servicio de VPN para mi uso personal, por lo que mi conexión a Internet desde mi casa está completamente encriptada. Con todas las revelaciones de espionaje y piratería que están ocurriendo en estos días, no me importa tener un poco de seguridad extra de mi lado por las dudas. Una vez que había instalado el software en la computadora y conectado a la VPN, parecía estar funcionando bien por lo que yo sabía.

Sin embargo, al ser una persona aficionada a la tecnología, no podía simplemente aceptar que todo estaba funcionando sin verificar realmente que la encriptación estaba habilitada. Así que, aunque no había jugado con un analizador de paquetes y un analizador de protocolos, continué y descargué una utilidad de red que me permitió ver los datos que se transfieren desde y hacia mi computadora.

Comprobé la conexión cuando no estaba conectado a la VPN y capturé algunos paquetes y luego hice lo mismo cuando estuve conectado. Fácilmente, pude ver que los datos que se estaban transfiriendo en realidad estaban encriptados cuando se enviaban a la VPN. En este artículo, le mostraré cómo puede verificar si su conexión también está encriptada.

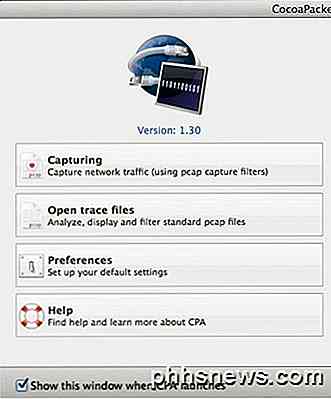

Si no tiene experiencia técnica, no se preocupe realmente. Todo lo que necesita hacer es presionar un botón de grabación, desplazarse por la lista y verificar el texto. Puede ignorar todo lo demás, ya que será casi un galimatías a menos que sepa algo sobre computadoras y redes. En Mac usaremos CocoaPacketAnalyzer y en la PC usaremos Wireshark.

Verificar el cifrado en una Mac

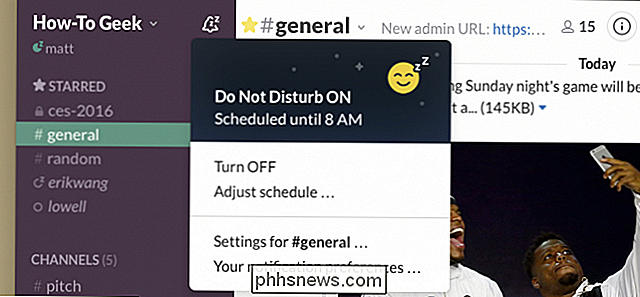

En primer lugar, continúe y descargue CocoaPacketAnalyzer en su Mac y ejecútelo. Debería ver la pantalla de inicio con cuatro botones grandes.

La captura es lo que hará clic para iniciar una captura de tráfico de red. Si guarda una sesión de captura, se llama archivo de rastreo y puede abrirla más tarde utilizando el segundo botón. Sin embargo, para nuestros propósitos, solo queremos ver que los datos estén cifrados y que realmente no guardaremos ninguna de estas capturas.

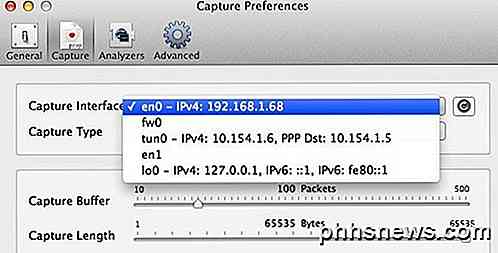

Antes de realizar una captura, continúe y haga clic en Preferencias para configurar cómo vamos a capturar los datos. Haga clic en Capturar en la parte superior y la única configuración que debemos verificar aquí es Interfaz de captura .

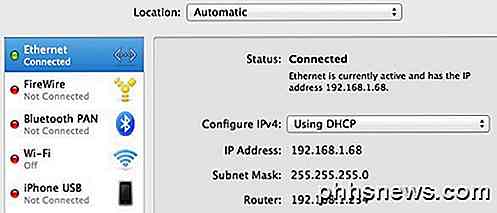

Primero, asegúrese de presionar el pequeño botón Actualizar que se encuentra a la derecha del cuadro de lista. Cuando haces clic en el cuadro, verás un par de opciones, todas las cuales parecen confusas como diablos. Los únicos que deberá elegir son los que tienen IPv4 enumerado con algunos números después de él. No necesita elegir el que tiene 127.0.0.1. Querrá elegir el que tiene la dirección IP para la conexión que está utilizando actualmente. Puede resolver esto yendo a Preferencias del sistema y luego haciendo clic en Red .

Haga clic en la conexión que tiene el punto verde en el cuadro de lista a la izquierda y luego verifique el campo de la dirección IP en la sección de la derecha. Como puede ver, dice 192.168.1.x, por lo que coincide con la opción en0 - IP4 - 192.168.1.68 en la lista desplegable del programa. Ahora vaya y cierre la ventana Preferencias de captura para volver a la pantalla principal.

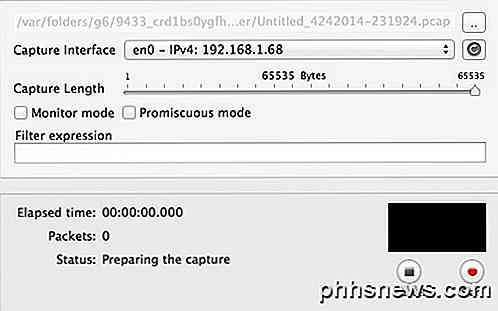

Continúa y haz clic en Capturar y ahora verás un nuevo cuadro de diálogo emergente donde puedes elegir algunas configuraciones y luego comenzar la captura.

Aquí no necesita cambiar nada para nuestros propósitos, así que para comenzar solo necesita presionar Start . Antes de hacerlo, sin embargo, hay algunas cosas que observar. En primer lugar, debe intentar cerrar todos los programas y programas de la barra de tareas en ejecución y solo mantener abierta la ventana de su navegador. Las capturas de red registran toneladas de datos e incluso unos segundos generarán más de mil filas de datos. Para simplificarlo, cierre todo y elimine todos los procesos en segundo plano posibles, luego haga clic en Iniciar.

Después de hacer eso, inmediatamente cargue uno o dos sitios y luego haga clic en Detener . Solo quiere capturar durante unos segundos y nada más. Incluso podría ser una buena idea tener las direcciones web ya escritas en pestañas en su navegador y luego simplemente presionar Enter para cargar las páginas una vez que inicie la captura.

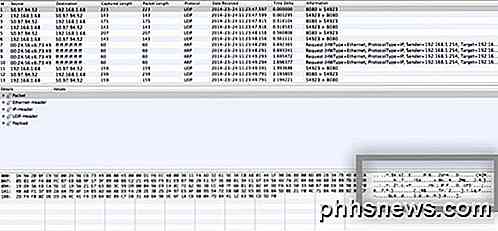

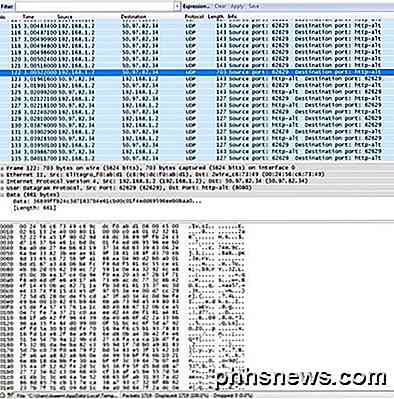

Una vez que presione Detener, verá una ventana que se ve así:

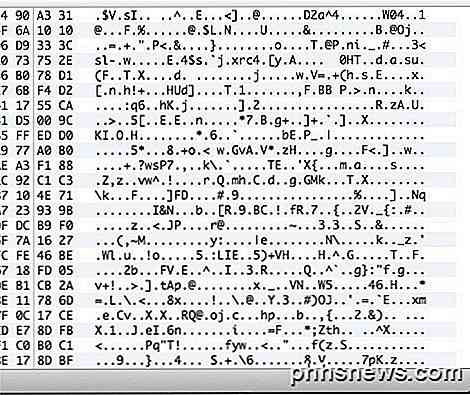

Ahora esto puede parecer un galimatías absoluto, pero está bien. Todo lo que necesita hacer es desplazarse por la lista en la parte superior, que está en formato de tabla y ver los datos que ve en el recuadro de la esquina inferior derecha, que he resaltado anteriormente. Ahora, dado que probablemente haya miles de filas, puede presionar la tecla de flecha hacia abajo rápidamente y observar el cambio de datos en la parte inferior.

Si su conexión VPN está realmente encriptada, cada línea que recorra debería mostrar datos que se parecen a los datos en la imagen de arriba. Como es ilegible y solo tiene un montón de caracteres aleatorios, está encriptado. Con una conexión encriptada, nada debería ser legible para ninguna fila en todos esos miles de filas. Ahora déjame mostrarte lo que verás en una conexión no encriptada, como cuando no estás conectado a una VPN:

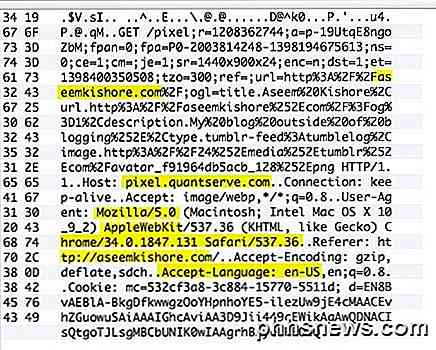

Como puede ver arriba, puedo leer muchas más cosas ahora que no hay encriptación. Veo que visité aseemkishore.com usando Mac y Safari y muchos otros datos. No todos los paquetes serán legibles en una conexión no encriptada, pero para la mayoría de los paquetes podrá ver los datos reales, el código HTML, los encabezados de protocolo, etc. Como mencioné anteriormente, en una conexión cifrada, ni siquiera un solo paquete será comprensible

Verify Encryption en una PC

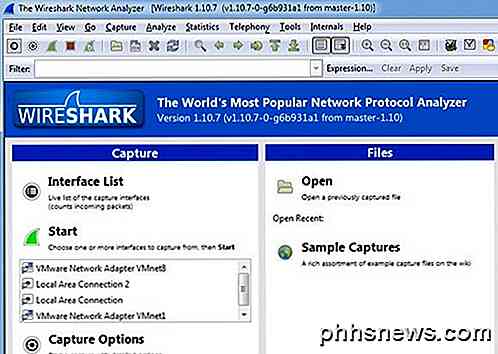

El proceso para verificar en una PC es más o menos el mismo que he mostrado anteriormente, excepto que está usando un programa diferente llamado Wireshark. Una vez que lo descargue, enciéndalo y la pantalla de inicio debería verse así:

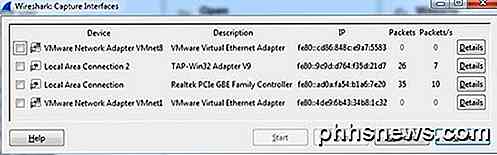

Al igual que en la Mac, lo primero que debe hacer es elegir la interfaz (interfaz de red) para la que desea capturar los datos. Haga clic en Lista de interfaz y verá la lista de interfaces de red. Wireshark me gusta un poco mejor porque puedes ver la cantidad de datos que se transfieren en cada interfaz, lo que facilita ver cuál es la conexión principal.

Continúe y marque la casilla junto a la interfaz adecuada y luego haga clic en Cerrar . Ahora todo lo que tiene que hacer es hacer clic en el botón Inicio (debajo del botón Lista de interfaz) y estará listo para continuar. No tiene que cambiar ninguna otra opción o cualquier otra para nuestros propósitos. Una vez que complete una captura, debería ver una pantalla como esta:

Es posible que tenga que expandir la ventana a pantalla completa y luego ajustar los paneles inferiores y superiores en consecuencia, pero como puede ver, los datos están en el mismo formato que CocoaPacketAnalyzer en la Mac. Desplácese por la lista en la parte superior y asegúrese de que la sección de datos sea un galimatías completo, lo que significa que su conexión está encriptada. Si puede leer cualquier palabra o texto, significa que los datos no están encriptados. Asegúrese de navegar a través de al menos un par de cientos filas rápidamente con las teclas de flecha.

¡Esperamos que esta publicación te tranquilice una vez que sepas que tu conexión VPN está realmente encriptada! Sé que me hizo sentir mucho mejor. Si tiene alguna pregunta sobre los programas o tiene problemas para interpretar los resultados, publique un comentario e intentaré ayudarlo. ¡Disfrutar!

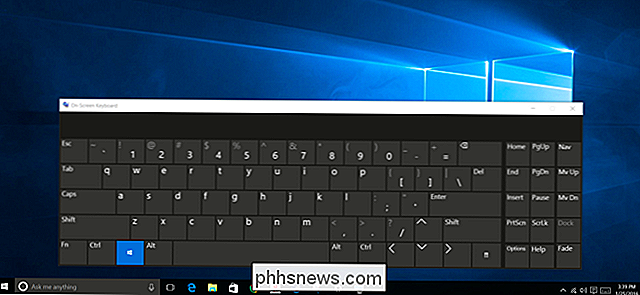

Cómo usar el teclado en pantalla en Windows 7, 8 y 10

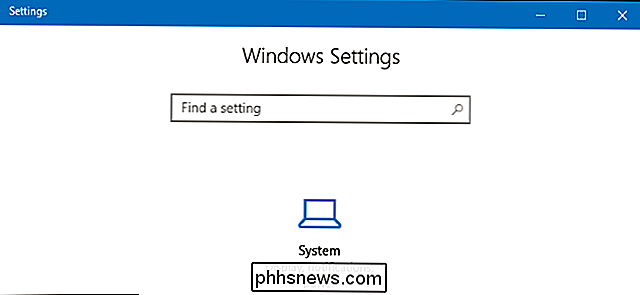

Windows ofrece un teclado en pantalla que le permite escribir incluso si no tiene acceso a un examen físico teclado. Es particularmente útil con una pantalla táctil, pero también puede usarla para escribir con un mouse, o incluso para escribir con un controlador de juego desde su sofá. En Windows 10 y 8, en realidad hay dos teclados en pantalla: el teclado táctil básico que puede abrir desde la barra de tareas, y un teclado en pantalla más avanzado en la configuración de Facilidad de acceso.

Extraer texto de PDF y archivos de imagen

¿Tiene un documento PDF que le gustaría extraer todo el texto? ¿Qué pasa con los archivos de imagen de un documento escaneado que desea convertir en texto editable? Estos son algunos de los problemas más comunes que he visto en el lugar de trabajo al trabajar con archivos.En este artículo, hablaré sobre diferentes maneras en que puede tratar de extraer texto de un PDF o de una imagen. Sus r