Cómo proteger archivos confidenciales en tu PC con VeraCrypt

Si estás buscando una forma simple y poderosa de encriptar todo, desde unidades del sistema a discos de respaldo, a todo lo que está en medio, VeraCrypt es una herramienta de código abierto que lo ayudará a bloquear sus archivos. Siga leyendo mientras le mostramos cómo comenzar.

¿Qué es TrueCrypt / VeraCrypt y por qué debería usarlo?

La mejor manera de proteger los archivos que no desea que otros vean es el cifrado. El cifrado utiliza esencialmente una clave secreta para convertir sus archivos en un galimatías ilegible, a menos que use esa clave secreta para desbloquearlos.

TrueCrypt era una popular aplicación de código abierto de encriptación que le permitía trabajar con archivos cifrados como trabajarías en archivos ubicados en una unidad de disco regular. Sin el cifrado sobre la marcha, trabajar activamente con archivos cifrados es un dolor enorme y el resultado suele ser que las personas simplemente no encriptan sus archivos o se involucran en prácticas de seguridad deficientes con sus archivos encriptados debido a la molestia de descifrar y encriptar ellos.

TrueCrypt ahora se descontinúa, pero el proyecto ha sido continuado por un nuevo equipo con un nuevo nombre: VeraCrypt.

RELACIONADO: Cómo configurar el cifrado de BitLocker en Windows

Con VeraCrypt activado el sistema fly, puede crear un contenedor cifrado (o incluso una unidad de sistema completamente encriptada). Todos los archivos dentro del contenedor están encriptados, y usted puede montarlos como un disco normal con VeraCrypt para ver y editar los archivos. Cuando hayas terminado de trabajar con ellos, puedes desmontar el volumen. VeraCrypt se ocupa de todo, mantiene los archivos temporalmente en la memoria RAM, avanza y garantiza que sus archivos no se vean comprometidos.

VeraCrypt también puede encriptar toda su unidad, al menos en algunas PC, pero generalmente recomendamos Windows -en Bitlocker para este propósito en su lugar. VeraCrypt es ideal para crear volúmenes cifrados para grupos de archivos, en lugar de cifrar todo su disco de arranque. Bitlocker es una mejor opción para eso.

¿Por qué usar VeraCrypt en lugar de TrueCrypt?

RELACIONADO: 3 Alternativas al True-Defunct TrueCrypt para sus necesidades de encriptación

Técnicamente, aún puede usar versiones anteriores de TrueCrypt si lo desea, e incluso puede seguir esta guía, ya que TrueCrypt y VeraCrypt son casi idénticos en la interfaz. VeraCrypt ha solucionado algunos de los problemas menores planteados en la auditoría de código de TrueCrypt, sin mencionar las auditorías de su propio código. Sus mejoras en la base de TrueCrypt han preparado el escenario para que sea un verdadero sucesor, y aunque es un poco más lento que TrueCrypt, pero muchos expertos en seguridad como Steve Gibson dicen que es un buen momento para dar el salto.

Si ' Usando una versión anterior de TrueCrypt, no es increíblemente urgente que cambie, todavía es bastante sólido. Pero VeraCrypt es el futuro, así que si estás configurando un nuevo volumen cifrado, probablemente sea el camino a seguir.

Cómo instalar VeraCrypt

Para este tutorial, solo necesitarás algunas cosas simples:

- Una copia gratuita de VeraCrypt.

- Acceso administrativo a una computadora.

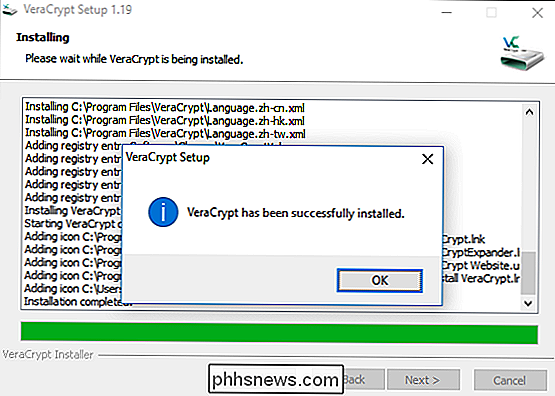

¡Eso es todo! Puede tomar una copia de VeraCrypt para Windows, Linux o Mac OS X y luego instalarse en una computadora a la que tenga acceso administrativo (no puede ejecutar VeraCrypt en una cuenta de privilegio limitado / invitado). Para este tutorial, utilizaremos la versión de VeraCrypt para Windows e instalarla en una máquina con Windows 10.

Descargue e instale VeraCrypt como lo haría con cualquier otra aplicación. Simplemente haga doble clic en el archivo EXE, siga las instrucciones en el asistente y seleccione la opción "Instalar" (la opción extraer es de interés para aquellos que deseen extraer una versión semi-portátil de VeraCrypt; no cubriremos ese método en esta guía para principiantes). También recibirá una batería de opciones como "Instalar para todos los usuarios" y "Asociar extensión de archivo .hc con VeraCrypt". Los dejamos marcados por conveniencia.

Cómo crear un volumen cifrado

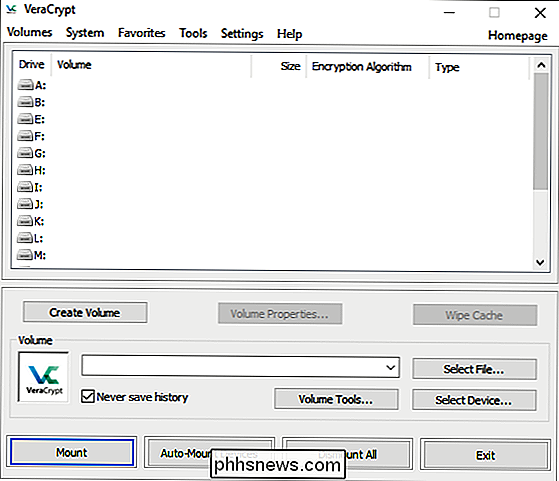

Una vez que la aplicación termina de instalarse, vaya al menú Inicio y ejecute VeraCrypt. Serás recibido con la siguiente pantalla.

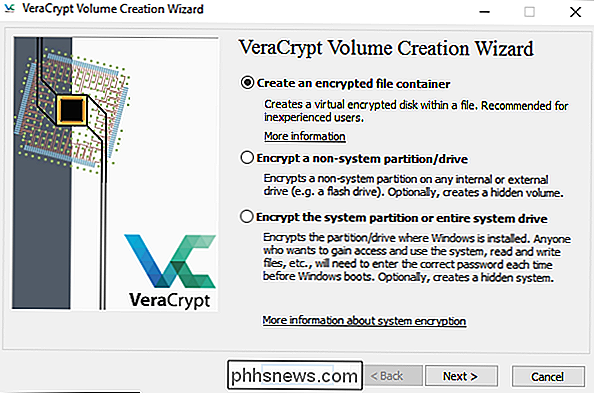

Lo primero que deberá hacer es crear un volumen, de modo que haga clic en el botón "Crear volumen". Esto iniciará el Asistente de creación de volumen y le pedirá que elija uno de los siguientes tipos de volumen:

Los volúmenes pueden ser tan simples como un contenedor de archivos que coloque en una unidad o disco o tan complejos como un cifrado de disco completo para su operación sistema. Vamos a simplificar las cosas para esta guía y centrarnos en configurarlo con un contenedor local fácil de usar. Seleccione "Crear un contenedor de archivos cifrados".

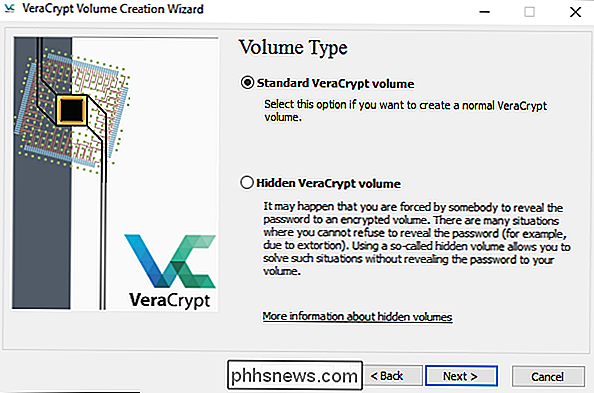

A continuación, el Asistente le preguntará si desea crear un volumen Estándar o Oculto. Nuevamente, en aras de la simplicidad, vamos a omitir el juego con volúmenes ocultos en este punto. Esto no reduce el nivel de cifrado o la seguridad del volumen que estamos creando, ya que un Volumen oculto es simplemente un método para ocultar la ubicación del volumen cifrado.

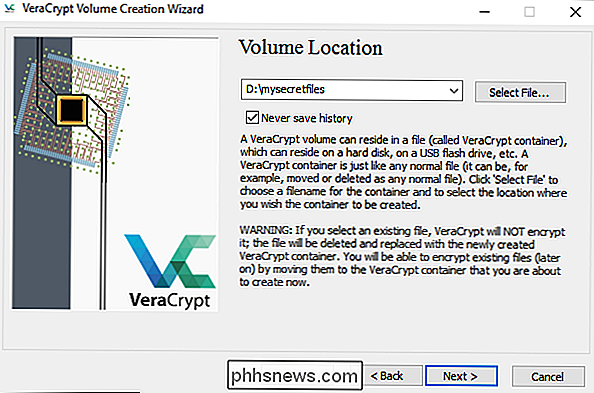

A continuación, deberá elegir un nombre y una ubicación para tu volumen El único parámetro importante aquí es que la unidad host tenga suficiente espacio para el volumen que debe crear (es decir, si desea un volumen cifrado de 100 GB, será mejor que tenga una unidad con 100 GB de espacio libre). Vamos a arrojar nuestro volumen cifrado en una unidad de datos secundaria en nuestro equipo de escritorio de Windows.

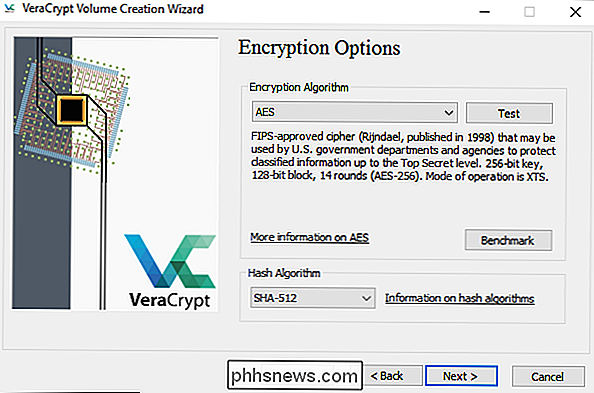

Ahora es el momento de elegir su esquema de cifrado. Realmente no puedes equivocarte aquí. Sí, hay muchas opciones, pero todas son esquemas de cifrado extremadamente sólidos y, para fines prácticos, intercambiables. En 2008, por ejemplo, el FBI pasó más de un año tratando de descifrar los discos duros cifrados AES de un banquero brasileño involucrado en una estafa financiera. Incluso si su paranoia de protección de datos se extiende al nivel de agencias de acrónimos con amplios recursos y equipos forenses calificados, puede estar tranquilo sabiendo que sus datos están seguros.

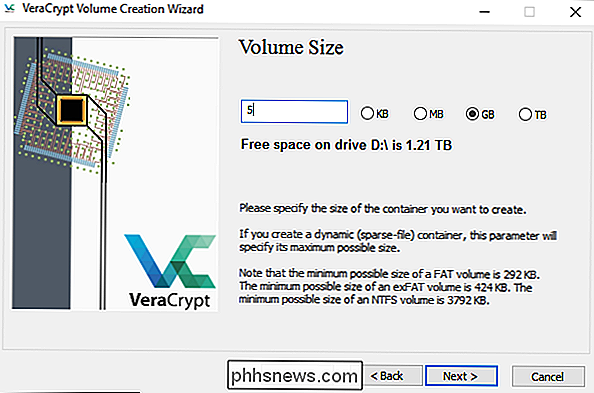

En el próximo paso, seleccionará el tamaño del volumen. Puede configurarlo en incrementos de KB, MB o GB. Creamos un volumen de prueba de 5 GB para este ejemplo.

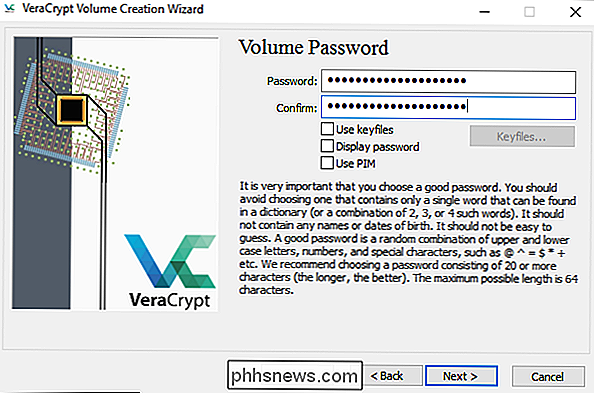

Siguiente parada, generación de contraseña. Hay una cosa importante a tener en cuenta aquí: las contraseñas cortas son una mala idea . Debe crear una contraseña de al menos 20 caracteres de largo. Sin embargo, puede crear una contraseña segura y memorable, le sugerimos que lo haga. Una buena técnica es usar una frase de contraseña en lugar de una contraseña simple. Aquí hay un ejemplo: In2NDGradeMrsAmerman $ aidIWasAGypsy. Eso es mejor que password123 cualquier día.

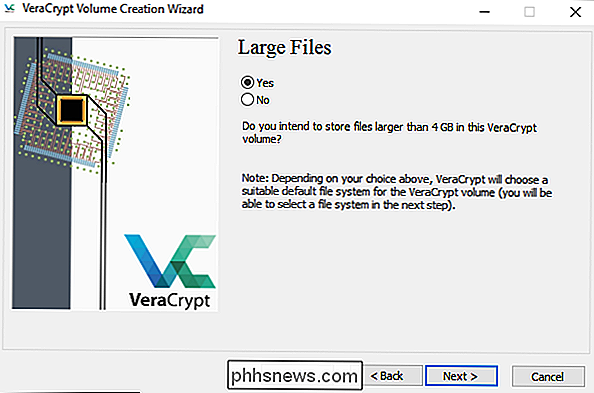

Antes de crear el volumen real, el Asistente de creación le preguntará si tiene la intención de almacenar archivos grandes. Si tiene la intención de almacenar archivos de más de 4 GB dentro del volumen, cuéntelo; ajustará el sistema de archivos para que se ajuste mejor a sus necesidades.

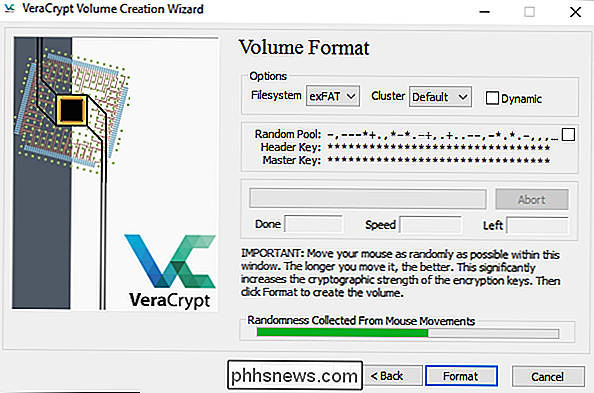

En la pantalla de Formato de volumen, tendrá que mover el mouse para generar datos aleatorios. Con solo mover el mouse es suficiente, siempre puedes seguir nuestros pasos: agarramos nuestra tableta Wacom y sacamos una foto de Ricky Martin como extra en Portlandia . ¿Cómo es eso por azar? Una vez que hayas generado suficiente bondad aleatoria, presiona el botón Formato.

Una vez que el proceso de formateo esté completo, serás devuelto a la interfaz original de VeraCrypt. Su volumen ahora es un único archivo donde lo haya estacionado y esté listo para ser instalado por VeraCrypt.

Cómo montar un volumen encriptado

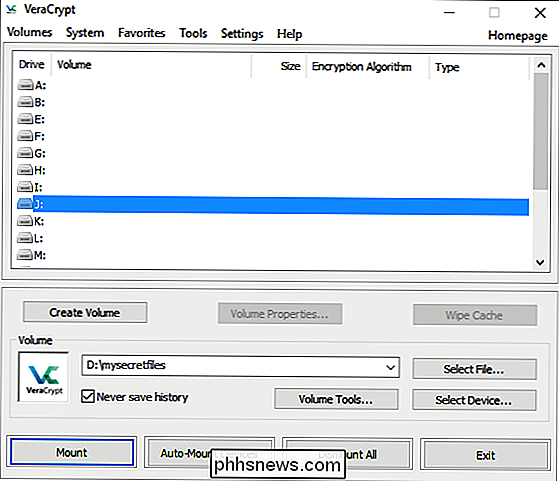

Haga clic en el botón "Seleccionar archivo" en la ventana principal de VeraCrypt y navegue al directorio donde escondió su recipiente VeraCrypt. Debido a que somos extraordinariamente astutos, nuestro archivo está en D: mysecretfiles. Nadie alguna vez pensará en buscar allí.

Una vez que se haya seleccionado el archivo, elija una de las unidades disponibles en el cuadro de arriba. Seleccionamos J. Click Mount.

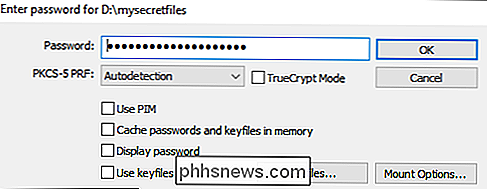

Ingrese su contraseña y haga clic en OK.

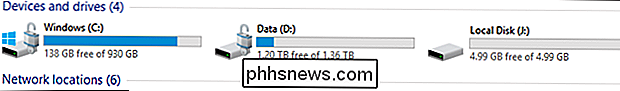

Echemos un vistazo a My Computer y veamos si nuestro volumen encriptado se montó con éxito como un disco ...

¡Éxito! Un volumen de 5GB de bondad encriptada, como la madre que solía hacer. Ahora puede abrir el volumen y empaquetarlo lleno de todos los archivos que quería guardar de miradas indiscretas.

No olvide limpiar los archivos una vez que los haya copiado en el volumen cifrado. El almacenamiento regular del sistema de archivos es inseguro y las trazas de los archivos que ha encriptado quedarán atrás en el disco no encriptado a menos que limpie adecuadamente el espacio. Además, no olvide desplegar la interfaz VeraCrypt y "Desmontar" el volumen cifrado cuando no lo esté utilizando activamente.

Cómo ofrecer o solicitar ayuda durante una emergencia con Facebook

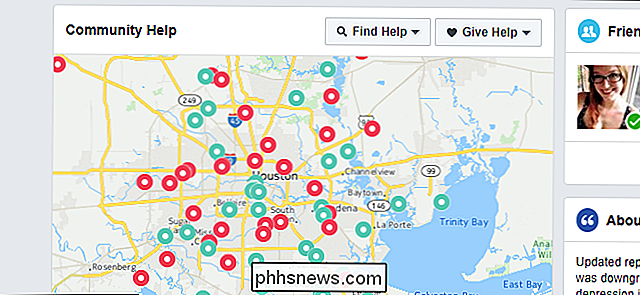

La verificación de seguridad de Facebook es muy conocida por informar a las personas que usted está seguro durante una emergencia. Sin embargo, si se encuentra en el área afectada de un desastre y necesita ayuda o desea ayudar a otros, también puede encontrar personas que la usen. Aquí encontrará cómo buscar ayuda o ser voluntario.

Cómo usar Ember Media Manager para organizar su colección de medios

Un centro de medios no es tan divertido si todos sus medios están mal etiquetados mal organizados. Siga leyendo para aprender a usar Ember Media Manager para darle forma a sus medios y hacer que su colección destelle. ¿Por qué necesito un administrador de medios? Quizás nunca ha oído hablar de un administrador de medios o si tiene lo has anotado como algo para los tipos obsesivos con los que jugar.