Cómo configurar correctamente las opciones de recuperación y copia de seguridad para la verificación en dos pasos

Siempre he sido un gran defensor de la verificación en dos pasos y parece que en estos días realmente debes usarla. Solo mira el reciente agujero de seguridad de Apple que permitió a las personas restablecer tu contraseña de ID de Apple con solo tu dirección de correo electrónico y fecha de nacimiento. Si habilitó la verificación en dos pasos en su cuenta, no debería preocuparse por este problema.

Aunque la verificación en dos pasos puede hacer que su cuenta sea más segura, también puede causar muchos problemas si pierde el dispositivo que genera los códigos. Al igual que se requiere una configuración más anticipada para usar la verificación en dos pasos, también hay un poco de configuración de back-end que debe hacer para asegurarse de que pueda recuperar el acceso a su cuenta en caso de pérdida o robo.

Actualmente tengo habilitada la verificación en dos pasos en Google, Dropbox, Facebook, Lastpass.com y Apple.com. Después de investigar un poco, me di cuenta de que no tenía todas mis copias de seguridad listas. De hecho, fingí que perdí mi dispositivo y quería ver lo fácil que sería volver a entrar. Me sorprendió. Si no tiene la configuración correcta, puede terminar cerrándose permanentemente o teniendo que pasar horas o días tratando de convencer a las personas de servicio al cliente de que usted es el verdadero propietario de la cuenta.

En este artículo, revisaré esos cinco sitios y explicaré lo que debe hacer para asegurarse de que su cuenta permanezca segura, pero aún es recuperable en caso de que pierda su teléfono y ya no pueda generar los códigos.

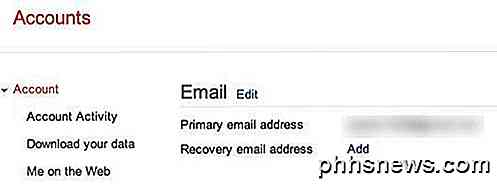

Hay un par de cosas que debe configurar en términos de recuperación para su cuenta de Google. Para comenzar, dirígete a la página Configuración de la cuenta aquí:

https://www.google.com/settings/account

Lo primero que debe hacer es agregar una dirección de correo electrónico de recuperación. La dirección de correo electrónico de recuperación se utiliza con más frecuencia cuando olvida su contraseña o su cuenta ha sido pirateada, pero sigue siendo otro mecanismo que puede utilizarse para volver a su cuenta, independientemente de lo que le impide ingresar.

A continuación, haga clic en Seguridad y luego haga clic en Configuración en la verificación en dos pasos.

Aquí es donde necesita configurar las opciones de copia de seguridad para la verificación en dos pasos o, al menos, asegurarse de que todo esté actualizado.

Los aspectos importantes aquí son los teléfonos de respaldo y los códigos de copia de seguridad imprimibles. Definitivamente debe tener al menos un teléfono de respaldo, que puede ser otro teléfono celular, teléfono residencial, etc. Obviamente, asegúrese de que este otro teléfono de respaldo también sea seguro o con alguien en quien confíe plenamente como sus padres o alguien más. Mi hija de 2 años jugaba con mi iPhone y eliminó la aplicación Google Authenticator. No pude restaurarlo desde la copia de seguridad y, por lo tanto, tuve que llamar a mi teléfono de respaldo para obtenerlo.

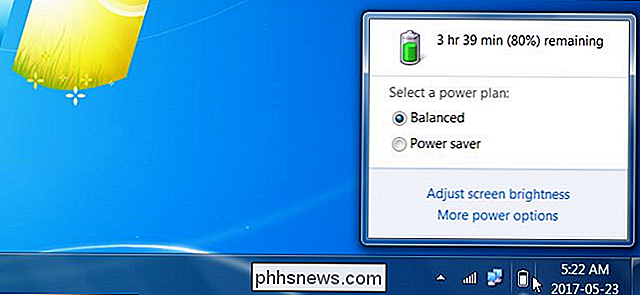

Lo bueno del teléfono de respaldo es que si no puede recibir un mensaje de texto, puede hacer que un servicio automático lo llame con el código. En segundo lugar, imprima los códigos de copia de seguridad y no los guarde en su computadora. Te da la opción, pero es una idea terrible. Usted no quiere estos códigos en formato digital. Tampoco quiere llevar los códigos de seguridad en su billetera. Deben mantenerse de forma segura en un lugar y retirarse solo cuando los necesite.

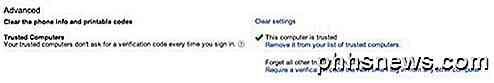

Lo último que puedes hacer es crear una o dos computadoras de confianza. Si te desplazas hacia abajo en la página de configuración de verificación en dos pasos, verás si la computadora actual es confiable o no:

Esto básicamente significa que no tendrá que escribir el código de verificación en esa computadora durante aproximadamente 30 días más o menos. Después de ese punto, pregunta de todos modos, pero si pierde su teléfono, puede usar una computadora de confianza para iniciar sesión y luego pasar de 2 pasos a otro teléfono o simplemente desactivarlo hasta que tenga tiempo para configurarlo nuevamente.

Dropbox

Dropbox 2-step es similar a Google, pero no tiene tantas opciones. Básicamente, si pierde su teléfono, debe ingresar un código de copia de seguridad de emergencia que le proporcionan cuando configura inicialmente la verificación en dos pasos. Si ya lo habilitó y ya no puede encontrar el código, debe desactivar el paso 2 y luego volver a habilitarlo para generar el nuevo código de respaldo de emergencia.

Una vez que inicie sesión en Dropbox, debe hacer clic en su nombre en la parte superior y luego hacer clic en Configuración . Luego haga clic en Seguridad :

Lo primero que debe hacer es deshabilitar el paso 2 si no tiene su código de copia de seguridad de emergencia. Una vez que tenga eso y haya habilitado el paso de 2 pasos, adelante y asegúrese de agregar un número de teléfono de respaldo. Utilizo la aplicación Google Authenticator para generar los códigos porque puede usar su teléfono como respaldo. Si utiliza el teléfono SMS para obtener los códigos, entonces su única copia de seguridad es el código de copia de seguridad de emergencia. Es por eso que es mejor instalar la aplicación Google Authenticator y luego usar su número de teléfono como respaldo. Luego tendrá dos copias de seguridad en caso de que algo salga mal.

Tampoco vale la pena que Dropbox también haya confiado en las computadoras y si pierde su teléfono y no tiene ninguna copia de seguridad disponible, aún puede iniciar sesión en una computadora de confianza. Pero si pierde su teléfono y no tiene el código de emergencia o un teléfono de respaldo, entonces está jodido. O al menos deberás llamar a Dropbox y rezar para que te crean.

manzana

Cuando se trata de Apple, puede iniciar sesión en su cuenta siempre que tenga dos de los tres elementos a continuación:

1. Contraseña de ID de Apple

2. Acceso a un dispositivo confiable

3. Tu clave de recuperación

Siempre que tenga una combinación de 2 de estos elementos, puede volver a acceder a su cuenta. Una vez que haya iniciado sesión en su cuenta de ID de Apple, haga clic en Contraseña y Seguridad para administrar sus dispositivos confiables y su clave de recuperación. Es una buena idea agregar varios dispositivos confiables, como su teléfono, el de su cónyuge, etc. Actualmente, los dispositivos de confianza tienen que admitir SMS, por lo que no puede agregar un iPad ni nada de eso.

Lo siguiente es imprimir su clave de recuperación o hacer clic en Reemplazar clave perdida si olvidó imprimirla la primera vez cuando configura la verificación en dos pasos. De nuevo, es mejor que imprima esto y no lo guarde en ningún tipo de formato digital. Es mucho más fácil que se roben datos digitales que un papel en una caja fuerte o rellenos en algún lugar extraño, solo tú lo sabes.

Ultimo pase

LastPass es bastante directo en términos de no tener acceso a sus códigos; básicamente tienen un enlace que le enviará un correo electrónico, que luego deshabilitará Google Authenticator temporalmente para que pueda iniciar sesión.

LastPass es el único lugar donde no tiene que hacer nada adicional para obtener acceso a su cuenta.

Facebook tiene Aprobaciones de inicio de sesión, que es lo mismo que la verificación en dos pasos. No es tan estricto como la verificación en dos pasos de Google, pero sigue siendo bastante útil y puede evitar que los piratas informáticos accedan a su cuenta. Las aprobaciones de inicio de sesión le envían un mensaje de texto en su teléfono o puede usar Code Generator en la aplicación de Facebook.

La razón por la que dije que Facebook es menos estricto es porque no le pedirá ese código cuando inicie sesión desde cualquiera de sus dispositivos reconocidos, que es prácticamente cualquier dispositivo que haya utilizado para iniciar sesión en el sitio. Si pierde su teléfono y no tiene la aplicación de Facebook instalada en ningún otro dispositivo, tendrá que iniciar sesión desde un dispositivo reconocido. Si no tiene ninguna forma de iniciar sesión desde un dispositivo reconocido, debe presentar un informe y esperar para siempre para recuperar el acceso.

Así que instalaría la aplicación de Facebook en al menos dos dispositivos, tal vez su teléfono y una tableta, y luego me aseguraré de que tenga un par de computadoras que sean dispositivos reconocidos.

Esperemos que este artículo le brinde una idea un poco más sobre cómo asegurarse de que esté utilizando la verificación en dos pasos de manera adecuada y que no se cierre potencialmente con la seguridad adicional. Si no ha habilitado la verificación en dos pasos, lo recomiendo encarecidamente y asegúrese de que estén configuradas las opciones de copia de seguridad y recuperación. De esta manera tendrá más tranquilidad cuando todo esté funcionando y la tranquilidad incluso cuando pierda su dispositivo o lo roben. ¡Disfrutar!

Obtenga acceso anticipado a nuevas funciones en el Galaxy S7 con "Galaxy Labs"

Probar cosas nuevas siempre es divertido, especialmente cuando se trata de tecnología. Obtener manos y ojos en las nuevas características antes de que se conviertan en pilares es aún más emocionante. No solo eso, sino que también ayuda a los creadores de software a medir el interés por las nuevas características antes de que sean permanentes.

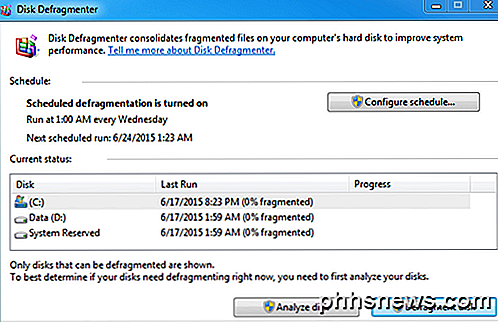

La mejor herramienta gratuita de desfragmentación para Windows es en sí misma

En los días pasados, desfragmentar tu PC era algo que todos hacían regularmente, incluso si no tenías ni idea de lo que estabas haciendo. Lo que todos sabían era que de alguna manera hacía que la computadora funcionara más rápido.He escrito muchos artículos en el pasado sobre la desfragmentación de su disco duro, el sector de arranque, el archivo de paginación e incluso el registro. Durante