¿Pueden los ocupantes de dominios detectar cuándo las personas hacen solicitudes de WHOIS?

Puede ser muy frustrante si descubre que el nombre de dominio no reclamado que desea ha sido registrado de repente por un ocupante de dominio el día después de que lo buscaste Con ese dilema en mente, la publicación SuperUser Q & A de hoy tiene la respuesta a la pregunta de un lector curioso.

La sesión de preguntas y respuestas de hoy nos llega por cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios de preguntas y respuestas.

The Question

SuperUser reader William quiere saber si los ocupantes de dominio pueden detectar cuando las personas solicitan WHOIS:

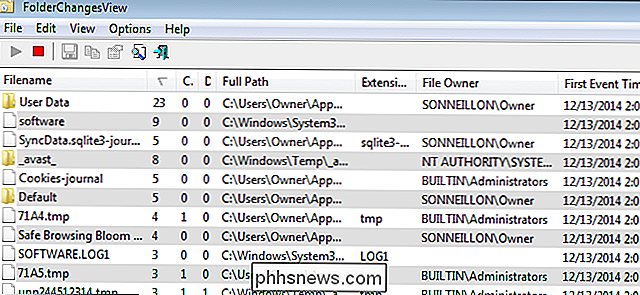

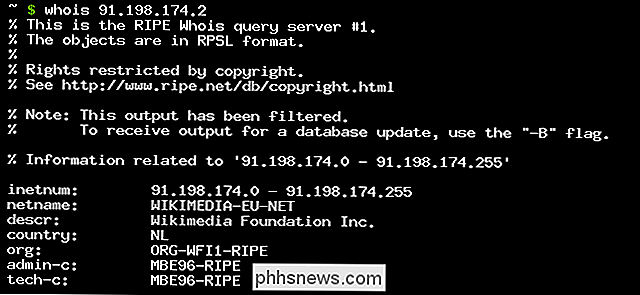

Siempre he usado whois domain.com para buscar información sobre dominios, pero esta pregunta de Intercambio de Pila me hizo parar y pensar:

¿Cómo puedo verificar que un dominio esté disponible sin activar un capturador?

¿Pueden los ocupantes de dominio realmente detectar cuando se realizan las solicitudes de WHOIS?

¿Pueden los ocupantes de dominio detectar cuando las personas hacer las solicitudes de WHOIS?

La Respuesta

Contribuyente SuperUser davidgo tiene la respuesta para nosotros:

En general, no. Notará que en los comentarios de la pregunta de Stack Exchange a la que se conectó, descubrimos que se realizó a través de una interfaz web para WHOIS. La interfaz web era el elemento "gotcha", y no era la consulta de WHOIS la que se pellizcó, sino que era una especie de ataque man-in-the-middle donde se utilizaba la "interfaz web-> WHOIS" para secuestrar la solicitud . Cuando haga una solicitud de WHOIS, use un cliente de WHOIS confiable directamente, no una interfaz web, y debería estar bien.

Respondí "Generalmente, no" porque es concebible que un registrador haya sido pirateado o esté asociado con los malos, y no necesariamente lo sabrías. Sin embargo, esto es poco probable para la mayoría de los dominios decentes. También es posible (pero de nuevo, poco probable) que su ISP participe y esté olfateando las solicitudes de WHOIS a través del tráfico, ya que estas solicitudes no están encriptadas.

Por lo que vale, nunca me han registrado un nombre de dominio. debajo de mí como resultado de hacer una solicitud de WHOIS (mediante el uso de un cliente estándar de WHOIS de Linux).

Enlaces de interés adicionales

Degustación de dominios [Wikipedia]

Nombre de dominio en ejecución [Wikipedia]

¿Tiene algo que agregar a la explicación? Suena apagado en los comentarios. ¿Desea leer más respuestas de otros usuarios de Stack Exchange expertos en tecnología? Consulte el hilo de discusión completo aquí.

Crédito de la imagen: Zeroos (Wikimedia Commons)

Así que accidentalmente creaste un video vertical. Molesto, especialmente cuando se supone que el metraje es en sí mismo horizontal. ¿Qué debe hacer un camarógrafo bien intencionado? RELACIONADO: Cómo rotar videos en el iPhone Puede rotar un video directamente desde su iPhone, pero si ya lo ha transferido a su Mac, QuickTime puede hacer el trabajo en un instante.

Hackear las películas es una locura emocionante: los dedos vuelan por el teclado y la pantalla es siempre una conjunto parpadeante de caracteres crípticos. Es todo tan ... interesante. El hackeo real, lamentablemente, no es tan intenso. Independientemente de lo ilegal que sea lo que esté haciendo, sigue siendo alguien sentado frente a una computadora.