Las extensiones del navegador son una pesadilla de privacidad: deje de usar tantas de ellas

Las extensiones del navegador son mucho más peligrosas de lo que la mayoría de la gente cree. Estas pequeñas herramientas a menudo tienen acceso a todo lo que haces en línea, por lo que pueden capturar sus contraseñas, rastrear su navegación web, insertar anuncios en las páginas web que visita, y más. Las extensiones populares de los navegadores suelen venderse a empresas sospechosas o ser pirateadas, y las actualizaciones automáticas pueden convertirlas en malware.

Hemos escrito sobre cómo las extensiones de su navegador lo están espiando en el pasado, pero este problema no ha mejorado. Todavía hay un flujo constante de extensiones que van mal.

Por qué las extensiones de navegador son tan peligrosas

RELACIONADAS: ¿Por qué las extensiones de Chrome necesitan "Todos sus datos en los sitios web que visita?"

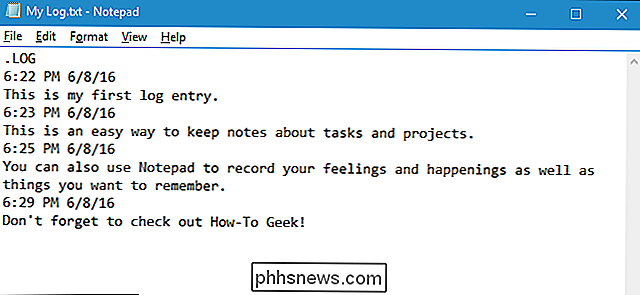

Las extensiones del navegador se ejecutan su navegador web, y a menudo requieren la capacidad de leer o cambiar todo en las páginas web que visita.

Si una extensión tiene acceso a todas las páginas web que visita, puede hacer prácticamente cualquier cosa. Podría funcionar como registrador de teclas para capturar sus contraseñas y detalles de tarjetas de crédito, insertar anuncios en las páginas que ve, redireccionar el tráfico de búsqueda a otro lugar, realizar un seguimiento de todo lo que hace en línea, o todo esto. Si una extensión necesita escanear sus recibos u otras cosas pequeñas, probablemente tenga permiso para escanear su correo electrónico para todo , lo cual es extremadamente peligroso.

Eso no significa que todas las extensiones está haciendo estas cosas, pero pueden , y eso debería ser muy, muy cauteloso.

Los navegadores web modernos como Google Chrome y Microsoft Edge tienen un sistema de permisos para extensiones, pero muchas extensiones requieren acceso a todo para que puedan funcionar correctamente. Incluso una extensión que solo requiera acceso a un sitio web podría ser peligrosa, sin embargo. Por ejemplo, una extensión que modifique Google.com de alguna manera requerirá acceso a todo en Google.com y, por lo tanto, tendrá acceso a su cuenta de Google, incluido su correo electrónico.

Estas no son solo pequeñas herramientas lindas e inofensivas. Son pequeños programas con un gran nivel de acceso a su navegador web, y eso los hace peligrosos. Incluso una extensión que solo hace una cosa menor a las páginas web que visita puede requerir acceso a todo lo que hace en su navegador web.

Cómo las extensiones seguras pueden transformarse en malware

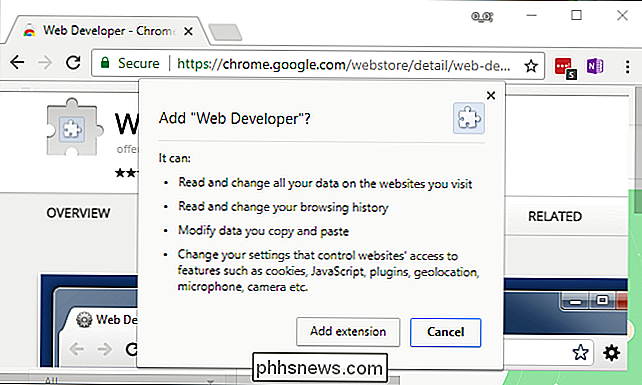

Los navegadores web modernos como Google Chrome actualizan automáticamente su navegador instalado extensiones Si una extensión requiere nuevos permisos, se desactivará temporalmente hasta que la permita. Pero, de lo contrario, la nueva versión de la extensión se ejecutará con los mismos permisos que la versión anterior. Esto genera problemas.

En agosto de 2017, se secuestró la muy popular y ampliamente recomendada extensión de desarrollador web para Chrome. El desarrollador se enamoró de un ataque de phishing y el atacante cargó una nueva versión de la extensión que insertó más anuncios en páginas web. Más de un millón de personas que confiaron en el desarrollador de esta popular extensión terminaron obteniendo la extensión infectada. Como esta es una extensión para los desarrolladores web, el ataque podría haber sido mucho peor: no parece que la extensión infectada funcionó como un registrador de pulsaciones, por ejemplo.

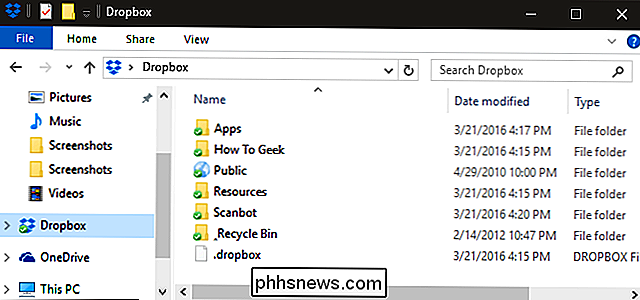

En muchas otras situaciones, alguien desarrolla una extensión que gana un gran cantidad de usuarios, pero no necesariamente gana dinero. A ese desarrollador se le acerca una empresa que pagará una gran cantidad de dinero para comprar la extensión. Si el desarrollador acepta la compra, la nueva compañía modifica la extensión para insertar anuncios y seguimiento, la carga en Chrome Web Store como una actualización y todos los usuarios existentes ahora usan la extensión de la nueva empresa sin previo aviso.

Esto le sucedió a Particle for YouTube, una popular extensión para personalizar YouTube, en julio de 2017. Lo mismo ha sucedido con muchas otras extensiones en el pasado. Los desarrolladores de extensiones de Chrome han afirmado que constantemente reciben ofertas para comprar sus extensiones. Los desarrolladores de la extensión Honey con más de 700,000 usuarios una vez ejecutaron "Ask Me Anything" en Reddit, detallando el tipo de ofertas que a menudo reciben.

Además del secuestro y la venta de extensiones, también es posible que una extensión sea solo una mala noticia y, en primer lugar, rastrea en secreto cuando la instalas.

Chrome ha sido atacado debido a su popularidad, pero este problema afecta a todos los navegadores. Es posible que Firefox esté aún más en riesgo, ya que no usa ningún sistema de permisos: cada extensión que instales tiene acceso completo a todo.

Cómo minimizar el riesgo

RELACIONADO: Cómo desinstalar extensiones en Chrome, Firefox y otros navegadores

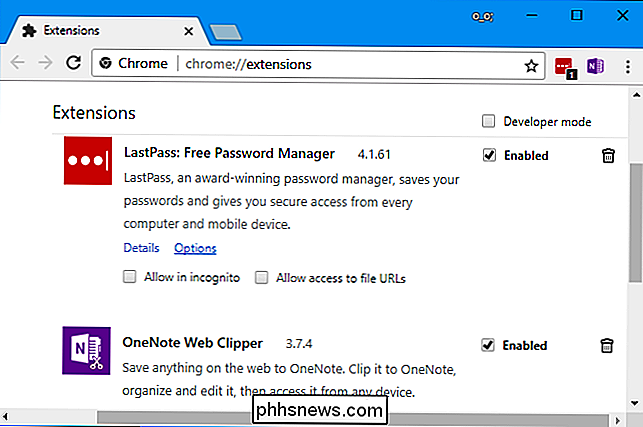

Así es cómo mantenerse seguro: use la menor cantidad de extensiones posible. Si no obtiene mucho uso de una extensión, desinstálela. Trate de reducir su lista de extensiones instaladas a solo lo esencial para minimizar la posibilidad de que una de sus extensiones instaladas falle.

También es importante usar extensiones de compañías en las que confía. Por ejemplo, una extensión para personalizar YouTube creada por una persona aleatoria de la que nunca has oído hablar es un candidato principal para convertirse en malware. Sin embargo, el notificador oficial de Gmail creado por Google, la extensión de toma de notas de OneNote creada por Microsoft o la extensión del administrador de contraseñas de LastPass creada por LastPass casi seguro no se venderán a una empresa con sombra por unos pocos miles de dólares. También debe prestar atención a las extensiones de permisos requeridas, cuando sea posible. Por ejemplo, una extensión que solo pretende modificar un sitio web solo debe tener acceso a ese sitio web. Sin embargo, muchas extensiones necesitan acceso a todo o acceso a un sitio web muy sensible que desea mantener seguro (como su correo electrónico). Los permisos son una buena idea, pero no son demasiado útiles cuando la mayoría de las cosas necesitan acceso a todo.

Es una línea fina para caminar, por supuesto. En el pasado, podríamos haber dicho que la extensión de Web Developer era segura porque era legítima. Sin embargo, el desarrollador se enamoró de un ataque de phishing y la extensión se volvió maliciosa. Es un buen recordatorio de que, incluso si puede confiar en que alguien no venda su extensión a una empresa sospechosa, confía en esa persona para su seguridad. Si esa persona se escapa y permite que su cuenta sea secuestrada, terminará lidiando con las consecuencias, y podrían ser mucho peores que lo que sucedió con la extensión Web Developer.

¿Debería comprar un Chromebook?

Cuando los Chromebook aparezcan por primera vez en la escena, no estoy seguro de que alguien haya podido pronosticar cuán populares se habrían convertido. Pasaron de computadoras portátiles de ultra bajo costo y excesivamente simplistas a máquinas legítimas de uso diario; incluso vendieron más que MacBooks en el primer trimestre de 2016.

¿Qué sucede si las luces de matiz de Philips se desconectan?

La instalación de bombillas de Philips Hue es una gran manera de impulsar su juego de iluminación, pero dado que dependen en gran medida de una conexión a Internet, puede ser cauteloso. de ir all in y cubrir su casa con luces inteligentes. La buena noticia es que no hay mucho de qué preocuparse: esto es lo que sucede cada vez que se apagan las luces Philips Hue.