Por qué no debe iniciar sesión en su sistema Linux como Root

En Linux, el usuario Root es equivalente al usuario Administrator en Windows. Sin embargo, aunque Windows tiene una cultura de usuarios promedio que inician sesión como administrador, no debe iniciar sesión como root en Linux.

Microsoft intentó mejorar las prácticas de seguridad de Windows con UAC; no debe iniciar sesión como root en Linux por la misma razón no debe deshabilitar UAC en Windows.

¿Por qué Ubuntu usa Sudo?

Desanimar a los usuarios a ejecutar como root es una de las razones por las que Ubuntu usa sudo en lugar de su. De forma predeterminada, la contraseña de root está bloqueada en Ubuntu, por lo que los usuarios promedio no pueden iniciar sesión como root sin tener que volver a habilitar la cuenta de root.

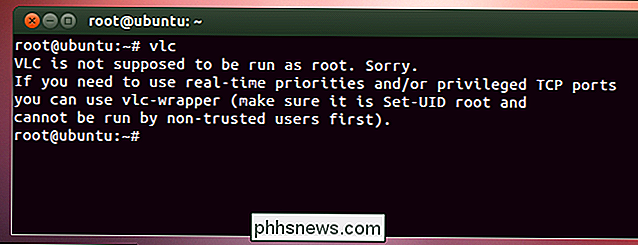

En otras distribuciones de Linux, históricamente ha sido posible iniciar sesión como raíz de la pantalla de inicio de sesión gráfica y obtener un escritorio raíz, aunque muchas aplicaciones pueden quejarse (e incluso negarse a ejecutar como root, como lo hace VLC). Los usuarios que vienen de Windows a veces decidieron iniciar sesión como root, al igual que usaron la cuenta de administrador en Windows XP.

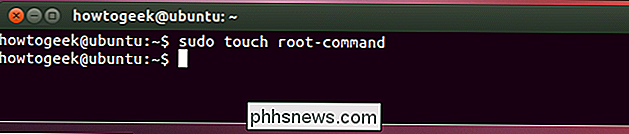

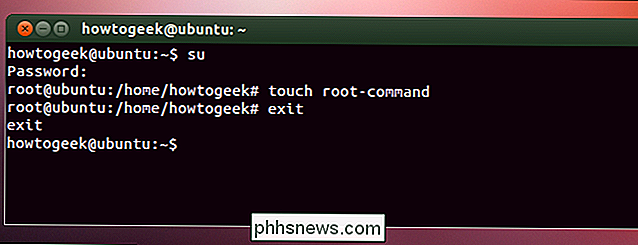

Con sudo, ejecutas un comando específico (prefijado por sudo) que gana privilegios de administrador. Con su, usaría el comando su para obtener un shell raíz, donde ejecutaría el comando que desea usar antes (con suerte) salir del shell raíz. Sudo ayuda a implementar mejores prácticas, ejecutando solo comandos que deben ejecutarse como root (como comandos de instalación de software) sin dejarlo en un shell raíz donde puede permanecer conectado o ejecutar otras aplicaciones como root.

Limiting The Damage

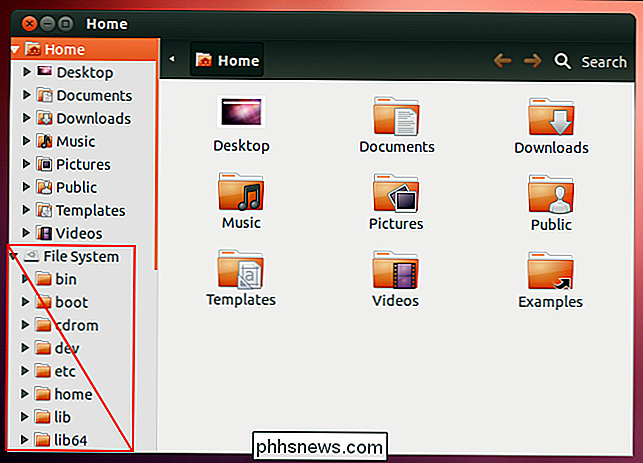

Cuando inicia sesión como su propia cuenta de usuario, los programas que ejecuta no pueden escribir en el resto del sistema; solo pueden escribir en su carpeta de inicio. No puede modificar los archivos del sistema sin obtener permisos de root. Esto ayuda a mantener su computadora segura. Por ejemplo, si el navegador Firefox tiene un agujero de seguridad y lo está ejecutando como raíz, una página web maliciosa podría escribir en todos los archivos en su sistema, leer archivos en las carpetas de inicio de la cuenta de usuario y reemplazar los comandos del sistema con comprometidos unos. Por el contrario, si ha iniciado sesión como una cuenta de usuario limitada, la página web maliciosa no podrá hacer nada de eso, solo podría infligir daños en su carpeta de inicio. Si bien esto aún podría causar problemas, es mucho mejor que tener todo el sistema en peligro.

Esto también lo ayuda a protegerse contra aplicaciones maliciosas o simplemente con fallas. Por ejemplo, si ejecuta una aplicación que decide eliminar todos los archivos a los que tiene acceso (quizás contenga un desagradable error), la aplicación borrará nuestra carpeta de inicio. Esto es malo, pero si tiene copias de seguridad (¡lo que debería hacer!), Es bastante fácil restaurar los archivos en su carpeta de inicio. Sin embargo, si la aplicación tiene acceso de root, podría eliminar cada archivo en su disco duro, necesitando una reinstalación completa.

Permisos de grano fino

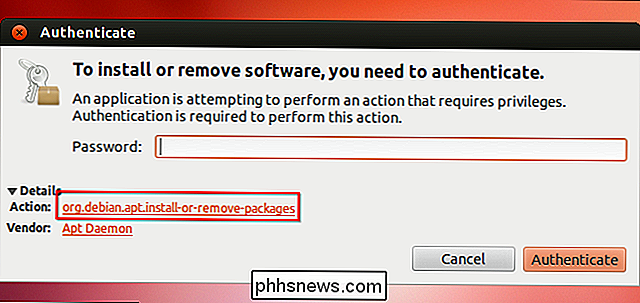

Mientras que las distribuciones de Linux anteriores ejecutaban programas de administración de sistema completos como root, modernos escritorios de Linux use PolicyKit para un control aún más detallado de los permisos que recibe una aplicación.

Por ejemplo, una aplicación de administración de software podría tener permiso exclusivo para instalar software en su sistema a través de PolicyKit. La interfaz del programa se ejecutaría con los permisos de la cuenta de usuario limitada, solo la parte del programa que instaló el software recibiría permisos elevados, y esa parte del programa solo podría instalar el software.

El programa no estaría lleno acceso de root a todo su sistema, que podría protegerlo si se encuentra un agujero de seguridad en la aplicación. PolicyKit también permite que las cuentas de usuarios limitados realicen algunos cambios en la administración del sistema sin obtener acceso completo a la raíz, lo que facilita su ejecución como una cuenta de usuario limitada con menos problemas.

Linux le permitirá iniciar sesión en un escritorio gráfico como root. le permitirá eliminar cada archivo en su disco duro mientras el sistema está funcionando o escribir ruido aleatorio directamente en su disco duro, borrando su sistema de archivos, pero no es una buena idea. Incluso si sabe lo que está haciendo, el sistema no está diseñado para ejecutarse como root; está pasando por alto gran parte de la arquitectura de seguridad que hace que Linux sea tan seguro.

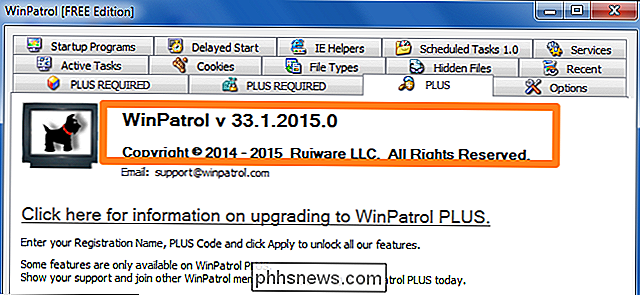

Cómo usar WinPatrol para monitorear su PC con Windows en busca de cambios

WinPatrol es una gran utilidad que puede usar para proteger su computadora si sabe cómo usarla para monitorear los cambios realizados en sus archivos y carpetas. A diferencia del uso de FCV (FolderChangesView) de Nirsoft Labs, que mencionamos en un artículo anterior, WinPatrol está diseñado tanto para principiantes como para expertos en el monitoreo de PC en profundidad.

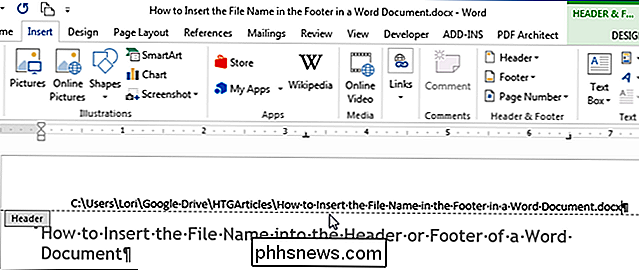

Cómo insertar el nombre de archivo en el encabezado o pie de página de un documento de Word

Agregar un encabezado de pie de página en Word le permite agregar información que se muestra en cada página. Puede haber varias razones para agregar el nombre de archivo al encabezado o pie de página, y le mostraremos cómo hacerlo. RELACIONADO: Cómo agregar un encabezado o pie de página a un documento de Word NOTA: Utilizamos Word 2013 para ilustrar esta característica y, para este ejemplo, agregamos el nombre del archivo al encabezado.