Qué es BCC, y por qué eres una persona terrible si no lo usas

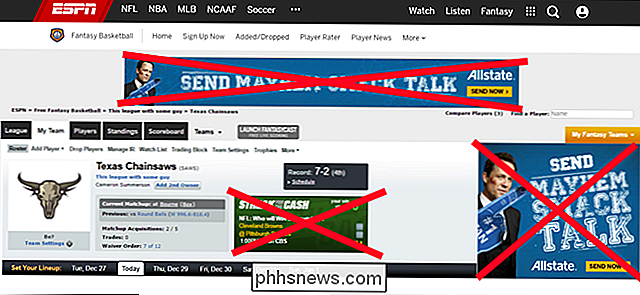

Pocos servicios en el flujo de trabajo digital moderno están tan ampliamente disponibles, pero son tan ampliamente ignorados (o maltratados abiertamente) ) como la función de correo electrónico BCC. Si es culpable de mal uso o descuido de su poder (y hay una buena posibilidad de que lo sea), es hora de arrepentirse y, en el proceso, reducir el spam y proteger la privacidad de sus amigos y familiares.

Qué es BCC y de dónde viene?

RELACIONADO: ¿Cuál es la diferencia entre CC y BCC al enviar un correo electrónico?

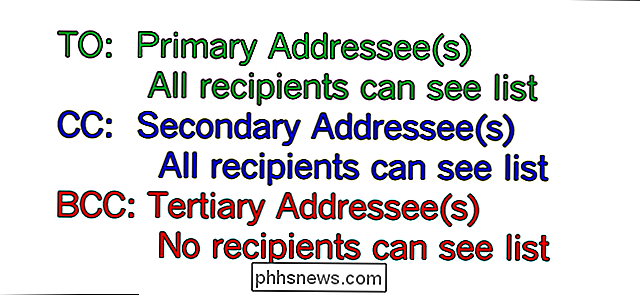

Hay tres espacios de direcciones en cada cliente de correo electrónico: TO, CC y BCC, que para "[entregar] a", "copia de carbón" y "copia de carbón oculta", respectivamente. Estas denotaciones son un vestigio del mundo que precedió al correo electrónico: cartas físicas y memorandos.En los memorandos de negocios de mediados de siglo, por ejemplo, habría un espacio TO para el destinatario principal, un espacio CC para las personas que necesitaban participar en la comunicación, pero que no eran los destinatarios primarios, y un tercer espacio, BCC, para las personas que también necesitaban participar en la comunicación, pero, por la razón que sea, su identidad sería retenida de los memorandos que se distribuyeron a los destinatarios en las ranuras de direcciones TO y CC.

Con la llegada del correo electrónico, se copiaron las mismas convenciones utilizadas en el correo en papel y en los memos, tanto por desconocimiento como porque siguieron siendo útiles aunque el mensaje ya no se haya copiado y entregado físicamente.

Si estas convenciones existieron durante décadas antes del advenimiento del correo electrónico y han continuado existiendo en el medio siglo intermedio, ¿dónde surge el problema? Hay dos formas de uso indebido de BCC: la copia de carbono ciega pasiva-agresiva (la forma de problema de forma maliciosa) y el descuido de utilizar la copia de carbono ciego para proteger la privacidad (problema que surge de la ignorancia). Echemos un vistazo a cómo y por qué evitar cada uno.

Di no a la copia de carbono ciega agresiva pasiva

El peor uso de la copia de carbono ciega es atrapar agresivamente de forma pasiva a un compañero de trabajo. Este tipo de abuso de BCC surge cuando los empleados recurren a usar la función BCC como una manera de insultar indirectamente a sus compañeros de trabajo, chupar a su jefe o participar en travesuras disfuncionales en el lugar de trabajo. Imagen cortesía de EC Comics.

Un empleado, por ejemplo, podría poner a su jefe como destinatario de BCC en un correo electrónico que está enviando a otro empleado para que su jefe vea que se está comunicando con el otro empleado o que el otro empleado no cumple con algún tipo de obligación o fecha límite Este tipo de comunicación secreta-ardilla generalmente es desaprobada en el lugar de trabajo y no estamos dispuestos a respaldar ningún tipo de comportamiento que engendre un ambiente de trabajo agresivo y pasivo.

Nuestro único consejo al respecto es: basta.

A menos que su departamento de recursos humanos o su jefe

explícitamente vengan a usted y le instruyan a BCC sus comunicaciones, debe evitar la práctica. Si las personas fuera de la comunicación primaria deben mantenerse al tanto , incluso los superiores, la mejor práctica es incluirlos como destinatarios de CC y notificar a los destinatarios de TO quién fue incluido y por qué motivo.

Esto no solo genera un diálogo más maduro en el lugar de trabajo, sino que también ayuda evita un evento particularmente vergonzoso: si su jefe u otro destinatario de BCC utiliza la función de responder a todos, efectivamente se desenmascaran y revelan que han tenido conocimiento del contenido del correo electrónico anterior. Intenta explicarlo al compañero de trabajo contra el que estabas conspirando en el enfriador de agua.

Afortunadamente, el número de personas que usan maliciosamente la función BCC es pequeño, lo que nos lleva a aquellos que constituyen la mayor parte del abuso: el involuntario.

Los amigos no copian a los amigos

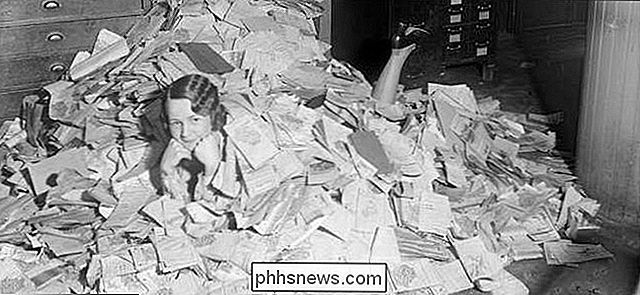

Si la mayoría de las personas no usa maliciosamente la función BCC como parte de una campaña de guerra psicológica contra sus compañeros de trabajo, ¿dónde nos deja eso? Nos deja con los

millones de personas que inconscientemente se niegan incluso a utilizar la función BCC en primer lugar. Imagen cortesía de la Biblioteca Pública de Denver, Western History Collection.

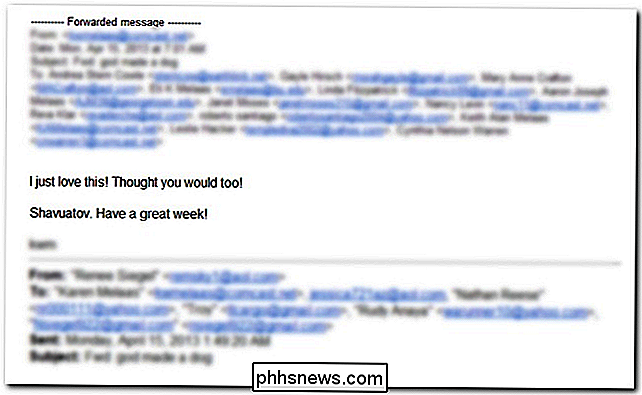

¿Por qué es tan importante la función BCC? Le permite enviar un correo electrónico a alguien sin que esa persona vea a todos los demás que reciben el correo electrónico, salvaguardando de manera efectiva su información privada. Aquí hay un ejemplo de reenvío de correo electrónico, seleccionado de nuestros propios archivos de correo electrónico:

Cada borrón azul en la imagen filtrada por privacidad anterior es una dirección de correo electrónico. No solo había más de 40 direcciones de correo electrónico en la lista de destinatarios de reenvío que nos incluyeron, sino que hay dos conjuntos de bloques de reenvío de reenvío en el correo reenviado (visto arriba) que incluyen 13 y 8 direcciones de correo electrónico, respectivamente. Esto significa que hay más de 60 direcciones de correo electrónico en el cuerpo completo del correo electrónico.

Ahora, usted se estará preguntando a sí mismo "¿Y qué? ¿Qué importa? "Importa por varias razones. Primero y ante todo, existe la simple cuestión de la privacidad y el tratamiento respetuoso de la privacidad de las personas en su lista de contactos (ya sean amigos, familiares o socios comerciales). Ni que decir tiene que las personas que disparan hacia delante y los correos electrónicos masivos con docenas de sus amigos y asociados no se toman el tiempo de contactar personalmente a cada una de esas docenas de destinatarios y preguntar si les gustaría compartir su información de contacto con todos los demás en el lista de destinatarios Es completamente irrespetuoso compartir información de contacto sin el permiso del individuo en cuestión.

RELACIONADO:

Cómo usar Bcc (Blind Carbon Copy) en Outlook 2010 Se vuelve aún más irrespetuoso y problemático cuanto más diverso sea el la multitud de personas a las que te envían correos electrónicos. Si está enviando un correo electrónico a diez personas en una pequeña organización cívica que ya se conocen, el problema podría ser irrelevante. Si eres profesor y estás enviando un correo electrónico a docenas (si no cientos) de estudiantes con material complementario, de repente estás compartiendo la información de contacto personal de muchas personas con muchas otras personas con las que no desean compartir. .

Peor aún, si alguien golpea accidentalmente "Responder a todos" a cualquiera de los correos electrónicos que envía con las ranuras TO y CC totalmente cargadas,cada persona en la lista de destinatarios original recibe la respuesta. En mejor, eso es relativamente inofensivo, pero ciertamente desperdicia el tiempo de todos los demás a medida que abren el correo electrónico para ver qué hay de nuevo en la discusión. En el peor de los casos, como ha sucedido muchas veces en las empresas de todo el mundo, el correo electrónico puede cobrar vida propia, ya que cientos de empleados responden, discuten e interactúan con el correo electrónico. Tal respuesta: todas las reacciones en cadena pueden abarcar miles de correos electrónicos e incluso generar guerras de llama (hubo una guerra de llamas en Tandem Computers a fines del siglo XX que duró años ). Segundo, y de una preocupación más práctica para aquellos de ustedes que podrían preocuparse menos por una buena etiqueta de correo electrónico y proteger la privacidad de sus amigos, este tipo de correos masivos crea inadvertidamente pequeñas listas de direcciones de correo electrónico para software malicioso y spammers para la cosecha. Si su dirección de correo electrónico termina en un gran reenvío de correo electrónico enviado por todo el mundo proverbial, puede estar seguro de que en algún punto de la línea terminará en una lista de correo no deseado. Peor aún, si uno de los usuarios que termina con su correo electrónico reenviado en las entrañas de su bandeja de entrada termina siendo golpeado por malware que se replica a través de listas de contactos y direcciones de correo electrónico que se encuentran en la bandeja de entrada, es probable que termine con un correo electrónico malicioso encontrando el camino hacia ti.

Usando BCC Wisely

Si estás en el último campamento, aquellos que ignoran la función BCC, probablemente te preguntes qué puedes hacer para evitar la privacidad y la seguridad. resaltado arriba. No se preocupe, una vez que se da cuenta de lo terrible que es ignorar la función BCC, se hace evidente lo que debe hacer para lavarse a sí mismo de sus malos comportamientos de correo electrónico anteriores.

Primero, y sobre todo, usted comience preguntándose: "¿Realmente necesito enviar este correo electrónico a todos los que están en mi lista de contactos? Treinta de ellos? ¿Alguna de ellas? "La respuesta a esas preguntas para la mayoría de los correos electrónicos es: No. No, no es necesario que envíe un correo electrónico personal ni lo reenvíe a todos los que estén en su lista de contactos.

En segundo lugar, cuando

do se encuentra con una razón legítima para enviar correos electrónicos a mucha gente a la vez. Por ejemplo, si está cambiando a un nuevo proveedor de correo electrónico o si desea enviar su nueva dirección postal a un centenar de sus amigos y familiares, lo único que debe hacer es colocar sus direcciones en el espacio BCC. Esto asegura que todos los males del envío masivo de mensajes de texto TO / CC se eliminan: las direcciones de correo electrónico de todos los destinatarios se mantienen privadas, no hay posibilidad de que un robot de correo no deseado o pieza de malware en la computadora de un destinatario coseche el correo electrónico de otro destinatario, y si alguno de ellos tiene que responderle para hacer una pregunta o algo así, no responderán su pregunta o comentario a ninguna otra persona. BCC aumenta la privacidad, aumenta la seguridad y reduce la bandeja de entrada a sus amigos y los asociados tienen que caminar. No hay absolutamente ninguna razón para evitar usarlo cuando hacerlo es tan simple como poner las direcciones en una ranura de dirección diferente.

Cómo revisar y aprobar lo que aparece en su línea de tiempo de Facebook

Si desea mantener un control más estricto sobre lo que aparece en su línea de tiempo de Facebook (y por lo tanto, para todos los que son amigos de Facebook con ), hay un mecanismo simple, pero subutilizado, integrado directamente en Facebook para otorgarle derechos de aprobación sobre todo lo que las personas le etiquetan.

Cambiar el tamaño de una partición de forma gratuita en Windows 7, 8.x, 10 o Vista

Windows 7, Windows 8, 8.1, 10 y Vista incluyen una funcionalidad integrada en Administración de discos para encoger y expandir particiones. ¡No se necesitan más servicios de terceros! Vale la pena señalar que muchas utilidades de terceros serán más ricas en funciones, pero puede hacer las cosas más básicas en Windows sin agregar nada nuevo.