Advertencia: las redes Wi-Fi WPA2 encriptadas todavía son vulnerables a la inspección

Por ahora, la mayoría de la gente sabe que una red Wi-Fi abierta permite a las personas espiar el tráfico. Se supone que el cifrado estándar WPA2-PSK evita que esto suceda, pero no es tan infalible como podría pensar.

No se trata de una gran noticia de última hora sobre un nuevo fallo de seguridad. Por el contrario, esta es la forma en que WPA2-PSK siempre se ha implementado. Pero es algo que la mayoría de la gente desconoce.

Redes Wi-Fi abiertas vs. redes Wi-Fi cifradas

RELACIONADAS: ¿Por qué usar una red Wi-Fi pública puede ser peligroso incluso cuando se accede a sitios web cifrados?

No debe alojar una red Wi-Fi abierta en su hogar, pero puede encontrarla en público, por ejemplo, en una cafetería, mientras pasa por un aeropuerto o un hotel. Las redes Wi-Fi abiertas no tienen cifrado, lo que significa que todo lo que se envía por aire está "despejado". Las personas pueden controlar su actividad de navegación y cualquier actividad web que no esté protegida con encriptación puede ser interceptada. Sí, esto es cierto incluso si tiene que "iniciar sesión" con un nombre de usuario y contraseña en una página web después de iniciar sesión en la red Wi-Fi abierta.

Cifrado: como el cifrado WPA2-PSK que recomendamos que use en Inicio: lo arregla un tanto. Alguien cercano no puede simplemente capturar tu tráfico y husmear. Obtendrán un montón de tráfico cifrado. Esto significa que una red Wi-Fi encriptada protege su tráfico privado.

Esto es cierto, pero hay una gran debilidad aquí.

WPA2-PSK usa una clave compartida

RELACIONADO: No tiene un falso sentido de seguridad: 5 formas inseguras de proteger su wifi

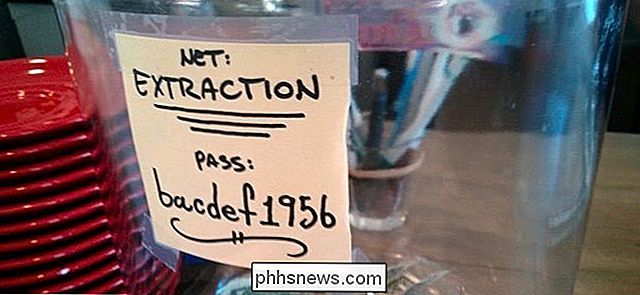

El problema con WPA2-PSK es que usa una "clave precompartida". Esta clave es la contraseña o frase de contraseña. , debe ingresar para conectarse a la red Wi-Fi. Todos los que se conectan utilizan la misma frase de contraseña.

Es bastante fácil para alguien controlar este tráfico encriptado. Todo lo que necesitan es:

- La frase de contraseña : todos los que tengan permiso para conectarse a la red Wi-Fi tendrán esto.

- El tráfico de asociación para un nuevo cliente : si alguien está capturando los paquetes enviados entre el enrutador y un dispositivo cuando se conecta, tienen todo lo que necesitan para descifrar el tráfico (suponiendo que también tengan la frase de contraseña, por supuesto). También es trivial obtener este tráfico a través de ataques "deauth" que desconectan por la fuerza un dispositivo de una red Wi_Fi y lo obligan a reconectarse, lo que provoca que el proceso de asociación vuelva a suceder.

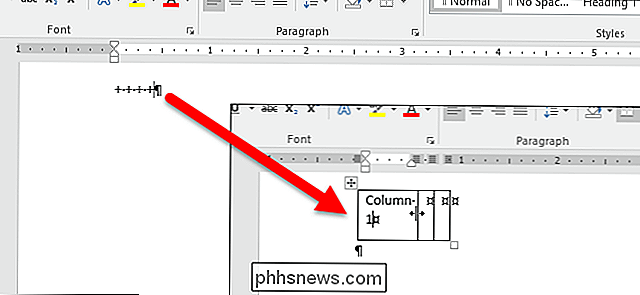

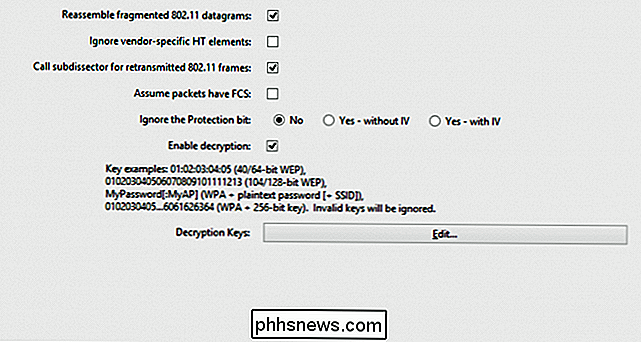

Realmente no podemos enfatizar cuán simple es esto. Wireshark tiene una opción incorporada para descifrar automáticamente el tráfico WPA2-PSK siempre que tenga la clave precompartida y haya capturado el tráfico para el proceso de asociación.

Lo que en realidad significa

RELACIONADO: Su El cifrado WPA2 de Wi-Fi se puede descifrar sin conexión: así es cómo funciona

Lo que esto significa realmente es que WPA2-PSK no es mucho más seguro contra el espionaje si no confías en todos los que están en la red. En casa, debe estar seguro porque su frase de contraseña de Wi-Fi es un secreto.

Sin embargo, si va a una cafetería y usan WPA2-PSK en lugar de una red Wi-FI abierta, es posible que sienta mucho más seguro en su privacidad Pero no debes hacerlo: cualquier persona con la frase de acceso a la wifi de la cafetería podría controlar tu tráfico de navegación. Otras personas en la red, o simplemente otras personas con la frase de contraseña, podrían husmear en su tráfico si quisieran.

Asegúrese de tener esto en cuenta. WPA2-PSK impide que personas sin acceso a la red fisgoneen. Sin embargo, una vez que tienen la frase de contraseña de la red, todas las apuestas están desactivadas.

¿Por qué WPA2-PSK no intenta esto?

WPA2-PSK realmente intenta detener esto mediante el uso de una "clave transitoria por pares" "(PTK). Cada cliente inalámbrico tiene un PTK único. Sin embargo, esto no ayuda mucho porque la clave única por cliente siempre se deriva de la clave precompartida (la frase de contraseña de Wi-Fi). Por eso es trivial capturar la clave única de un cliente siempre que tenga la Wi-Fi. Frase de contraseña de Fi y puede capturar el tráfico enviado a través del proceso de asociación.

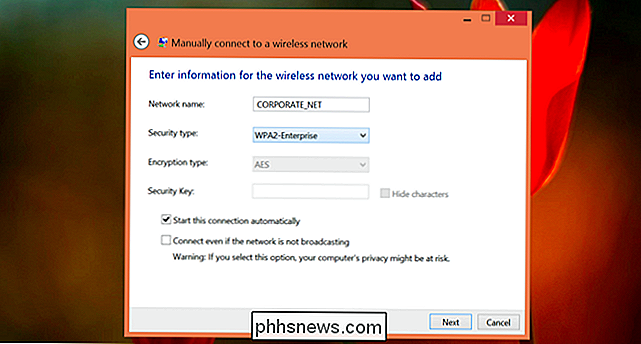

WPA2-Enterprise resuelve esto ... Para redes grandes

Para grandes organizaciones que demandan redes Wi-Fi seguras, esta debilidad de seguridad se puede evitar mediante el uso de autenticación EAP con un servidor RADIUS, a veces llamado WPA2-Enterprise. Con este sistema, cada cliente Wi-Fi recibe una clave verdaderamente única. Ningún cliente Wi-Fi tiene suficiente información para comenzar a husmear en otro cliente, por lo que brinda una seguridad mucho mayor. Las grandes oficinas corporativas o agencias gubernamentales deberían usar WPA2-Enteprise por este motivo.

Pero esto es demasiado complicado y complejo para la gran mayoría de las personas, o incluso para la mayoría de los frikis, para usar en casa. En lugar de una frase de contraseña de Wi-Fi, debe ingresar en los dispositivos que desea conectar, tendría que administrar un servidor RADIUS que maneje la autenticación y la administración de claves. Esto es mucho más complicado de configurar para los usuarios domésticos.

De hecho, ni siquiera vale la pena su tiempo si confía en todos en su red Wi-Fi, o cualquiera que tenga acceso a su frase de contraseña de Wi-Fi. Esto solo es necesario si está conectado a una red Wi-Fi cifrada WPA2-PSK en un lugar público (cafetería, aeropuerto, hotel o incluso una oficina más grande) donde otras personas en las que no confía también tienen Wi-Fi. Frase de contraseña de la red de FI.

Entonces, ¿está cayendo el cielo? No claro que no. Pero, tenga esto en cuenta: cuando está conectado a una red WPA2-PSK, otras personas con acceso a esa red pueden husmear fácilmente en su tráfico. A pesar de lo que la mayoría de las personas pueda creer, ese cifrado no brinda protección contra otras personas con acceso a la red.

Si tiene que acceder a sitios confidenciales en una red Wi-Fi pública, particularmente sitios web que no usan cifrado HTTPS, considere hacer a través de una VPN o incluso un túnel SSH. El cifrado WPA2-PSK en redes públicas no es lo suficientemente bueno.

Crédito de la imagen: Cory Doctorow en Flickr, Food Group en Flickr, Robert Couse-Baker en Flickr

Cómo habilitar el control parental en Fire TV y Fire TV Stick

A Amazon le gusta promocionar cómo su Fire TV es el transmisor de medios más rápido del mercado. Sin embargo, lo que realmente deberían estar promocionando es cómo el Fire TV ofrece las protecciones parentales más completas y contenido apto para niños. Siga leyendo mientras le mostramos cómo aprovechar ambos.

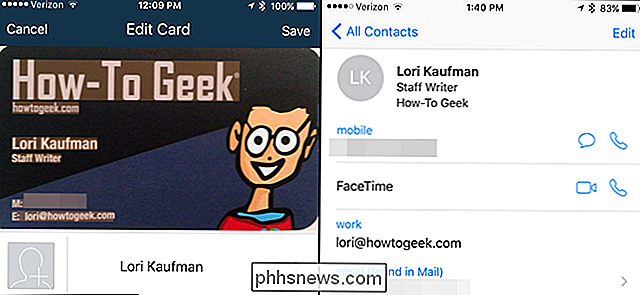

Cómo escanear tarjetas de negocios en la lista de contactos de su iPhone

Si es vendedor, especialista en mercadotecnia o cualquier otra persona que colecciona muchas tarjetas de visita, probablemente le guste un mejor forma de almacenar todas esas tarjetas. Bueno, es hora de ir sin papel y usar su iPhone para convertir esas tarjetas en contactos. Hay una aplicación llamada CamCard Free en la App Store que le permite escanear sus tarjetas de visita directamente en los contactos de su iPhone.