¿Es Tor realmente anónimo y seguro?

Algunas personas creen que Tor es una forma completamente anónima, privada y segura de acceder a Internet sin que nadie pueda monitorear tu navegación y rastrearla hasta usted, pero ¿verdad? No es tan simple.

Tor no es la solución de privacidad y anonimato perfecta. Tiene varias limitaciones y riesgos importantes, que debe tener en cuenta si va a utilizarlo.

Los nodos de salida se pueden oler

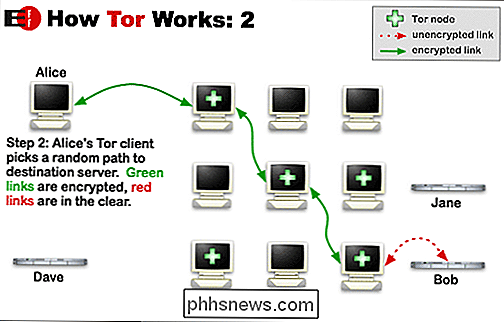

Lea nuestra discusión sobre cómo funciona Tor para obtener una visión más detallada de cómo proporciona Tor su anonimato En resumen, cuando usa Tor, su tráfico de Internet se enruta a través de la red de Tor y pasa por varios relevos seleccionados al azar antes de salir de la red Tor. Tor está diseñado para que teóricamente sea imposible saber qué computadora realmente solicitó el tráfico. Su computadora puede haber iniciado la conexión o simplemente puede actuar como un retransmisor, retransmitiendo ese tráfico cifrado a otro nodo Tor.

Sin embargo, la mayoría del tráfico Tor debe emerger eventualmente de la red Tor. Por ejemplo, digamos que te estás conectando a Google a través de Tor: tu tráfico pasa a través de varios relevos Tor, pero finalmente debe emerger de la red Tor y conectarse a los servidores de Google. El último nodo Tor, donde su tráfico sale de la red Tor e ingresa a Internet abierto, se puede monitorear. Este nodo donde el tráfico sale de la red Tor se conoce como "nodo de salida" o "relé de salida".

En el siguiente diagrama, la flecha roja representa el tráfico no encriptado entre el nodo de salida y "Bob", una computadora en el Internet.

Si está accediendo a un sitio web encriptado (HTTPS) como su cuenta de Gmail, esto está bien, aunque el nodo de salida puede ver que se está conectando a Gmail. si está accediendo a un sitio web no cifrado, el nodo de salida puede controlar su actividad en Internet, realizar un seguimiento de las páginas web que visita, las búsquedas que realiza y los mensajes que envía.

Las personas deben aceptar ejecutar nodos de salida, como ejecutar los nodos de salida los pone en un riesgo más legal que simplemente ejecutar un nodo de retransmisión que pasa el tráfico. Es probable que los gobiernos ejecuten algunos nodos de salida y monitoreen el tráfico que los deja, utilizando lo que aprenden para investigar a los delincuentes o, en países represivos, castigar a los activistas políticos.

Esto no es solo un riesgo teórico. En 2007, un investigador de seguridad interceptó contraseñas y mensajes de correo electrónico para cien cuentas de correo electrónico al ejecutar un nodo de salida Tor. Los usuarios en cuestión cometieron el error de no usar el cifrado en su sistema de correo electrónico, creyendo que Tor de alguna manera los protegería con su encriptación interna. Pero no es así como funciona Tor.

Lección : cuando uses Tor, asegúrate de usar sitios web encriptados (HTTPS) para cualquier cosa delicada. Tenga en cuenta que su tráfico podría ser monitoreado, no solo por los gobiernos, sino por personas malintencionadas que buscan datos privados.

JavaScript, complementos y otras aplicaciones pueden filtrar su IP

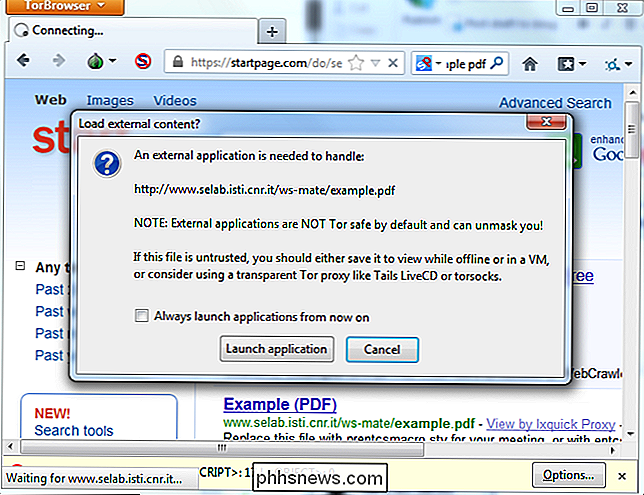

El paquete del navegador Tor, que cubierto cuando explicamos cómo usar Tor, viene preconfigurado con configuraciones seguras. JavaScript está deshabilitado, los complementos no se pueden ejecutar y el navegador le avisará si intenta descargar un archivo y abrirlo en otra aplicación.

JavaScript normalmente no es un riesgo de seguridad, pero si está intentando hacerlo para ocultar su IP, no quiere usar JavaScript. El motor de JavaScript de su navegador, complementos como Adobe Flash y aplicaciones externas como Adobe Reader o incluso un reproductor de video podrían potencialmente "filtrar" su dirección IP real a un sitio web que intenta adquirirla.

El paquete del navegador Tor evita todos estos problemas con su configuración predeterminada, pero podría deshabilitar estas protecciones y usar JavaScript o complementos en el navegador Tor. No hagas esto si hablas en serio sobre el anonimato, y si no tomas en serio el anonimato, no deberías estar usando Tor en primer lugar.

Esto tampoco es solo un riesgo teórico. En 2011, un grupo de investigadores adquirió las direcciones IP de 10.000 personas que utilizaban clientes BitTorrent a través de Tor. Al igual que muchos otros tipos de aplicaciones, los clientes de BitTorrent son inseguros y pueden exponer su dirección IP real.

Lección : deje la configuración segura del navegador Tor en su lugar. No intente usar Tor con otro navegador: quédese con el paquete del navegador Tor, que ha sido preconfigurado con la configuración ideal. No debe usar otras aplicaciones con la red Tor.

Ejecutar un nodo de salida lo pone en riesgo

Si es un gran creyente en el anonimato en línea, puede estar motivado para donar su ancho de banda ejecutando un relevo Tor . Esto no debería ser un problema legal: un relé Tor solo pasa el tráfico encriptado dentro y fuera de la red Tor. Tor consigue el anonimato mediante retransmisiones dirigidas por voluntarios.

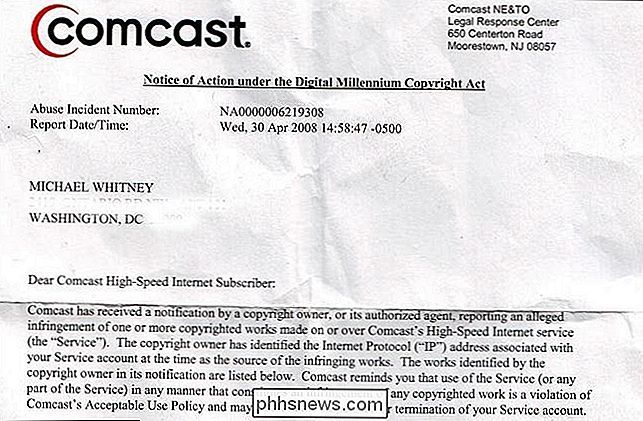

Sin embargo, debe pensar dos veces antes de ejecutar un relevo de salida, que es un lugar donde el tráfico Tor sale de la red anónima y se conecta a Internet abierto. Si los delincuentes usan Tor para cosas ilegales y el tráfico sale de su relevo de salida, ese tráfico será rastreable a su dirección IP y es posible que reciba un golpe en la puerta y confisque el equipo de su computadora. Un hombre en Austria fue allanado y acusado de distribuir pornografía infantil por ejecutar un nodo de salida Tor. La ejecución de un nodo de salida Tor permite a otras personas hacer cosas malas que pueden rastrearse hasta usted, al igual que operar una red Wi-Fi abierta, pero es mucho, mucho, mucho más probable que realmente le meta en problemas. Sin embargo, las consecuencias pueden no ser una sanción penal. Puede enfrentar un juicio por la descarga de contenido protegido por derechos de autor o acción bajo el Copyright Alert System en los Estados Unidos.

Los riesgos relacionados con la ejecución de los nodos de salida de Tor en realidad se relacionan con el primer punto. Debido a que ejecutar un nodo de salida Tor es tan arriesgado, pocas personas lo hacen. Sin embargo, los gobiernos podrían salirse con la ejecución de los nodos de salida, y es probable que muchos lo hagan.

Lección : Nunca ejecute un nodo de salida Tor - en serio.

El proyecto Tor tiene recomendaciones para ejecutar un nodo de salida si realmente querer. Sus recomendaciones incluyen ejecutar un nodo de salida en una dirección IP dedicada en una instalación comercial y usar un ISP Tor-friendly. ¡No intentes esto en casa! (La mayoría de las personas ni siquiera deberían intentarlo en el trabajo).

Tor no es una solución mágica que le otorgue el anonimato. Alcanza el anonimato al pasar astutamente el tráfico cifrado a través de una red, pero ese tráfico tiene que surgir en algún lugar, lo que es un problema tanto para los usuarios de Tor como para los operadores de nodo de salida. Además, el software que se ejecuta en nuestras computadoras no fue diseñado para ocultar nuestras direcciones IP, lo que genera riesgos al hacer algo más allá de ver páginas HTML simples en el navegador Tor.

Crédito de la imagen: Michael Whitney en Flickr, Andy Roberts en Flickr, The Tor Project, Inc.

Cómo usar la etiqueta para cambiar el nombre de las unidades desde el símbolo del sistema de Windows

La etiqueta es otra herramienta práctica que puede usar a través de la aplicación del símbolo del sistema. Como su nombre indica, su función principal es editar etiquetas de disco, lo cual es útil si usa muchas unidades externas o unidades mapeadas y desea etiquetarlas para usos específicos. Un poco sobre Label Esta herramienta fue diseñada originalmente para etiquetar las unidades de disquetes, pero a medida que evolucionó la tecnología, también lo hizo la herramienta de etiquetas, hasta el punto en que también se puede usar para etiquetar discos duros, HDD externos, SSD, dispositivos USB y unidades de red mapeadas.

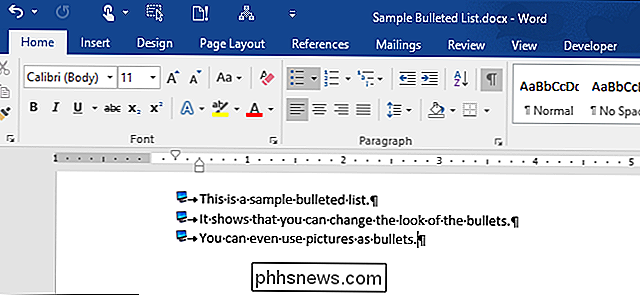

Cómo usar una imagen como viñetas en una lista con viñetas en Word

Puede personalizar las viñetas en listas con viñetas en Word usando diferentes símbolos y colores. Sin embargo, ¿qué sucede si quiere usar su propia imagen como viñetas en su lista? Reemplazar las viñetas estándar con imágenes es fácil y le mostraremos cómo. RELACIONADO: Cómo personalizar las viñetas en una lista con viñetas en Word NOTA: utilizamos Word 2016 para ilustrar esta característica, pero este procedimiento también funcionará en Word 2013.

![[Patrocinado] ¡Concurso de tiempo limitado! Obtenga WinX DVD Copy Pro gratis y disfrute de 9 modos de copia de seguridad refinados](http://phhsnews.com/img/how-to-2018/time-limited-giveaway.jpg)