¿Cómo se puede ejecutar de forma segura un archivo ejecutable que no es de confianza en Linux?

En este día y edad, no es una mala idea recelar de los archivos ejecutables que no son de confianza, pero ¿hay una manera segura? ejecutar uno en su sistema Linux si realmente necesita hacerlo? La publicación de Preguntas y Respuestas SuperUser de hoy tiene algunos consejos útiles en respuesta a la pregunta de un lector preocupado.

La sesión de preguntas y respuestas de hoy nos llega por cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios de preguntas y respuestas.

The Question

SuperUser reader Emanuele quiere saber cómo ejecutar de forma segura un archivo ejecutable no confiable en Linux:

He descargado un archivo ejecutable compilado por un tercero y necesito ejecutarlo en mi sistema (Ubuntu Linux 16.04, x64) con pleno acceso a los recursos HW, como la CPU y la GPU (a través de los controladores NVIDIA).

Supongamos que este archivo ejecutable contiene un virus o una puerta trasera, ¿cómo debo ejecutarlo? ¿Debo crear un nuevo perfil de usuario, ejecutarlo y luego eliminar el perfil de usuario?

¿Cómo ejecutas con seguridad un archivo ejecutable que no es de confianza en Linux?

Los colaboradores de Answer Supervisor

Shiki y Emanuele tienen la respuesta para nosotros . Primero, Shiki:

En primer lugar, si se trata de un archivo binario de alto riesgo, tendrías que configurar una máquina física aislada, ejecutar el archivo binario, luego destruir físicamente el disco duro, la placa base y, básicamente, todo lo demás, porque en este día y edad, incluso el vacío de su robot puede propagar malware. ¿Y si el programa ya infectó su microondas a través de los altavoces de la computadora usando transmisión de datos de alta frecuencia?!

Pero quitémonos ese sombrero de estaño y volvamos a la realidad por un tiempo.

Sin virtualización: rápido de usar

Firejail

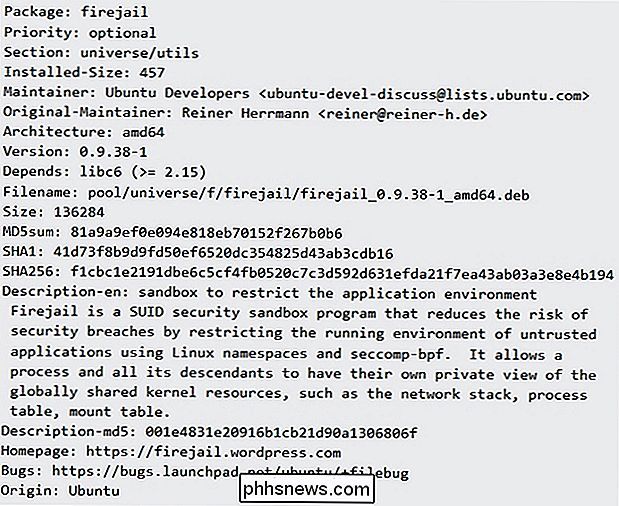

Tuve que ejecutar un archivo binario similar que no era de confianza hace unos días y mi búsqueda condujo a este programa pequeño y genial. Ya está empaquetado para Ubuntu, es muy pequeño y prácticamente no tiene dependencias. Puedes instalarlo en Ubuntu usando: sudo apt-get install firejail

Información del paquete:

Virtualización

KVM o Virtualbox

Esta es la apuesta más segura dependiendo del binario, pero bueno, mira encima. Si ha sido enviado por "Mr. Hacker "que es un programador de sombrero negro, cinturón negro, existe la posibilidad de que el binario pueda escapar de un entorno virtualizado.

Malware Binary - Método de ahorro de costos

¡Alquile una máquina virtual! Por ejemplo, proveedores de servidores virtuales como Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr y Ramnode. Alquilas la máquina, ejecutas lo que necesites y luego la eliminan. La mayoría de los proveedores más grandes factura por hora, por lo que es realmente barato.

Seguido de la respuesta de Emanuele:

Una palabra de advertencia. Firejail está bien, pero hay que ser extremadamente cuidadoso al especificar todas las opciones en términos de lista negra y lista blanca. Por defecto, no hace lo que se cita en este artículo de la revista Linux. El autor de Firejail también dejó algunos comentarios sobre problemas conocidos en Github.

Tenga mucho cuidado cuando lo use, podría darle una falsa sensación de seguridad sin las opciones correctas .

Tenga algo que ver con agregar a la explicación? Suena apagado en los comentarios. ¿Desea leer más respuestas de otros usuarios de Stack Exchange expertos en tecnología? Consulte el hilo de discusión completo aquí.

Crédito de la imagen: Prison Cell Clip Art (Clker.com)

Cómo deshacerse de las notificaciones y el software incluido de Bitdefender

Bitdefender, al igual que otras herramientas antivirus, es más que un antivirus que protege silenciosamente su PC. Instale Bitdefender y obtendrá un administrador de contraseñas, un navegador web separado y una variedad de otras notificaciones y publicidades que no le gustaría ver. RELACIONADO: ¿Cuál es el mejor antivirus para Windows 10?

Explicación de U2F: cómo Google y otras compañías están creando un token de seguridad universal

U2F es un nuevo estándar para los tokens de autenticación universales de dos factores. Estos tokens pueden usar USB, NFC o Bluetooth para proporcionar autenticación de dos factores en una variedad de servicios. Ya es compatible con Chrome, Firefox y Opera para Google, Facebook, Dropbox y cuentas GitHub.