Cómo protegerse de Ransomware (como CryptoLocker y otros)

Ransomware es un tipo de malware que intenta obtener dinero de usted. Hay muchas variantes, comenzando con CryptoLocker, CryptoWall, TeslaWall y muchos otros. Mantienen sus archivos como rehenes y los retienen en rescate por cientos de dólares.

La mayoría del malware ya no es creado por adolescentes aburridos que buscan causar algún caos. Gran parte del malware actual ahora es producido por el crimen organizado con fines de lucro y cada vez es más sofisticado.

Cómo funciona Ransomware

No todo el ransomware es idéntico. La clave que hace que una pieza de malware "ransomware" sea que intenta extorsionarle un pago directo.

Algunos ransomware pueden estar disfrazados. Puede funcionar como "scareware", mostrando una ventana emergente que dice algo como "Su computadora está infectada, compre este producto para arreglar la infección" o "Su computadora se ha utilizado para descargar archivos ilegales, pague una multa para continuar usando su computadora. "

En otras situaciones, el ransomware puede ser más directo. Puede engancharse profundamente en su sistema, mostrando un mensaje que dice que solo desaparecerá cuando pague dinero a los creadores del ransomware. Este tipo de malware podría pasarse por alto mediante herramientas de eliminación de malware o simplemente reinstalando Windows.

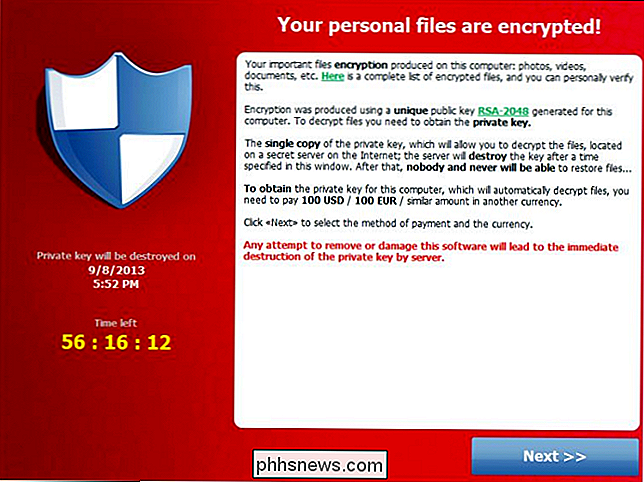

Desafortunadamente, Ransomware es cada vez más sofisticado. Uno de los ejemplos más conocidos, CryptoLocker, comienza a encriptar sus archivos personales tan pronto como obtiene acceso a su sistema, impidiendo el acceso a los archivos sin conocer la clave de cifrado. A continuación, CryptoLocker muestra un mensaje que le informa que sus archivos se han bloqueado con cifrado y que le quedan pocos días para pagar. Si les pagas $ 300, te entregarán la clave de cifrado y podrás recuperar tus archivos. CryptoLocker te ayuda a elegir un método de pago y, después de pagar, los delincuentes parecen darte una clave que puedes utilizar para restaurar tus archivos.

Nunca puedes estar seguro de que los delincuentes mantendrán su parte del trato. , por supuesto. No es una buena idea pagar cuando te extorsionan los delincuentes. Por otro lado, las empresas que pierden su única copia de datos críticos para la empresa pueden verse tentadas a correr el riesgo, y es difícil culparlas.

Proteger sus archivos de Ransomware

Este tipo de malware es otro buen ejemplo de por qué las copias de seguridad son esenciales. Debería hacer una copia de seguridad de los archivos con regularidad en un disco duro externo o en un servidor de almacenamiento de archivos remoto. Si todas sus copias de sus archivos están en su computadora, el malware que infecta su computadora podría cifrarlas todas y restringir el acceso, o incluso eliminarlas por completo.

RELACIONADO: ¿Cuál es la mejor forma de hacer una copia de seguridad de mi computadora?

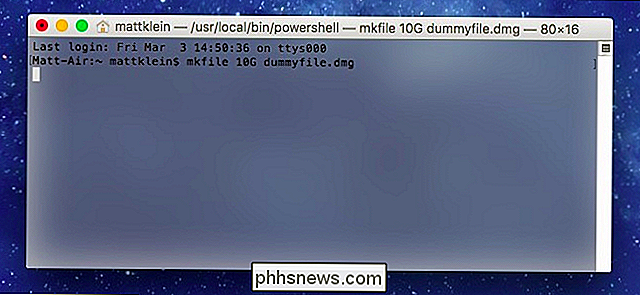

Al realizar copias de seguridad de archivos, asegúrese de hacer una copia de seguridad de sus archivos personales en una ubicación donde no puedan escribirse o borrarse. Por ejemplo, colóquelos en un disco duro extraíble o cárguelos en un servicio de copia de seguridad remota como CrashPlan que le permita volver a las versiones anteriores de los archivos. No solo almacene sus copias de seguridad en un disco duro interno o en un recurso compartido de red al que tenga acceso de escritura. El ransomware podría encriptar los archivos en su unidad de copia de seguridad conectada o en su red compartida si tiene acceso de escritura completo.

Las copias de seguridad frecuentes también son importantes. No querrá perder una semana de trabajo porque solo hace una copia de seguridad de sus archivos cada semana. Esta es parte de la razón por la que las soluciones automáticas de respaldo son tan prácticas.

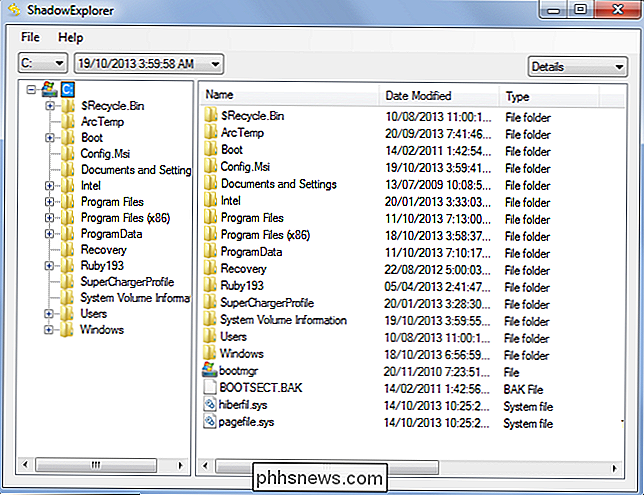

Si sus archivos quedan bloqueados por el ransomware y no tiene las copias de seguridad adecuadas, puede intentar recuperarlos con ShadowExplorer. Esta herramienta accede a "Shadow Copies", que Windows usa para Restaurar sistema: a menudo contienen algunos archivos personales.

Cómo evitar el ransomware

RELACIONADO: Seguridad informática básica: cómo protegerse de los virus, los hackers y Thieves

Además de utilizar una estrategia de copia de seguridad adecuada, puede evitar el ransomware de la misma forma que evita otras formas de malware. Se ha verificado que CryptoLocker llega a través de archivos adjuntos de correo electrónico, a través del complemento Java e instalado en computadoras que forman parte de la botnet Zeus.

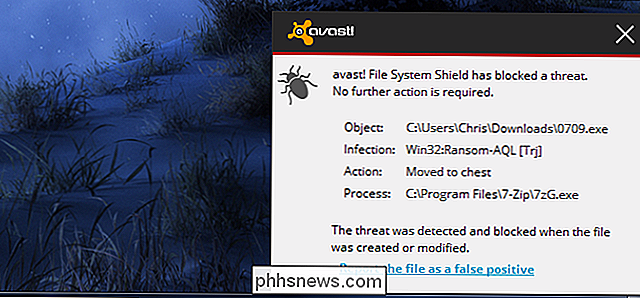

- Use un buen producto antivirus que intente detener el ransomware en sus pistas. Los programas antivirus nunca son perfectos y usted podría infectarse incluso si ejecuta uno, pero es una capa importante de defensa.

- Evite ejecutar archivos sospechosos. Ransomware puede llegar en archivos .exe adjuntos a correos electrónicos, sitios web ilícitos que contienen software pirateado o en cualquier otro lugar del que provenga el malware. Esté atento y tenga cuidado con los archivos que descarga y ejecuta.

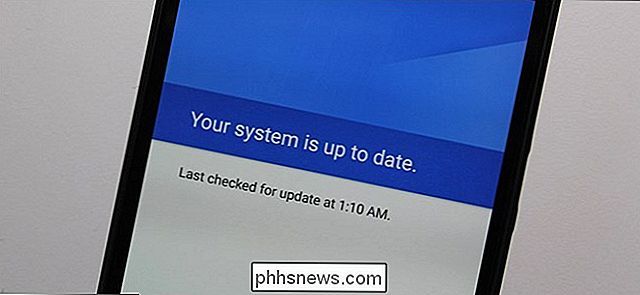

- Mantenga su software actualizado. Usar una versión anterior de su navegador web, sistema operativo o un complemento de navegador puede permitir el acceso de malware a través de agujeros de seguridad abiertos. Si tiene Java instalado, probablemente debería desinstalarlo.

Para obtener más consejos, lea nuestra lista de prácticas de seguridad importantes que debe seguir.

Ransomware: las variantes de CryptoLocker en particular, son brutalmente eficientes e inteligentes. Simplemente quiere llegar a los negocios y tomar su dinero. Mantener sus archivos como rehenes es una forma efectiva de evitar que los programas antivirus los eliminen, pero CryptoLocker asusta mucho menos si tiene buenas copias de seguridad.

Este tipo de malware demuestra la importancia de las copias de seguridad y las prácticas de seguridad adecuadas. Desafortunadamente, CryptoLocker es probablemente una señal de lo que está por venir, es el tipo de malware que probablemente veremos más en el futuro.

"Actualizaciones integradas" de Android Nougat, explicadas

En todas las generaciones de dispositivos Android -incluso hasta en un Marshmallow- las actualizaciones del sistema operativo han funcionado esencialmente de la misma manera: la actualización se descarga, el teléfono reinicia, y se aplica la actualización. Durante este tiempo, el teléfono se vuelve inútil, al menos hasta que la actualización se haya instalado por completo.

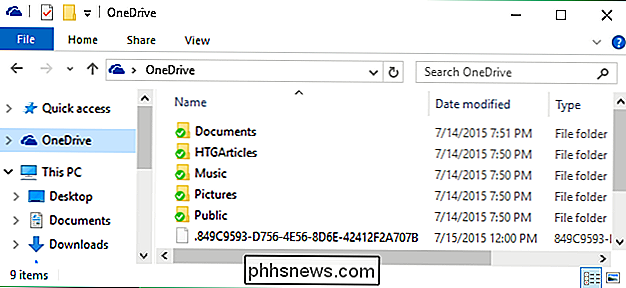

Cómo configurar OneDrive para sincronizar solo ciertas carpetas en Windows 10

OneDrive proporciona 15 GB de espacio libre en la nube para almacenar fotos, música, documentos y otros archivos. Estos archivos se pueden sincronizar entre varios dispositivos, como teléfonos inteligentes, tabletas y computadoras. Sin embargo, es posible que no desee descargar todo su contenido a ciertos dispositivos.