Cómo evitar ser bloqueado cuando usa la autenticación de dos factores

La autenticación de dos factores protege sus cuentas con código además de su contraseña. No puede ingresar sin el código enviado a su teléfono. Pero, ¿qué sucede si pierde o reinicia su teléfono? Si no planifica su método de recuperación con anticipación, puede perder permanentemente el acceso a sus cuentas.

Esto es lo que debe hacer en este momento para asegurarse de no quedar bloqueado en el futuro.

Imprima sus códigos de copia de seguridad y almacénelos de forma segura

Esto es lo más importante que debe hacer: Imprima los "códigos de copia de seguridad" para todas sus cuentas y guárdelos en un lugar seguro. Estos códigos le permitirán recuperar el acceso a su cuenta si alguna vez pierde su método de autenticación de dos factores en el futuro. Guárdelos en un lugar seguro.

Cuando configura la autenticación de dos factores para una cuenta, ese sitio web a menudo le pedirá que imprima códigos de copia de seguridad para garantizar que nunca perderá el acceso. Si no imprimió ningún código de copia de seguridad al configurar la autenticación en dos pasos, debe hacerlo ahora, mientras todavía tiene acceso a la cuenta.

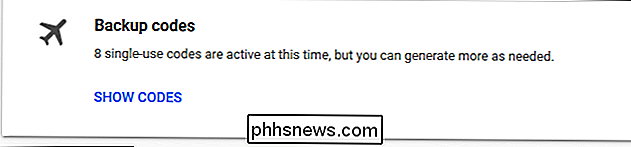

Para una cuenta de Google, estos códigos de copia de seguridad solo funcionan una vez cada uno, lo que garantiza que cualquier persona que intercepta el código no puede iniciar sesión en su cuenta posteriormente. Si te quedas sin códigos, asegúrate de generar algunos más. Puede imprimir códigos de copia de seguridad para su cuenta de Google desde la página de configuración de verificación en dos pasos. Si ha configurado la autenticación de dos factores para otros sitios web, inicie sesión en su cuenta en el sitio web y busque información sobre los códigos de copia de seguridad en sus configuraciones de autenticación de dos factores.

Use Authy (o haga una copia de respaldo de su factor dos Datos)

RELACIONADO: Cómo configurar Authy para la autenticación de dos factores (y sincronizar los códigos entre dispositivos)

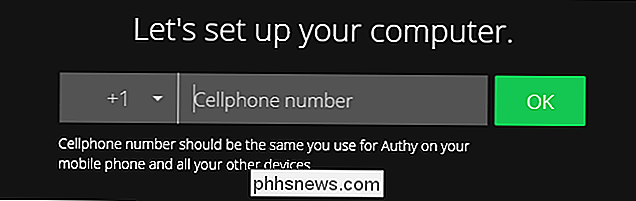

Cuando se trata de autenticación de dos factores, preferimos la aplicación Authy a Google Authenticator o SMS . Authy le permite sincronizar sus tokens de dos factores entre sus dispositivos. Cuando obtienes un nuevo teléfono, puedes mover fácilmente tus datos a él. O bien, podría compartir los datos entre un teléfono y una tableta. Authy es compatible con Google Authenticator y funciona en cualquier lugar en el que utilice Google Authenticator, también.

A pesar de estas características de sincronización, Authy sigue siendo seguro, siempre y cuando lo use correctamente. Puede realizar una copia de seguridad de sus tokens en línea para que no los pierda, pero estas copias de seguridad se cifran con una contraseña que usted proporciona para que otras personas no puedan acceder a ellas. También puede habilitar o deshabilitar la función de sincronización de dispositivos múltiples, por lo que puede alternar entre ellas siempre que quiera agregar un nuevo dispositivo y desactivarlo posteriormente. Pero esa función de respaldo podría ayudarlo a salir en caso de problemas si alguna vez pierde el acceso a sus tokens también.

Google Authenticator no le proporciona una forma de mover fácilmente sus tokens a un nuevo teléfono. Pero, si usa Android y prefiere Google Authenticator, puede crear una copia de seguridad de los datos de su aplicación Google Authenticator usando Titanium Backup y restaurarla en otro teléfono. Esto requiere acceso raíz.

Confirmar su número de teléfono celular vinculado

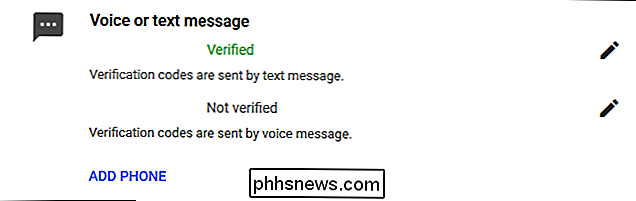

Muchos sitios web donde usa la autenticación en dos pasos también le permiten proporcionar un número de teléfono celular (o fijo). Pueden enviarle un mensaje de texto (o una llamada de voz) con un código de recuperación, y puede usarlo para anular la autenticación en dos pasos y recuperar el acceso a su cuenta, si no puede hacerlo de la manera habitual.

Asegúrese de verificar el número de teléfono que ha vinculado a sus cuentas. Si una cuenta no tiene su número actual en el archivo, no puede usar ese número de teléfono para recuperar el acceso. Si obtiene un nuevo número de teléfono, asegúrese de actualizarlo con los servicios que utiliza para que no quede excluido de sus cuentas.

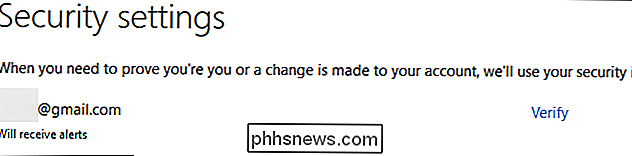

Incluso los servicios que proporcionan códigos de respaldo le permitirán vincular un número de teléfono, asegurando que haya Existen muchas formas diferentes de acceder a su cuenta bloqueada, si alguna vez lo necesita. Al igual que con los códigos de copia de seguridad, encontrará estas opciones en la página de autenticación de dos pasos de la cuenta. Por ejemplo, para una cuenta de Microsoft, esta opción está disponible en la página de configuración de seguridad de la cuenta.

Asegúrese de tener una dirección de correo electrónico vinculada

Algunos servicios también le permiten eliminar la autenticación de dos factores a través de un enlace o código de confirmación enviado por correo electrónico a una dirección de correo electrónico vinculada. Asegúrese de que las direcciones de correo electrónico que tenga en el archivo con sus cuentas estén actualizadas. Si el servicio está vinculado a su cuenta de correo electrónico principal, esto será simple. Pero, si el servicio es su cuenta de correo electrónico principal, es posible que desee configurar una dirección de correo electrónico de respaldo independiente, por las dudas.

Debe iniciar sesión periódicamente en direcciones de correo electrónico como compañías como Microsoft, Google y Yahoo. se reserva el derecho de eliminar cuentas de correo electrónico "inactivas" que no están conectadas regularmente. No querrá encontrar que su dirección de correo electrónico era incorrecta o que ya no existe si la necesita para recuperar su cuenta.

Verifique su información personal

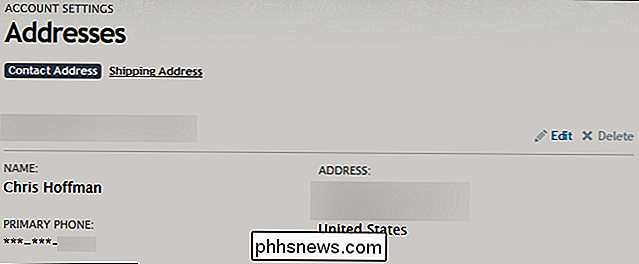

También debe asegurarse de que cualquier información personal que haya proporcionado a los sitios web usar la autenticación de dos factores con es correcto. Por ejemplo, es posible que se le pida que confirme las respuestas a cualquier pregunta de seguridad que haya configurado previamente, que recite el cumpleaños tal como aparece en su cuenta o que confirme cualquier otra información personal que el servicio tenga registrada. Si le proporcionó información incorrecta al servicio porque simplemente no deseaba compartir sus datos personales reales en ese momento, puede volver atrás y corregirlo.

Siempre tenga un plan de respaldo cuando utilice la autenticación de dos factores. Si se saltea la impresión de códigos de respaldo y su teléfono es robado, por lo que no puede generar códigos u obtener un código de recuperación por mensaje de texto, podría tener problemas.

Crédito de la imagen: selinofoto / Shutterstock.com.

Cómo deshabilitar las vibraciones de retroalimentación háptica en tu iPhone

El iPhone 7 y 8 no tienen un botón de inicio físico. En cambio, la sensación de presionar un botón se recrea por lo que Apple llama el Motor Taptico. Cuando tocas el botón de inicio, el motor Taptic envía una pequeña vibración. Realmente se siente como presionar un botón real. RELACIONADO: ¿Por qué el botón de inicio de mi iPhone 7 se siente raro?

Cómo cambiar el Asistente de Google para escribir en lugar de voz de forma predeterminada

El Asistente de Google está diseñado para ser un asistente de voz conversacional, pero a veces no es socialmente aceptable hablar con su teléfono. Si prefieres escribir tus solicitudes en el Asistente, puedes convertirlas en las predeterminadas. Al usar tu voz para hablar con el Asistente de Google es conveniente en algunos casos, viene con inconvenientes.