Heartbleed Explained: Por qué necesita cambiar sus contraseñas ahora

La última vez que le avisamos de una importante violación de seguridad fue cuando la base de datos de contraseñas de Adobe se vio comprometida, poniendo millones de usuarios (especialmente aquellos con contraseñas débiles y frecuentemente reutilizadas) en riesgo. Hoy te advertimos sobre un problema de seguridad mucho más grande, el error Heartbleed, que ha comprometido potencialmente una asombrosa cantidad de 2/3 de los sitios web seguros en Internet. Necesita cambiar sus contraseñas y debe comenzar a hacerlo ahora.

Nota importante: How-To Geek no se ve afectado por este error.

¿Qué es Heartbleed y por qué es tan peligroso?

In su incumplimiento de seguridad típico, los registros / contraseñas de usuario de una sola empresa quedan expuestos. Eso es horrible cuando sucede, pero es una aventura aislada. La empresa X tiene una brecha de seguridad, emite una advertencia a sus usuarios, y las personas como nosotros les recuerdan a todos que es hora de comenzar a practicar una buena higiene de seguridad y actualizar sus contraseñas. Esos, por desgracia, las infracciones típicas ya son lo suficientemente malas. El error Heartbleed es algo mucho, mucho, peor.

El error Heartbleed socava el esquema de encriptación que nos protege mientras enviamos correos electrónicos, bancos e interactuamos con sitios web que creemos seguros. Aquí hay una descripción en inglés sencillo de la vulnerabilidad de Codenomicon, el grupo de seguridad que descubrió y alertó al público sobre el error:

El error Heartbleed es una vulnerabilidad grave en la popular biblioteca de software criptográfico OpenSSL. Esta debilidad permite robar la información protegida, en condiciones normales, mediante el cifrado SSL / TLS utilizado para proteger Internet. SSL / TLS proporciona seguridad de comunicación y privacidad a través de Internet para aplicaciones como web, correo electrónico, mensajería instantánea (IM) y algunas redes privadas virtuales (VPN).

El error Heartbleed permite a cualquier persona en Internet leer la memoria del sistemas protegidos por las versiones vulnerables del software OpenSSL. Esto compromete las claves secretas utilizadas para identificar a los proveedores de servicios y encriptar el tráfico, los nombres y contraseñas de los usuarios y el contenido real. Esto permite a los atacantes escuchar a escondidas las comunicaciones, robar datos directamente de los servicios y usuarios y hacerse pasar por los servicios y los usuarios.

Eso suena bastante mal, ¿no? Suena aún peor cuando te das cuenta de que aproximadamente dos tercios de todos los sitios web que usan SSL están usando esta versión vulnerable de OpenSSL. No estamos hablando de sitios pequeños como los foros de hot rod o los sitios de intercambio de juegos de cartas coleccionables, estamos hablando de bancos, compañías de tarjetas de crédito, grandes minoristas electrónicos y proveedores de correo electrónico. Peor aún, esta vulnerabilidad ha estado en la naturaleza por alrededor de dos años. Son dos años, alguien con los conocimientos y habilidades adecuados podría haber estado aprovechando las credenciales de inicio de sesión y las comunicaciones privadas de un servicio que utiliza (y, de acuerdo con las pruebas realizadas por Codenomicon, hacerlo sin dejar rastro).

Para un mejor ilustración de cómo funciona el error Heartbleed. lea este xkcd comic.

Aunque ningún grupo ha presentado todas las credenciales e información que han extraído del exploit, en este punto del juego debe asumir que las credenciales de inicio de sesión para los sitios web que frecuenta han sido comprometido.

Qué hacer Publicar error Heartbleed

Cualquier violación de seguridad mayoritaria (y esto sin duda califica a gran escala) requiere que evalúe sus prácticas de administración de contraseñas. Dado el amplio alcance del Heartbleed Bug, esta es una oportunidad perfecta para revisar un sistema de administración de contraseñas que ya funcionaba sin problemas o, si ha estado demorando, para configurar uno.

Antes de sumergirse en el cambio inmediato de sus contraseñas Tenga en cuenta que la vulnerabilidad solo se aplica si la empresa se ha actualizado a la nueva versión de OpenSSL. La historia se rompió el lunes, y si se apresuraba a cambiar inmediatamente sus contraseñas en todos los sitios, la mayoría de ellos todavía habría estado ejecutando la versión vulnerable de OpenSSL.

RELACIONADO: Cómo ejecutar una auditoría de seguridad de último pase (y por qué no puede esperar)

Ahora, a mitad de semana, la mayoría de los sitios han comenzado el proceso de actualización y para el fin de semana es razonable suponer que la mayoría de los sitios web de alto perfil habrá cambiado.

Puede usar el corrector Heartbleed Bug aquí para ver si la vulnerabilidad está abierta o, incluso si el sitio no responde a las solicitudes del verificador antes mencionado, puede usar el verificador de fecha SSL de LastPass para ver si el servidor en cuestión ha actualizado recientemente su certificado SSL (si lo actualizaron después del 4/7/2014, es un buen indicador de que han corregido la vulnerabilidad.) Nota: si ejecuta phhsnews.com a través de el inspector de errores arrojará un error porque no usamos en primer lugar el cifrado SSL, y también hemos verificado que nuestros servidores no ejecutan ningún software afectado.

Dicho esto, parece que este fin de semana se está perfilando ser un buen fin de semana para tomar en serio la actualización de sus contraseñas. Primero, necesitas un sistema de administración de contraseñas. Consulte nuestra guía para comenzar con LastPass para configurar una de las opciones de administración de contraseñas más seguras y flexibles. No tiene que usar LastPass, pero sí necesita algún tipo de sistema que le permita rastrear y administrar una contraseña única y sólida para cada sitio web que visite.

En segundo lugar, debe comenzar a cambiar sus contraseñas. . El esquema de gestión de crisis en nuestra guía, Cómo recuperarse después de que su contraseña de correo electrónico esté comprometida, es una excelente manera de asegurarse de no perder ninguna contraseña; también resalta los aspectos básicos de la buena seguridad de las contraseñas, que se citan aquí:

- Las contraseñas siempre deben ser más largas que el mínimo que el servicio permite para . Si el servicio en cuestión permite contraseñas de 6-20 caracteres, busque la contraseña más larga que pueda recordar.

- No utilice palabras del diccionario como parte de su contraseña . Su contraseña debe nunca ser tan simple que un escaneo superficial con un archivo de diccionario lo revelaría. Nunca incluya su nombre, parte del inicio de sesión o correo electrónico u otros elementos fácilmente identificables, como el nombre de su empresa o el nombre de su calle. También evite usar combinaciones de teclado comunes como "qwerty" o "asdf" como parte de su contraseña.

- Use frases clave en lugar de contraseñas . Si no usa un administrador de contraseñas para recordar contraseñas realmente aleatorias ( sí, nos damos cuenta de que estamos insistiendo en la idea de utilizar un administrador de contraseñas), entonces puede recordar las contraseñas más fuertes convirtiéndolas en frases clave. Para su cuenta de Amazon, por ejemplo, puede crear la frase de contraseña fácil de recordar "Me encanta leer libros" y luego descifrarla en una contraseña como "! Luv2ReadBkz". Es fácil de recordar y es bastante fuerte.

En tercer lugar, siempre que sea posible, desea habilitar la autenticación de dos factores. Aquí puede leer más sobre la autenticación de dos factores, pero en resumen, le permite agregar una capa de identificación adicional a su inicio de sesión.

RELACIONADO: ¿Qué es la autenticación de dos factores y por qué la necesito?

Con Gmail, por ejemplo, la autenticación de dos factores requiere que no solo tengas tu nombre de usuario y contraseña, sino acceso al teléfono celular registrado en tu cuenta de Gmail para que puedas aceptar un código de mensaje de texto para ingresar cuando ingresas desde un nuevo computadora.

Con la autenticación de dos factores habilitada, es muy difícil para alguien que ha accedido a su nombre de usuario y contraseña (como podría hacerlo con el error Heartbleed) acceder a su cuenta.

Vulnerabilidades de seguridad, especialmente las con implicaciones de tan largo alcance, nunca son divertidas, pero sí nos ofrecen la oportunidad de ajustar nuestras prácticas de contraseñas y garantizar que las contraseñas únicas y sólidas conserven el daño, cuando ocurra, contenido.

Lo que necesita saber antes de volar un dron (para evitar problemas)

Los drones son una diversión increíble. Pueden sacar al niño interior incluso en el individuo más hastiado, pero también pueden causar problemas a la gente. Aquí hay algunas cosas que cada nuevo propietario de drones debería saber antes de tomar los cielos. Los aviones modelo R / C tradicionales son un pasatiempo comprobado que requiere paciencia y dedicación.

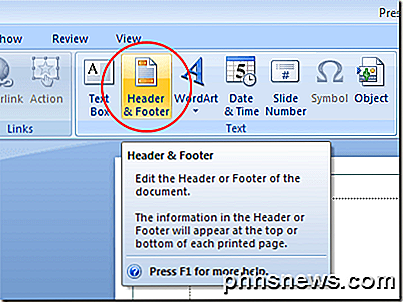

Agregue encabezados y pies de página a una presentación de PowerPoint

Aunque las presentaciones de PowerPoint generalmente se muestran en una pantalla, son como otros documentos en el paquete de Microsoft Office como Word, Excel y Publisher. Al igual que esas otras aplicaciones, puede agregar encabezados y pie de página personalizados a una presentación de PowerPoint para mostrar una variedad de información importante.¿P