El enorme error macOS permite el inicio de sesión raíz sin una contraseña. Aquí está la solución

Una vulnerabilidad recientemente descubierta en macOS High Sierra permite a cualquier persona que tenga acceso a su computadora portátil crear rápidamente una cuenta raíz sin ingresar una contraseña, evitando cualquier protocolo de seguridad que haya configurado.

Es fácil exagerar los problemas de seguridad. Este no es uno de esos momentos. Esto es realmente malo.

Cómo funciona el Exploit

Advertencia: ¡no hagas esto en tu Mac! Te mostramos estos pasos para indicar qué tan simple es este exploit, pero en realidad seguirlos deja tu computadora insegura. Hacer. No. Hacer. Esto.

El exploit se puede ejecutar de muchas maneras, pero la forma más sencilla de ver cómo funciona es en Preferencias del Sistema. El atacante solo necesita dirigirse a Usuarios y grupos, hacer clic en el candado de la esquina inferior izquierda e intentar iniciar sesión como "raíz" sin contraseña.

La primera vez que hace esto, sorprendentemente, una cuenta de root sin contraseña es creado. La segunda vez, realmente iniciarás sesión como root. En nuestras pruebas esto funciona independientemente de si el usuario actual es o no administrador.

Esto le da al atacante acceso a todas las preferencias del administrador en Preferencias del sistema ... pero eso es solo el comienzo, porque ha creado un nuevo sistema para todo el sistema usuario raíz sin contraseña.

Después de seguir los pasos anteriores, el atacante puede cerrar la sesión y elegir la opción "Otro" que aparece en la pantalla de inicio de sesión.

Desde allí, el atacante puede ingresar a "raíz" como el nombre de usuario y deja el campo de contraseña en blanco. Después de presionar Enter, se iniciarán sesión con todos los privilegios de administrador del sistema.

Ahora pueden acceder a cualquier archivo en la unidad, incluso si está protegido por FileVault. Pueden cambiar la contraseña de cualquier usuario, lo que les permite iniciar sesión y acceder a cosas como el correo electrónico y las contraseñas del navegador.

Este es un acceso completo. Cualquier cosa que pueda imaginarse que un atacante puede hacer, pueden hacerlo con este exploit.

Y dependiendo de las características de uso compartido que haya habilitado, podría ser posible que esto suceda de forma remota. Al menos un usuario activó el exploit de forma remota mediante el uso compartido de pantalla, por ejemplo.

Si tiene habilitada la pantalla compartida, probablemente sea una buena idea deshabilitarla, pero ¿quién puede decir cuántas otras maneras posibles hay para desencadenar este problema? Los usuarios de Twitter han demostrado formas de lanzar esto usando la Terminal, lo que significa que SSH también es un vector potencial. Probablemente no haya un final de formas en que esto se pueda desencadenar, a menos que realmente configure una cuenta raíz y la bloquee.

¿Cómo funciona todo esto realmente? El investigador de seguridad de Mac Patrick Wardle explica todo aquí con muchos detalles. Es bastante triste.

Actualizando su Mac Puede o no solucionar el problema

A partir del 29 de noviembre de 2017, hay un parche disponible para este problema.

Esta es una vez cuando realmente, realmente no debería t ignora este mensaje.

Pero Apple incluso estropeó el parche. Si estaba ejecutando 10.13, instaló el parche y luego actualizó a 10.13.1, el problema se reintrodujo. Apple debería tener el parche 10.13.1, una actualización que apareció unas semanas antes, además de lanzar el parche general. No lo hicieron, lo que significa que algunos usuarios están instalando "actualizaciones" que hacen retroceder el parche de seguridad, devolviendo el exploit.

Si bien aún recomendamos actualizar su Mac, probablemente también deba seguir los pasos a continuación para cerrar el error usted mismo.

Además, algunos usuarios informan que el parche interrumpe el intercambio de archivos locales. Según Apple, puede resolver el problema abriendo el Terminal y ejecutando el siguiente comando:

sudo / usr / libexec / configureLocalKDCEl uso compartido de archivos debería funcionar después de esto. Esto es frustrante, pero errores como este son el precio a pagar por los parches rápidos.

Protéjase activando la raíz con una contraseña

Aunque se ha lanzado un parche, algunos usuarios pueden experimentar el error. Sin embargo, hay una solución manual que lo solucionará: solo tiene que habilitar la cuenta raíz con una contraseña.

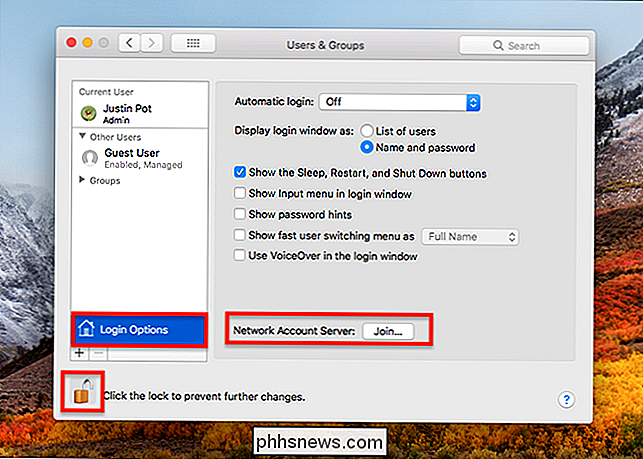

Para ello, diríjase a Preferencias del sistema> Usuarios y grupos, luego haga clic en el elemento "Opciones de inicio de sesión" en el panel izquierdo. Luego, haga clic en el botón "Unirse" al lado de "Servidor de cuentas de red" y aparecerá un nuevo panel.

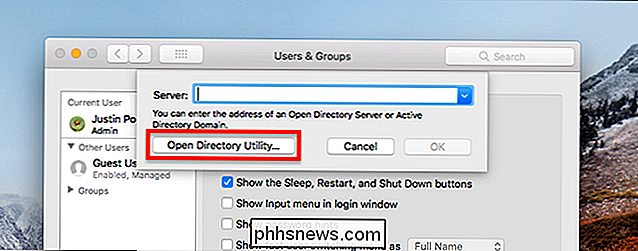

Haga clic en "Open Directory Utility" y se abrirá una nueva ventana.

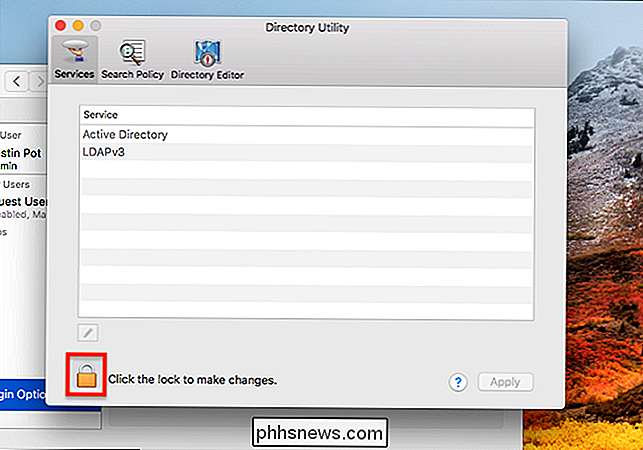

Haga clic en el botón de bloqueo e ingrese su nombre de usuario y contraseña cuando se le solicite.

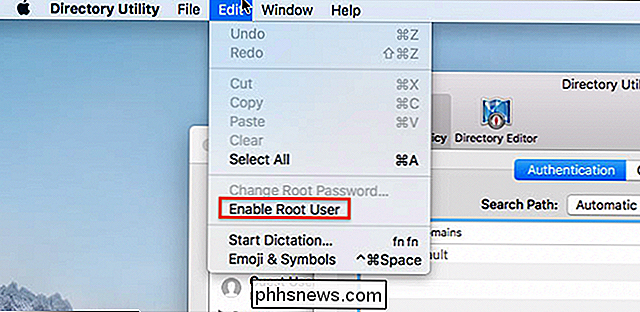

Ahora haga clic en Editar> Habilitar usuario raíz en la barra de menú.

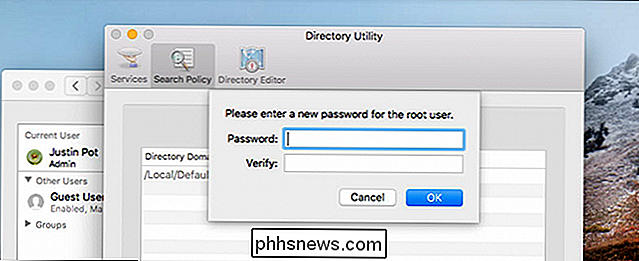

Ingrese contraseña segura.

El exploit ya no funcionará, porque su sistema ya tendrá una cuenta de root habilitada con una contraseña real adjunta.

Keep Installing Updates

Vamos a aclarar esto: esto fue un gran error por parte de Apple, y el parche de seguridad que no funciona (y el intercambio de archivos) es aún más embarazoso. Habiendo dicho eso, el exploit fue lo suficientemente malo como para que Apple tuviera que moverse rápidamente. Creemos que debe instalar absolutamente el parche disponible para este problema y habilitar una contraseña de root. Esperemos que pronto Apple solucione estos problemas con otro parche.

Actualice su Mac: no ignore esas indicaciones. Están ahí por una razón.

Cómo deshabilitar la detección de movimiento en Nest Guard

De forma predeterminada, el Nest Guard (que actúa como el teclado principal del sistema de seguridad Nest Secure) funciona como un sensor de movimiento y sonará la alarma si detecta movimiento. Sin embargo, si prefiere que actúe como el teclado y nada más, aquí le mostramos cómo desactivar la detección de movimiento.

¿Qué es Microsoft Azure, de todos modos?

Si ha seguido las noticias de Microsoft, hay muchas posibilidades de que haya oído hablar de Microsoft Azure, anteriormente conocido como Windows Azure. Este servicio de computación en la nube es una gran parte del negocio de Microsoft y compite con servicios similares de Amazon y Google. RELACIONADO: ¿Cómo afectarán la fusión y los defectos del espectro mi PC?