Cómo hacer su propio registro de Windows Hacks

Con los años, hemos creado muchos hacks de registro para personalizar y modificar su computadora con Windows. Hoy vamos a darte las claves para crear tu propio registro de hackear archivos que puedes usar en cualquier computadora.

Antes de ir más lejos, vale la pena señalar que incluso leer este artículo y pensar en el registro hará que tu computadora derretir, y no somos responsables si rompe cosas, que ... lo hará.

Entonces, ¿qué es un Hack de Registro?

Cada vez que personalice una clave o valor en el registro, podría decirse que es un hack de registro ... pero en este contexto, nos referimos a esos archivos descargables de registro con la extensión .reg que hacen cosas mágicas en su computadora. Como romperlo. Tenga miedo.

En términos más simples, un archivo de hack de registro es una copia de seguridad de todos los cambios que ha realizado en su registro, guardado en un archivo para que pueda aplicar esos mismos cambios a su computadora en caso de que reinstale, o en otra computadora cuando obtiene una nueva.

Si quiere algunos ejemplos de pirateo de registros, hojee y lea algunos de los que hemos cubierto a lo largo de los años:

- Los 50 mejores hacks de registro que mejoran las ventanas

- Los 20 mejores hacks de registro para mejorar Windows

- Cómo deshabilitar clave de bloqueo de mayúsculas en Windows 7 o Vista

- Cómo (completamente) deshabilitar completamente los UAC en Windows 7

Si realmente está decidido a continuar leyendo, por favor proceda. Simplemente no nos culpe si su computadora se rompe.

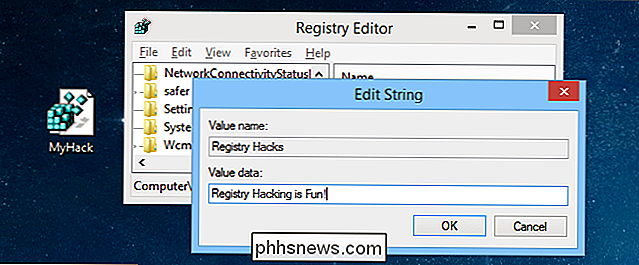

Haciendo un Registro Hack

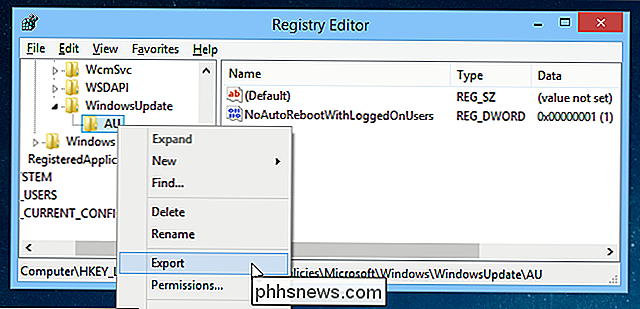

Una vez que haya perdido y cambiado los valores del Registro a su gusto, querrá usar la función Exportar para guardar todo en un archivo de texto con extensión .reg, también conocido como archivo de hack de registro. Estos archivos siguen un formato estándar, por lo que probablemente podría crearlos desde cero si realmente quisiera, pero cuando puede exportarlos directamente desde el Editor del Registro, ¿por qué molestarse?

Al exportar claves, debe hacer un punto de perforación hacia abajo al nivel más bajo en el lado izquierdo al que puede acceder mientras sigue viendo el valor en el lado derecho que está tratando de guardar en un archivo. A continuación, haga clic con el botón derecho, elija Exportar y luego guárdelo en alguna parte.

Ahora que ha guardado el archivo correctamente, puede hacer doble clic en él para fusionar los valores nuevamente en el registro, lo que no tendría sentido ahora, o cópielo a otra computadora y combine los valores en el registro, que establecería los mismos valores.

Y en el caso de este hack de registro en particular, eso funcionaría bien porque solo hay un valor en el Correcto, pero la mayoría de las veces, necesitarás editar el archivo. Así que haga clic derecho en él y elija Editar para abrir en el Bloc de notas.

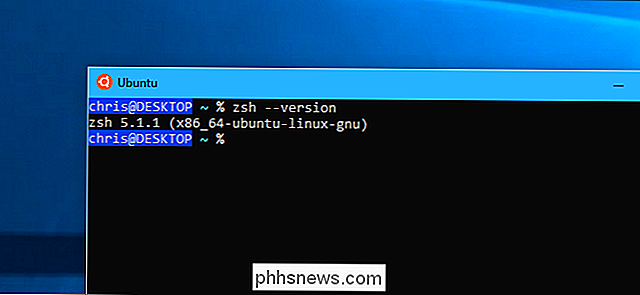

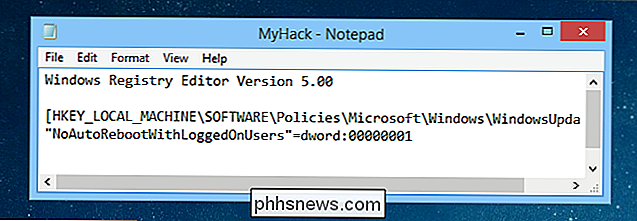

Y ahora vemos el formato de hack de registro, que es bastante simple, pero requiere una pequeña explicación. Cada hack de registro contiene esta línea en la parte superior, que lo identifica como un hack de registro: sin esta línea, no funcionará correctamente.

Versión del Editor del Registro de Windows 5.00

Solo necesita esta línea una vez en el archivo, y debe ser la primera línea. Si intenta combinar más de un hack de registro, téngalo en cuenta: solo lo desea en la línea superior, una vez.

La siguiente sección puede ser tan larga o tan corta como su hack de registro deba ir, y está organizado en secciones para las Teclas (las cosas en el lado izquierdo del Editor del Registro) y luego un conjunto de valores para esa clave. Por ejemplo, si tenía dos claves para las que deseaba establecer valores, podría tenerlas cada una en el archivo de esta manera: el valor de SomeVariableName sería el valor del lado derecho debajo de SOMEKEYHERE que está en el lado izquierdo - y SomeValue estaría debajo de ANOTHERKEY.

[HKEY_LOCAL_MACHINE SOFTWARE SOMEKEYHERE] "SomeVariableName" = dword: 00000000 [HKEY_LOCAL_MACHINE SOFTWARE ANOTHERKEY] "SomeValue" = dword: 00000001

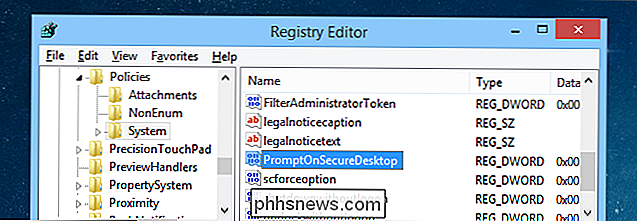

Realmente deberíamos dar un ejemplo donde necesitas hacer algo de edición, así que lo que haremos es abrir el Editor del Registro y navegar hacia la siguiente clave en el lado izquierdo. Esta clave determina si el Control de cuentas de usuario bloquea el resto de la pantalla cuando aparece la ventana emergente, pero eso ya no es importante.

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Policies System

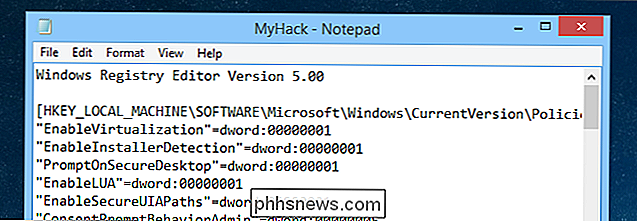

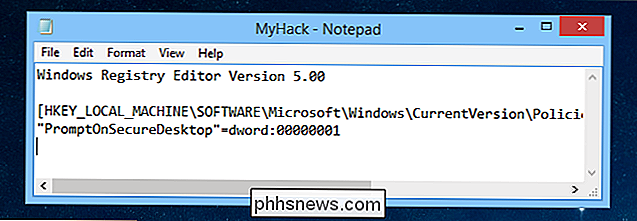

Ahora continúe y Exportar desde la tecla del Sistema en el lado izquierdo, ya que es lo más bajo que podemos ver mientras seguimos viendo la tecla a la derecha. Abra el archivo de hack de registro y verá un montón de cosas diferentes en él, sí, nuestro PromptOnSecureDesktop está en el archivo, pero ¿qué hay de todo lo demás?

Si tuviera que tomar este archivo de hack de registro a otra computadora e importarlo, todo lo demás que se configuró en esta máquina debajo de esa clave terminaría configurándose en la nueva computadora. Por ejemplo, ¿la clave EnableLUA que ve en el archivo? Eso deshabilita o habilita el UAC según cómo esté configurado. Entonces, si solo desea establecer el valor de Secure Desktop y no desea cambiar el UAC en la otra computadora, también podría cambiar inadvertidamente ese valor, junto con todo lo demás en el archivo.

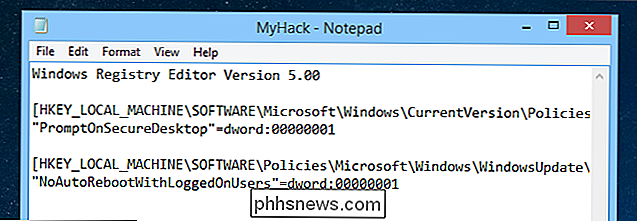

Afortunadamente, hay una respuesta muy simple : es un editor de texto! Simplemente elimine todo lo que no sea el valor o los valores que quiera establecer. En nuestro caso, borraremos todo menos este único valor, pero si tuviera cinco configuraciones aquí que quisiera cambiar, podría dejar las cinco.

Lo importante es que no elimine la primera línea , y no elimina la línea [HKEY_LOCAL_MACHINE SOFTW ... .etc] justo encima del valor, porque el Editor del Registro necesita saber dónde colocar el valor.

Combinar los Hacks del Registro Juntos

Recuerde ese primer ejemplo con las cosas de NoAutoReboot? Ese es uno de mis hacks de registro favoritos. ¿Qué pasaría si quisiéramos incluir ese en nuestro archivo de hack de registro junto con el material de Secure Desktop? Afortunadamente, es simple, solo tiene que recordar la regla: la línea del Editor del Registro de Windows versión 5.00 ... solo va en el archivo una vez, en la parte superior.

Entonces, si copia y pega los dos archivos el uno al otro, y hace asegúrese de que la línea superior solo esté ahí una vez, terminará con un registro que contiene ambas configuraciones.

Y puede hacer esto tantas veces como quiera, si quiere poner cada modificación que haga. Si alguna vez lo hubiera hecho en un solo archivo para poder usarlo cada vez que reinstale, estaríamos interesados en saberlo.

Eliminar un valor de registro

Y ahora, lo que no le enseñan en escuela ... cómo eliminar un valor de registro.

Hay algunos escenarios en los que un corte de registro implica la creación de una nueva clave que no existía antes, y cambiar la configuración requiere la eliminación de esa clave de registro. La forma en que esto funciona en el terreno de hack de registro es bastante simple:

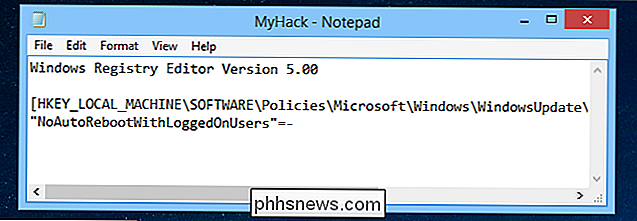

Exporte la clave y cambie el valor que está configurado para que solo sea un signo menos. Por ejemplo:

"NoAutoRebootWithLoggedOnUsers" = dword: 00000001

Se convertiría en ...

"NoAutoRebootWithLoggedOnUsers" = -

No es terriblemente difícil una vez que lo hagas una vez.

¿Qué pasaría si quisieras eliminar el clave de registro en lugar del valor? Ya sabes, las cosas en el lado izquierdo del Editor del Registro? De nuevo, implica un símbolo menos colocado en un archivo de hack de registro. Por lo tanto, si desea eliminar la clave completa que se muestra en la captura de pantalla anterior, debe cambiarla por:

[HKEY_LOCAL_MACHINE SOFTWARE Policies Mic ...]

Para esto:

[- HKEY_LOCAL_MACHINE SOFTWARE Policies Mic ...]

¿Ves ese pequeño signo de menos? Eso le indicará al Editor del Registro que elimine por completo esa clave, y cada valor debajo de ella.

Debería usar esto con mucha precaución. Con gran poder viene en gran medida las computadoras mal cuando te equivocas. De hecho, no deberías estar haciendo nada de esto. ¡Devuélveme las llaves!

No pierdas tiempo optimizando tu SSD, Windows sabe lo que hace

Las unidades de estado sólido no son tan pequeñas y frágiles como solían ser. No necesita preocuparse por el desgaste, y no necesita hacer un esfuerzo para "optimizarlos". Windows 7, 8 y 10 hacen el trabajo automáticamente por usted. Las SSD no son tan pequeñas ni tan frágiles como solían ser Hay muchas guías sobre cómo optimizar su SSD, pero no lo hacemos.

Cómo calibrar su controlador de juegos en Windows 10

La mayoría de los jugadores de PC preferirían morir antes que dejar que les quiten el mouse y el teclado. Pero para juegos de acción en tercera persona, carreras o juegos retro emulados, aún vale la pena usar gamepads. Si su controlador no funciona del todo bien, puede calibrarlo en Windows 10 para asegurarse de que cada movimiento se traduzca a su juego con 100% de precisión.