¿Cómo se aplica la unicidad de las direcciones MAC?

Con el enorme volumen de dispositivos conectados a Internet que se han producido y se seguirán produciendo, ¿cómo es la singularidad de cualquier dirección MAC 'dada'? impuesto? La publicación de preguntas y respuestas SuperUser de hoy tiene las respuestas a las preguntas de un lector curioso.

La sesión de preguntas y respuestas de hoy nos llega por cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios de preguntas y respuestas impulsada por la comunidad.

Christiaan Colen (Flickr) .

The Question

SuperUser reader JellicleCat quiere saber cómo se aplica la exclusividad de las direcciones MAC:

Una y otra vez he leído que los dispositivos están identificados de forma única por sus direcciones MAC, pero ¿cómo se determinan las direcciones MAC? ¿Y nos dicen algo sobre los dispositivos que representan?

¿Cómo se impone la exclusividad de las direcciones MAC?

El contribuyente Superconductor Answer

DavidPostill tiene la respuesta para nosotros:

¿Cómo se determinan las direcciones MAC?

Los proveedores reciben una gama de direcciones MAC que el IEEE (Instituto de Ingenieros Eléctricos y Electrónicos) puede asignar a sus productos. Las Direcciones MAC se asignan a Vendedores en bloques de varios tamaños, según corresponda.

- El IEEE ofrece programas o registros de la Autoridad de Registro que mantienen listas de identificadores únicos bajo estándares y emiten identificadores únicos para aquellos que deseen registrarlos. La Autoridad de Registro IEEE asigna nombres inequívocos a los objetos de una manera que hace que la asignación esté disponible para las partes interesadas.

Puede buscar y buscar en la Dirección MAC de Proveedor / Ethernet / Bluetooth para encontrar el proveedor dada una dirección MAC particular o encontrar una Rango de dirección MAC dado a un proveedor.

Los dispositivos están identificados de forma exclusiva por sus direcciones MAC

Esto es incorrecto. Los dispositivos no se identifican de manera exclusiva por sus direcciones MAC.

- En el pasado, los vendedores habían asignado intencionalmente o por error la misma dirección MAC a múltiples dispositivos.

- Es posible cambiar la dirección MAC presentada por la mayoría del hardware al sistema operativo. una acción a menudo llamada spoofing MAC:

- MAC spoofing es una técnica para cambiar una Dirección de Control de Acceso a Medios (MAC) asignada de fábrica de una interfaz de red en un dispositivo en red. La dirección MAC está codificada en un controlador de interfaz de red (NIC) y no se puede cambiar. Sin embargo, existen herramientas que pueden hacer que un sistema operativo crea que la NIC tiene la dirección MAC que elija el usuario.

Vea también: ¿Las direcciones MAC son únicas al salir de la fábrica? y Reciclaje de direcciones MAC?

Direcciones MAC duplicadas

- Los fabricantes reutilizan direcciones MAC y envían tarjetas con direcciones duplicadas a diferentes partes de los Estados Unidos o del mundo, de modo que solo hay una posibilidad muy pequeña de dos computadoras con red las tarjetas con la misma dirección MAC terminarán en la misma red.

- Las direcciones MAC se 'queman' en la tarjeta de interfaz de red (NIC) y no se pueden cambiar. Consulte ARP y RARP sobre cómo se traducen las direcciones IP a Direcciones MAC y viceversa.

- Para que un dispositivo de red pueda comunicarse, la Dirección MAC que está utilizando debe ser única. Ningún otro dispositivo en esa subred de red local puede usar esa dirección MAC. Si dos dispositivos tienen la misma dirección MAC (que ocurre más a menudo de lo que quisieran los administradores de red), ninguna computadora puede comunicarse correctamente. En una LAN Ethernet, esto causará una gran cantidad de colisiones. Las direcciones MAC duplicadas en la misma LAN son un problema. Las direcciones MAC duplicadas separadas por uno o más enrutadores no son un problema ya que los dos dispositivos no se verán entre sí y usarán el enrutador para comunicarse.

Fuente: Control de acceso a medios

Lectura adicional

Preguntas frecuentes: la autoridad de registro

¿Tiene algo que agregar a la explicación? Suena apagado en los comentarios. ¿Desea leer más respuestas de otros usuarios de Stack Exchange expertos en tecnología? Consulte el hilo de discusión completo aquí.

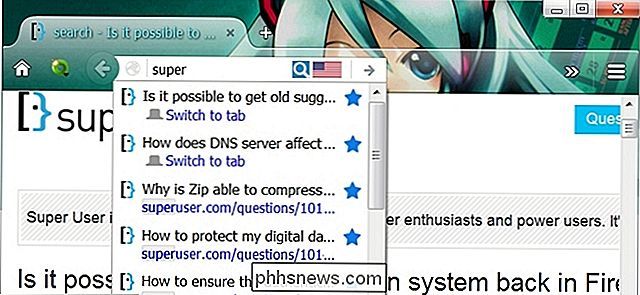

¿Es posible obtener el antiguo sistema de sugerencias del sitio web? Volver a Firefox 43?

Cuando te acostumbras a una gran característica que usas con bastante frecuencia en tu navegador favorito, puede ser bastante frustrante. cuando de repente 'desaparece' y es reemplazado por algo que tampoco funciona. Con esto en mente, la publicación SuperUser Q & A de hoy tiene la respuesta a una pregunta frustrada del lector.

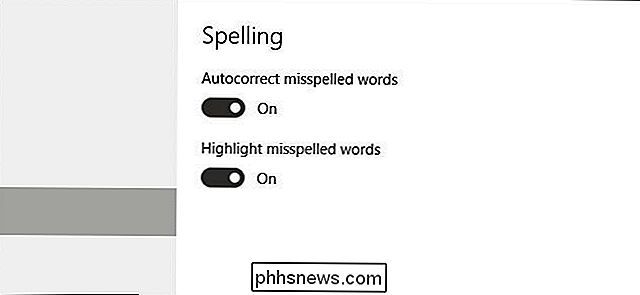

Cómo deshabilitar la corrección automática en Windows 10

La autocorrección es una especie de amor / odio sin importar en qué plataforma lo use. En Windows 10, funciona de manera muy similar a otras plataformas, reemplazando automáticamente las palabras mal escritas si están en el diccionario y aplicando un subrayado rojo si no se encuentra la palabra. El problema es la utilidad de la corrección automática en Windows 10 realmente depende del tipo de dispositivo que estés usando.