¿Las plataformas no Windows como Mac, Android, iOS y Linux obtienen virus?

Los virus y otros tipos de malware parecen en gran parte confinados a Windows en el mundo real. Incluso en una PC con Windows 8, aún puede infectarse con malware. ¿Pero cuán vulnerables son los otros sistemas operativos al malware?

Cuando decimos "virus", en realidad estamos hablando de malware en general. El malware es mucho más que virus, aunque la palabra virus se usa a menudo para hablar de malware en general.

¿Por qué todos los virus son para Windows?

RELACIONADO: ¿Por qué Windows tiene más virus que Mac y Linux?

No todo el malware que existe es para Windows, pero la mayor parte lo es. Hemos tratado de explicar por qué Windows tiene la mayoría de los virus en el pasado. La popularidad de Windows definitivamente es un factor importante, pero también hay otras razones. Históricamente, Windows nunca fue diseñado para la seguridad de la misma forma que las plataformas tipo UNIX, y todos los sistemas operativos populares que no son Windows están basados en UNIX.

Windows también tiene una cultura de instalar software buscando en la web y descargándola de sitios web, mientras que otras plataformas tienen tiendas de aplicaciones y Linux ha centralizado la instalación de software desde una fuente segura en la forma de sus administradores de paquetes.

¿Los Mac obtienen virus?

La gran mayoría de malware está diseñado para sistemas Windows y Mac obtener malware de Windows Si bien el malware de Mac es mucho más raro, los Mac definitivamente no son inmunes al malware. Pueden ser infectados por malware escrito específicamente para Macs, y tal malware existe.

En un momento, más de 650,000 Macs fueron infectados con el Flashback Trojan. [Fuente] Infecta Macs a través del complemento del navegador Java, que es una pesadilla de seguridad en todas las plataformas. Los Mac ya no incluyen Java por defecto.

Apple también ha bloqueado los Mac de otras formas. Tres cosas en particular ayudan:

- Mac App Store : en lugar de obtener programas de escritorio de la web y posiblemente descargar malware, como los usuarios inexpertos en Windows, pueden obtener sus aplicaciones de un lugar seguro. Es similar a una tienda de aplicaciones de teléfonos inteligentes o incluso a un administrador de paquetes de Linux.

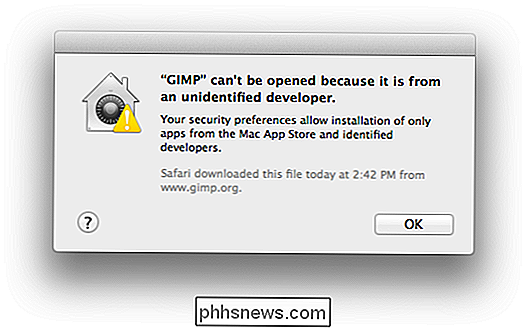

- Gatekeeper : las versiones actuales de Mac OS X usan Gatekeeper, que solo permite ejecutar programas si están firmados por un desarrollador aprobado o si ' re del Mac App Store. Esto puede ser deshabilitado por geeks que necesitan ejecutar software sin firmar, pero actúa como protección adicional para usuarios típicos.

- XProtect : los Mac también tienen una tecnología integrada conocida como XProtect, o Cuarentena de archivos. Esta característica actúa como una lista negra, impidiendo la ejecución de programas malintencionados conocidos. Funciona de manera similar a los programas antivirus de Windows, pero funciona en segundo plano y comprueba las aplicaciones que descarga. El malware Mac no sale tan rápido como el malware de Windows, por lo que es más fácil para Apple mantenerse al día.

Los Mac definitivamente no son inmunes a todo el malware, y alguien se desvive por descargar aplicaciones pirateadas y deshabilitar las características de seguridad pueden encontrarse infectados. Pero los Mac corren un riesgo mucho menor de malware en el mundo real.

Android es vulnerable al malware, ¿no?

RELACIONADO: ¿Necesita su teléfono Android una aplicación antivirus?

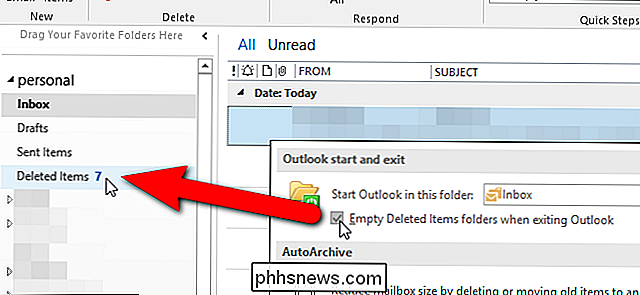

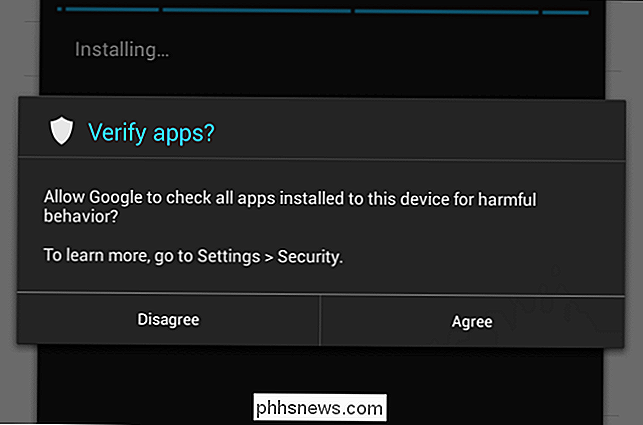

Existe malware para Android y las compañías que producen el software de seguridad Android adorarían venderle sus aplicaciones antivirus de Android. Pero esa no es la imagen completa. De forma predeterminada, los dispositivos Android están configurados para instalar solo aplicaciones de Google Play. También se benefician de la exploración antimalware: Google Play escanea las aplicaciones en busca de malware.

Puede desactivar esta protección e ir fuera de Google Play, obteniendo aplicaciones de otros sitios ("carga lateral"). Google aún lo ayudará si lo hace, y le preguntará si desea escanear sus aplicaciones descargadas en busca de malware cuando intente instalarlas.

En China, donde muchos, muchos dispositivos Android están en uso, no hay Google Play Store. . Los usuarios chinos de Android no se benefician del análisis antimalware de Google y deben obtener sus aplicaciones de tiendas de aplicaciones de terceros, que pueden contener copias infectadas de aplicaciones.

La mayoría del malware de Android proviene de fuera de Google Play. Las estadísticas de malware de miedo que usted ve principalmente incluyen usuarios que obtienen aplicaciones de fuera de Google Play, ya sea pirateando aplicaciones infectadas o adquiriéndolas de tiendas de aplicaciones poco confiables. Mientras obtenga sus aplicaciones de Google Play, o incluso de otra fuente segura, como Amazon App Store, su teléfono o tableta Android debería ser seguro.

¿Qué sucede con los iPads y iPhones?

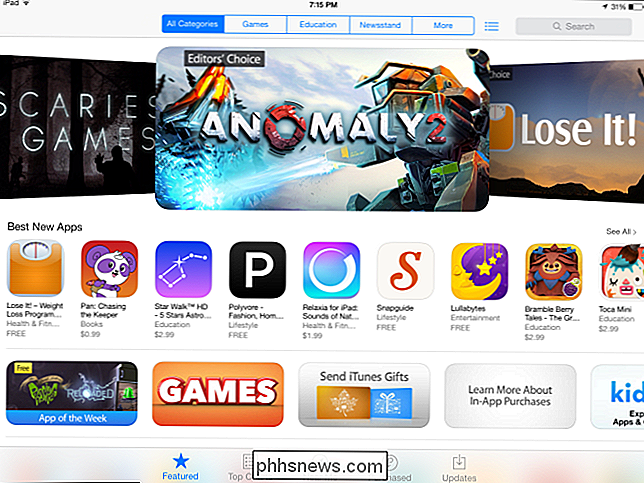

El sistema operativo iOS de Apple, utilizado en sus iPads, iPhones y iPod Touches, está más bloqueado que incluso los Mac y los dispositivos Android. Los usuarios de iPad y iPhone se ven obligados a obtener sus aplicaciones de la App Store de Apple. Apple es más exigente con los desarrolladores que Google, mientras que cualquier persona puede cargar una aplicación en Google Play y tenerla disponible de manera instantánea mientras Google realiza un escaneo automático, obtener una aplicación en la App Store de Apple implica una revisión manual de esa aplicación por parte de un empleado de Apple.

El entorno bloqueado hace que sea mucho más difícil que exista malware. Incluso si se pudiera instalar una aplicación maliciosa, no sería capaz de monitorear lo que escribió en su navegador y capturar su información de banca en línea sin explotar una vulnerabilidad más profunda del sistema.

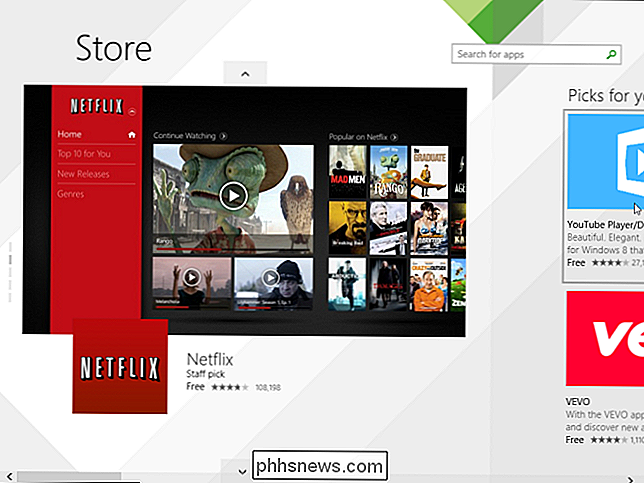

Por supuesto, los dispositivos iOS tampoco son perfectos. . Los investigadores han demostrado que es posible crear aplicaciones maliciosas y escabullirlas más allá del proceso de revisión de la tienda de aplicaciones. [Fuente] Sin embargo, si se descubrió una aplicación maliciosa, Apple podría sacarla de la tienda e inmediatamente desinstalarla de todos los dispositivos. Google y Microsoft tienen esta misma capacidad con las tiendas de Google Play y Windows Store de Android para las nuevas aplicaciones de estilo Windows 8.

¿Linux obtiene virus?

RELACIONADO: Por qué no necesita un antivirus en Linux (por lo general )

Los autores de malware no suelen apuntar a los escritorios Linux, ya que son pocos los usuarios promedio que los usan. Es más probable que los usuarios de computadoras Linux sean geeks que no caerán en trucos obvios.

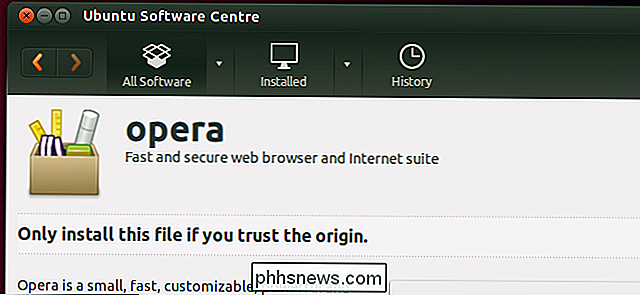

Al igual que los Mac, los usuarios de Linux obtienen la mayoría de sus programas de un solo lugar, el administrador de paquetes, en lugar de descargarlos de los sitios web. Linux tampoco puede ejecutar el software de Windows de forma nativa, por lo que los virus de Windows simplemente no se pueden ejecutar.

El malware de escritorio Linux es extremadamente raro, pero existe. El reciente troyano "Hand of Thief" es compatible con una variedad de distribuciones de Linux y entornos de escritorio, se ejecuta en segundo plano y roba información de banca en línea. Sin embargo, no tiene una buena manera de infectar los sistemas Linux, tendría que descargarlo de un sitio web o recibirlo como un archivo adjunto de correo electrónico y ejecutar el troyano. [Fuente] Esto solo confirma la importancia de ejecutar solo software confiable en cualquier plataforma, incluso las supuestamente seguras.

¿Qué sucede con los Chromebook?

RELACIONADO: Cómo se bloquea una Chromebook para protegerlo

Los Chromebook están bloqueados en computadoras portátiles que solo ejecutan el navegador web Chrome y algunas partes a su alrededor. No conocemos ninguna forma de malware para Chrome OS. El sandbox de un Chromebook ayuda a protegerlo contra el malware, pero también ayuda a que los Chromebook no sean muy comunes todavía.

Todavía sería posible infectar un Chromebook, aunque solo sea engañando a un usuario para que instale una extensión de navegador malicioso desde fuera del Tienda virtual de Chrome. La extensión del navegador malicioso podría ejecutarse en segundo plano, robar sus contraseñas y credenciales bancarias en línea, y enviarlo a través de la web. Tal malware podría incluso ejecutarse en las versiones de Windows, Mac y Linux de Chrome, pero aparecería en la lista de Extensiones, requeriría los permisos apropiados, y tendría que aceptar instalarlo manualmente.

¿Y Windows RT?

RELACIONADO: ¿Qué es Windows RT y cómo es diferente de Windows 8?

Windows RT de Microsoft solo ejecuta programas de escritorio escritos por Microsoft. Los usuarios solo pueden instalar "aplicaciones de estilo Windows 8" desde Windows Store. Esto significa que los dispositivos con Windows RT están tan bloqueados como un iPad: un atacante tendría que introducir una aplicación maliciosa en la tienda y engañar a los usuarios para que la instalen o posiblemente encuentren una vulnerabilidad de seguridad que les permita eludir la protección.

El malware es definitivamente peor en Windows. Esto probablemente sea cierto incluso si Windows tiene un brillante historial de seguridad y un historial de ser tan seguro como otros sistemas operativos, pero definitivamente puede evitar una gran cantidad de malware simplemente al no usar Windows.

Por supuesto, ninguna plataforma es una perfecto entorno libre de malware. Deberías tomar algunas precauciones básicas en todas partes. Incluso si se eliminara el malware, tendríamos que lidiar con ataques de ingeniería social como correos electrónicos de phishing pidiendo números de tarjetas de crédito.

Crédito de la imagen: stuartpilbrow en Flickr, Kansir en Flickr

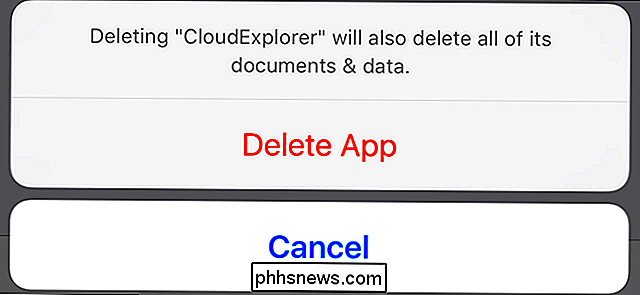

Cómo desinstalar una aplicación de iOS que no puede encontrar en la pantalla de inicio

Hay una aplicación que desea desinstalar, pero no puede encontrarla en su pantalla de inicio. Si el ícono parece haber desaparecido, ¿cómo se supone que debes desinstalar la aplicación? No entres en pánico Hay otra forma. Puede pensar que la única forma de desinstalar una aplicación de iOS es presionar y mantener presionado el ícono hasta que comience a moverse para que pueda presionar la "X".

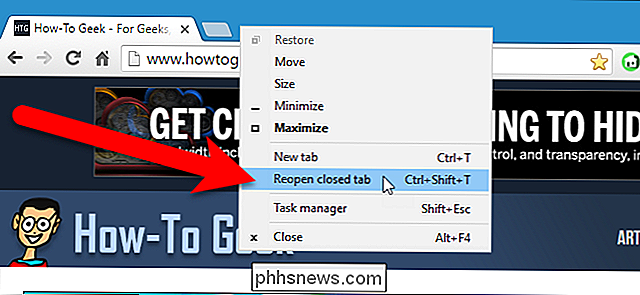

Cerró accidentalmente una pestaña y luego se dio cuenta de que no había terminado con esa página web. O bien, desea abrir esa página web elusiva que visitó la semana pasada, pero se olvidó de marcarla. No se preocupe, puede recuperar sus pestañas cerradas. Para cada uno de los cinco buscadores más populares, le mostraremos cómo volver a abrir la última pestaña cerrada, cómo acceder al historial de navegación en cada navegador para poder volver a abrir las pestañas cerró en sesiones de navegación anteriores y cómo abrir manualmente todas las pestañas de su última sesión de navegación.