¿Cómo puede agregar de forma segura dispositivos inseguros a una red doméstica?

Nos guste o no, solo hay algunos dispositivos en nuestros hogares que son, y siempre serán inseguros. ¿Hay una manera segura de agregar esos dispositivos a una red doméstica sin comprometer la seguridad de otros dispositivos? La publicación de preguntas y respuestas SuperUser de hoy tiene la respuesta a una pregunta del lector consciente de la seguridad.

La sesión de preguntas y respuestas de hoy nos llega por cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios de preguntas y respuestas.

Pregunta

El usuario SuperUser user1152285 desea saber cómo agregar de manera segura dispositivos inseguros a una red doméstica:

Tengo algunos dispositivos conectados a Internet que no confío como seguros, pero me gustaría utilizarlos de todos modos (una televisión inteligente) y algunos dispositivos de domótica disponibles en el mercado). No quiero tenerlos en la misma red que mis computadoras.

Mi solución actual es conectar mi cablemódem a un conmutador y conectar dos enrutadores inalámbricos al conmutador. Mis computadoras se conectan al primer enrutador mientras todo lo demás se conecta al segundo enrutador. ¿Esto es suficiente para aislar completamente mis computadoras de todo lo demás?

¿También tengo curiosidad por saber si hay una solución más simple que use un solo enrutador que efectivamente haga lo mismo? Tengo los siguientes enrutadores, ambos con DD-WRT:

- Netgear WNDR3700-v3

- Linksys WRT54G-v3

A excepción de una sola computadora en la primera red, todos mis otros dispositivos (seguros e inseguros) se conectan de forma inalámbrica.

¿Cómo puede agregar de manera segura dispositivos inseguros a una red doméstica?

El colaborador de Superconversador Answer

Anirudh Malhotra tiene la respuesta para nosotros:

Su solución actual está bien, pero aumentará una conmutación hop más la sobrecarga de configuración. Puede lograr esto con un solo enrutador haciendo lo siguiente:

- Configure dos VLAN, luego conecte los hosts confiables a una VLAN y los hosts que no son de confianza a otra.

- Configure sus iptables para no permitir el tráfico de confianza a no confiable (y viceversa).

¡Espero que esto ayude!

¿Tiene algo que añadir a la explicación? Suena apagado en los comentarios. ¿Desea leer más respuestas de otros usuarios de Stack Exchange expertos en tecnología? Consulte el hilo de discusión completo aquí.

Crédito de la imagen: andybutkaj (Flickr)

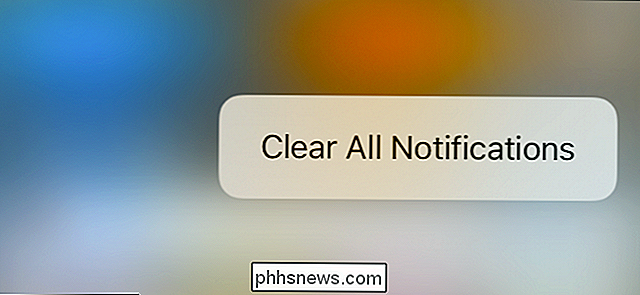

Cómo borrar todas sus notificaciones de inmediato en iOS 10

IOS 10 ha agregado la capacidad de borrar todas las notificaciones a la vez. Esta es una característica que los usuarios de iPhone han estado esperando desde hace un tiempo, y finalmente ha llegado. Sin duda, los usuarios experimentados de iOS recordarán lo que solía tomar para eliminar las notificaciones no deseadas o leídas del Centro de Notificaciones.

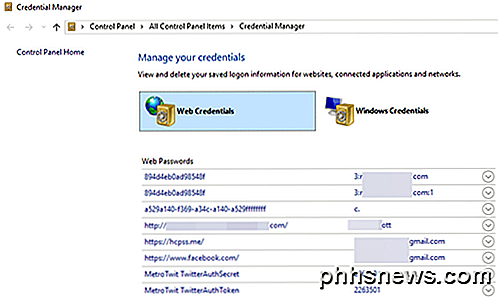

Cómo encontrar contraseñas ocultas y guardadas en Windows

A medida que avanza en su día ingresando a varios sitios web en su navegador o accediendo a recursos compartidos de archivos protegidos en la red, Windows sigilosamente funciona en segundo plano y puede o no almacenar sus credenciales en varias ubicaciones dentro del sistema operativo.Estos nombres de usuario y contraseñas pueden terminar en el registro, dentro de archivos de credenciales o dentro de Windows Vault.