Download.com y otros Bundle Superfish-Style HTTPS Breaking Adware

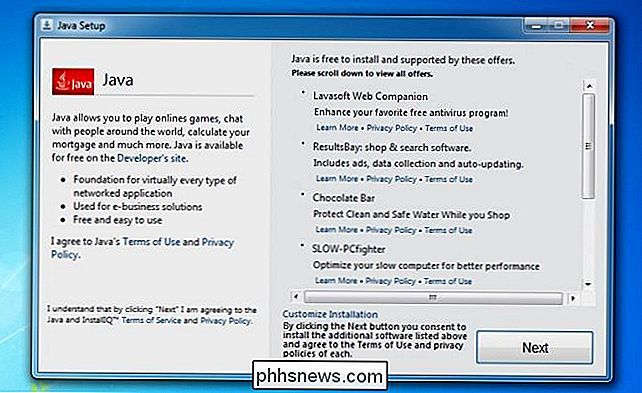

Es un momento aterrador para ser un usuario de Windows. Lenovo estaba agrupando el adware Superfish que secuestra HTTPS, Comodo envía con un agujero de seguridad aún peor llamado PrivDog, y docenas de otras aplicaciones como LavaSoft están haciendo lo mismo. Es realmente malo, pero si quieres secuestrar tus sesiones web encriptadas solo dirígete a Descargas de CNET o cualquier sitio de freeware, porque ahora están compilando adware de ruptura de HTTPS.

RELACIONADO: Esto es lo que sucede cuando instalas las 10 principales aplicaciones de Download.com

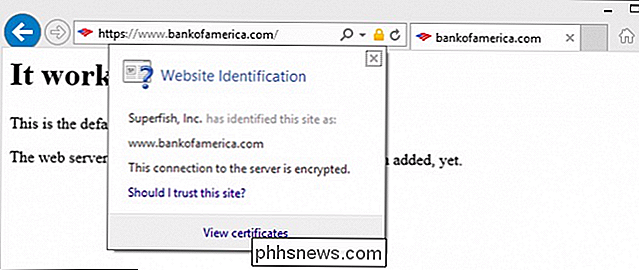

El fiasco de Superfish comenzó cuando los investigadores notaron que Superfish, incluido en las computadoras Lenovo, estaba instalando un certificado raíz falso en Windows que esencialmente secuestra toda la navegación HTTPS para que los certificados siempre parezcan válidos aunque no lo estén. 't, y lo hicieron de una manera tan insegura que cualquier hacker kid' s script podría lograr lo mismo.

Y luego están instalando un proxy en su navegador y forzando toda su navegación a través de él para que puedan insertar anuncios. Así es, incluso cuando se conecta a su banco, a su sitio de seguro médico o a cualquier lugar que sea seguro. Y nunca lo sabrías, porque rompieron el cifrado de Windows para mostrarte anuncios.

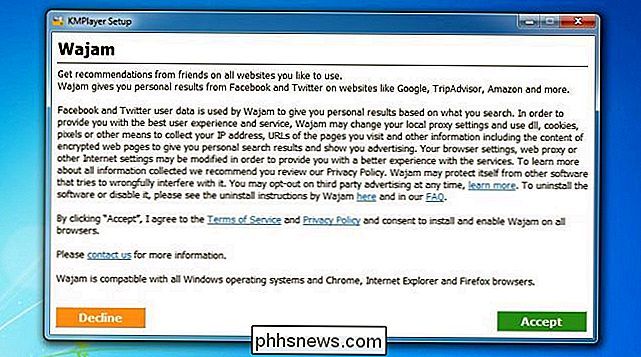

Pero la triste y triste realidad es que no son los únicos que hacen esto: adware como Wajam, Geniusbox, Content Explorer y otros hacen exactamente lo mismo , instalan sus propios certificados y obligan a toda su navegación (incluidas las sesiones de navegación cifradas HTTPS) a pasar por su servidor proxy. Y puede infectarse con estas tonterías simplemente instalando dos de las 10 aplicaciones principales en las descargas de CNET.

La conclusión es que ya no puede confiar en ese icono de candado verde en la barra de direcciones de su navegador. Y eso es algo aterrador y atemorizante.

Cómo funciona el adware HTTPS-Hijacking, y por qué es tan malo

Ummm, voy a necesitar que cierres esa pestaña. Mmkay?

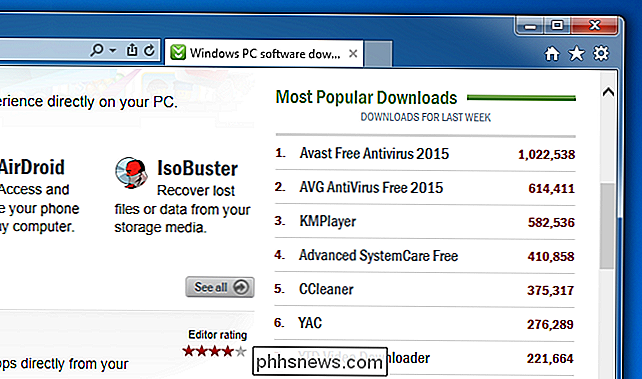

Como hemos demostrado antes, si comete el gran error gigantesco de confiar en las descargas de CNET, ya podría estar infectado con este tipo de adware. Dos de las diez descargas más importantes de CNET (KMPlayer y YTD ) están agrupando dos tipos diferentes de adware de secuestro de HTTPS , y en nuestra investigación encontramos que la mayoría de los otros sitios de freeware están haciendo lo mismo.

Nota: los instaladores son tan complicados y complicados que no estamos "No estoy seguro de quién está técnicamente haciendo la" agrupación ", pero CNET está promocionando estas aplicaciones en su página de inicio, por lo que es realmente una cuestión de semántica. Si está recomendando que las personas descarguen algo que es malo, también tiene la culpa. También descubrimos que muchas de estas compañías de adware son secretamente las mismas personas que usan nombres de compañías diferentes.

Según los números de descarga de la lista de las 10 principales en descargas de CNET, un millón de personas se infectan cada mes con adware que es secuestrar sus sesiones web encriptadas a su banco, o correo electrónico, o cualquier cosa que deba ser segura.

Si cometió el error de instalar KMPlayer, y logra ignorar todos los otros crapware, se le presentará esta ventana . Y si hace clic accidentalmente en Aceptar (o presiona la tecla incorrecta) su sistema se iniciará.

Los sitios de descarga deberían estar avergonzados.

Si terminó descargando algo de una fuente aún más incompleta, como los anuncios de descarga. en su motor de búsqueda favorito, verá una lista completa de cosas que no son buenas. Y ahora sabemos que muchos de ellos van a romper por completo la validación de certificados HTTPS, dejándote completamente vulnerable.

Lavasoft Web Companion también rompe el cifrado HTTPS, pero este paquete también instaló adware.

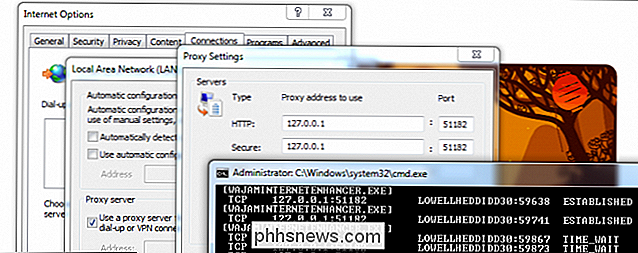

Una vez que te infectas con cualquier Una de estas cosas, lo primero que sucede es que configura el proxy del sistema para que se ejecute a través de un proxy local que se instala en su computadora. Preste especial atención al elemento "Seguro" a continuación. En este caso fue de Wajam Internet "Enhancer", pero podría ser Superfish o Geniusbox o cualquiera de los otros que hemos encontrado, todos funcionan de la misma manera.

Es irónico que Lenovo usara la palabra "mejorar" para describir a Superfish.

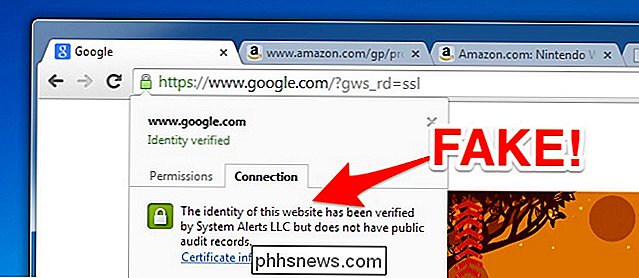

Cuando vayas a un sitio que debería ser seguro, verás el ícono de bloqueo verde y todo se verá perfectamente normal. Incluso puede hacer clic en el candado para ver los detalles, y parecerá que todo está bien. Está utilizando una conexión segura, e incluso Google Chrome informará que está conectado a Google con una conexión segura. ¡Pero no lo es!

System Alerts LLC no es un certificado raíz real y usted es en realidad pasando por un proxy Man-in-the-Middle que está insertando anuncios en las páginas (y quién sabe qué más). Simplemente debería enviarles por correo electrónico todas sus contraseñas, sería más fácil.

Alerta del sistema: su sistema se ha visto comprometido.

Una vez que el adware está instalado y procesando todo su tráfico, comenzará a ver anuncios realmente desagradables. por todo el lugar. Estos anuncios se muestran en sitios seguros, como Google, reemplazando los anuncios de Google reales, o aparecen como ventanas emergentes por todas partes, ocupando todos los sitios.

Me gustaría que mi Google no tenga enlaces de malware, gracias.

La mayoría de este adware muestra enlaces "publicitarios" a malware absoluto. Entonces, aunque el adware puede ser una molestia legal, habilitan algunas cosas realmente malas.

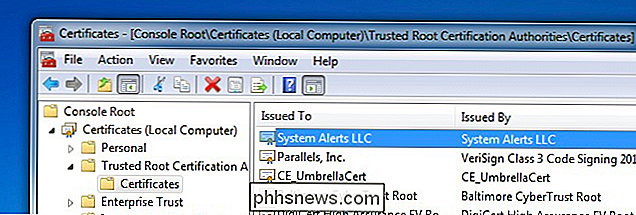

Lo logran instalando sus certificados raíz falsos en el almacén de certificados de Windows y luego procesando las conexiones seguras mientras las firman con su certificado falso .

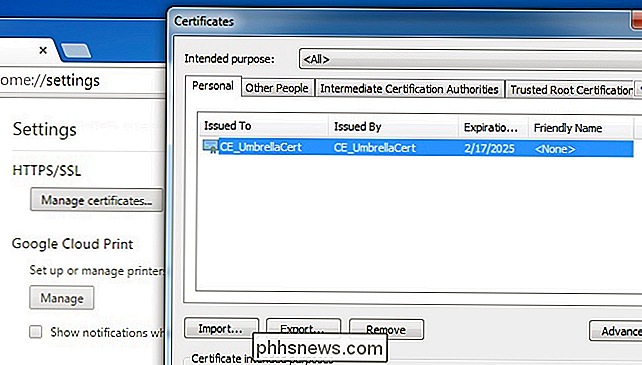

Si miras en el panel de Certificados de Windows, puedes ver todo tipo de certificados completamente válidos ... pero si tu PC tiene algún tipo de adware instalado, verás cosas falsas como System Alerts, LLC o Superfish , Wajam o docenas de otras falsificaciones.

¿Es eso de la corporación Umbrella?

Incluso si ha sido infectado y luego quitado el badware, los certificados aún podrían estar allí, lo que lo hace vulnerable a otros hackers que podrían tener extrajo las claves privadas. Muchos de los instaladores de adware no eliminan los certificados cuando los desinstalas.

Son todos ataques Man-in-the-Middle y así es como funcionan

Esto es de un ataque en vivo real por la impresionante seguridad investigador Rob Graham

Si su PC tiene certificados raíz falsos instalados en el almacén de certificados, ahora es vulnerable a los ataques Man-in-the-Middle. Lo que esto significa es que si te conectas a un punto de acceso público, o alguien accede a tu red, o logra piratear algo en sentido ascendente, pueden reemplazar sitios legítimos con sitios falsos. Esto puede sonar exagerado, pero los piratas informáticos han podido utilizar los secuestros de DNS en algunos de los sitios más grandes en la web para secuestrar a los usuarios a un sitio falso.

Una vez que te secuestran, pueden leer cada cosa que envíes. a un sitio privado: contraseñas, información privada, información de salud, correos electrónicos, números de seguridad social, información bancaria, etc. Y nunca lo sabrás porque tu navegador te dirá que tu conexión es segura.

Esto funciona porque la clave pública el cifrado requiere una clave pública y una privada. Las claves públicas se instalan en el almacén de certificados y la clave privada solo debe conocerse en el sitio web que está visitando. Pero cuando los atacantes pueden secuestrar tu certificado raíz y mantener las claves pública y privada, pueden hacer lo que quieran.

En el caso de Superfish, usaron la misma clave privada en todas las computadoras que tienen Superfish instalado, y dentro de un En pocas horas, los investigadores de seguridad pudieron extraer las claves privadas y crear sitios web para probar si usted es vulnerable y probar que podría ser secuestrado. Para Wajam y Geniusbox, las claves son diferentes, pero Content Explorer y algunos otros programas publicitarios también usan las mismas claves en todas partes, lo que significa que este problema no es exclusivo de Superfish.

Se pone peor: la mayoría de esta mierda desactiva la validación HTTPS completamente

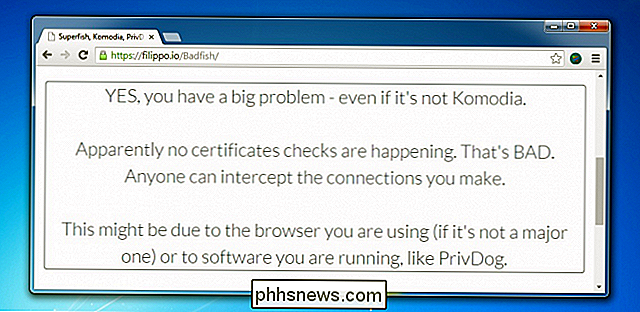

Ayer mismo, los investigadores de seguridad descubrieron un problema aún mayor: todos estos proxies HTTPS desactivan toda validación y hacen que parezca que todo está bien.

Eso significa que puede ir a un sitio web HTTPS que tiene un certificado completamente inválido , y este adware te dirá que el sitio está bien. Probamos el adware que mencionamos anteriormente y todos deshabilitan la validación de HTTPS por completo, por lo que no importa si las claves privadas son únicas o no. ¡Sorprendentemente malo!

Todo este adware rompe por completo la verificación de certificados.

Cualquiera con adware instalado es vulnerable a todo tipo de ataques y, en muchos casos, sigue siendo vulnerable incluso cuando se elimina el adware.

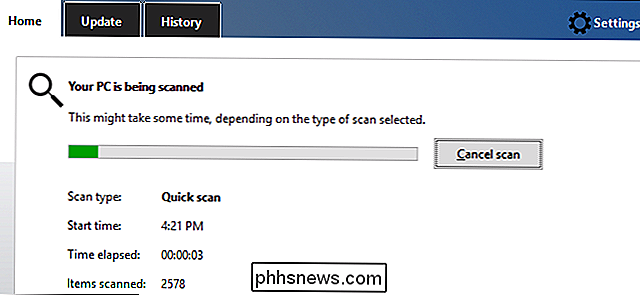

Puede verificar si es vulnerable a Superfish, Komodia o verificación de certificados no válidos utilizando el sitio de prueba creado por los investigadores de seguridad, pero como ya hemos demostrado, hay muchos más adware que hacen lo mismo, y según nuestra investigación, las cosas continuarán Peor.

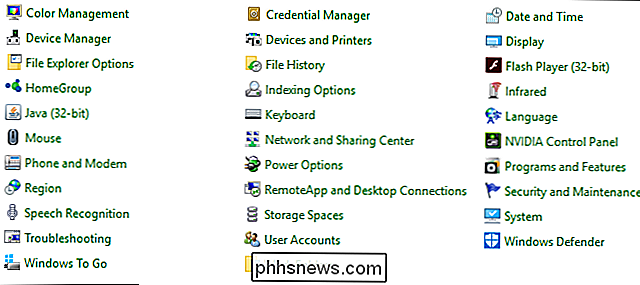

Protéjase: revise el panel de certificados y elimine las entradas incorrectas

Si está preocupado, debe consultar su almacén de certificados para asegurarse de que no tiene instalados certificados incompletos que luego podrían ser activados por alguien. servidor proxy. Esto puede ser un poco complicado, porque hay muchas cosas ahí, y se supone que la mayoría debería estar allí. Tampoco tenemos una buena lista de lo que debería y no debería estar allí.

Use WIN + R para abrir el cuadro de diálogo Ejecutar y luego escriba "mmc" para abrir una ventana de Microsoft Management Console. Luego use Archivo -> Agregar / Eliminar complementos y seleccione Certificados de la lista a la izquierda, y luego agréguelo al lado derecho. Asegúrese de seleccionar Cuenta de equipo en el siguiente cuadro de diálogo y luego haga clic en el resto.

Deseará ir a Autoridades de certificación raíz de confianza y buscar entradas realmente incompletas como cualquiera de estas (o algo similar)

- Sendori

- Purelead

- Rocket Tab

- Super Fish

- Lookthisup

- Pando

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler es una herramienta de desarrollo legítima pero el malware ha secuestrado su certificado )

- System Alerts, LLC

- CE_UmbrellaCert

Haga clic con el botón derecho y elimine cualquiera de esas entradas que encuentre. Si vio algo incorrecto al probar Google en su navegador, asegúrese de eliminarlo también. Solo tenga cuidado, porque si elimina las cosas incorrectas aquí, va a romper Windows.

Esperamos que Microsoft publique algo para verificar sus certificados raíz y asegurarse de que solo los buenos estén allí. En teoría, podría usar esta lista de Microsoft de los certificados requeridos por Windows, y luego actualizar a los últimos certificados raíz, pero eso no está probado en este momento, y realmente no lo recomendamos hasta que alguien lo pruebe.

Siguiente , necesitará abrir su navegador web y encontrar los certificados que probablemente estén almacenados allí. Para Google Chrome, vaya a Configuración, Configuración avanzada y luego Administre certificados. En Personal, puede hacer clic fácilmente en el botón Eliminar en cualquier certificado incorrecto ...

Pero cuando vaya a las Autoridades de certificación raíz de confianza, tendrá que hacer clic en Avanzado y luego desmarcar todo lo que vea para dejar de otorgarle permisos a ese certificado ...

Pero eso es una locura.

RELACIONADO: ¡Deja de intentar limpiar tu computadora infectada! Simplemente Desarmar y reinstalar Windows

Vaya a la parte inferior de la ventana Configuración avanzada y haga clic en Restablecer configuración para restablecer por completo los valores predeterminados de Chrome. Haga lo mismo con cualquier otro navegador que esté utilizando, o desinstálelo por completo, borre todas las configuraciones y luego instálelo de nuevo.

Si su computadora se ha visto afectada, probablemente sea mejor que realice una instalación de Windows completamente limpia. Solo asegúrese de hacer una copia de seguridad de sus documentos e imágenes y todo eso.

Entonces, ¿cómo se protege?

Es casi imposible protegerse completamente, pero aquí hay algunas pautas de sentido común para ayudarlo:

- Consulte el sitio de prueba de validación de Superfish / Komodia / Certificación.

- Habilite Click-To-Play para complementos en su navegador, lo que lo ayudará a protegerse de todos esos agujeros de seguridad de día cero y otros complementos que existen.

- Tenga mucho cuidado con lo que descarga e intente utilizar Ninite cuando sea absolutamente necesario.

- Preste atención a lo que está haciendo clic cada vez que hace clic.

- Considere utilizar el Kit de herramientas de mitigación mejorado de Microsoft (EMET) o Malwarebytes Anti-Virus. Aproveche para proteger su navegador y otras aplicaciones críticas de agujeros de seguridad y ataques de día cero.

- Asegúrate de que todo tu software, complementos y antivirus permanezcan actualizados, y eso incluye también las actualizaciones de Windows.

Pero eso es mucho trabajo para simplemente navegar por la web sin ser secuestrado. Es como tratar con la TSA.

El ecosistema de Windows es una cabalgata de basura. Y ahora la seguridad fundamental de Internet está rota para los usuarios de Windows. Microsoft necesita arreglar esto.

Cómo transferir rápidamente sus archivos y configuraciones a una nueva PC (o Mac)

Migrar sus archivos, configuraciones y programas a una nueva PC puede ser un poco intimidante, especialmente si usted ' No estoy completamente organizado. Estas herramientas y consejos simples lo ayudarán a comenzar. Este proceso será simple si ya está creando copias de seguridad periódicas. Si todo está disperso en su PC anterior, podría perderlo si su disco duro muere o si tiene otros problemas en la computadora.

OTT explica: ¿Qué hacer si su iPhone o teléfono inteligente se moja?

Le sucede a todos en algún momento de sus vidas: ¡su maravilloso y precioso teléfono se les escapa de la mano y llega a un inodoro, lavabo u otro líquido implacable! Recuerdo cuando salté a una piscina y olvidé primero sacar el teléfono del bolsillo. No tan inteligente. En ese momento, no tenía ni idea de qué hacer y después de algunas sacudidas vigorosas, soplando aire con la boca y usando un secador de pelo, murió.Afortunada