Por qué no debería usar SMS para la autenticación de dos factores (y qué usar en su lugar)

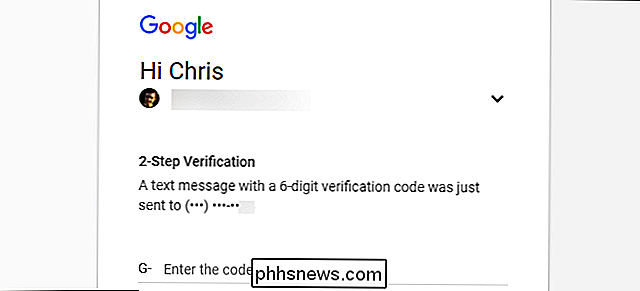

Los expertos en seguridad recomiendan usar autenticación de dos factores para proteger sus cuentas en línea siempre que sea posible. Muchos servicios predeterminan la verificación de SMS, enviando códigos por mensaje de texto a su teléfono cuando intenta iniciar sesión. Pero los mensajes SMS tienen muchos problemas de seguridad y son la opción menos segura para la autenticación de dos factores.

Primero lo primero : ¡SMS sigue siendo mejor que ninguna autenticación de dos factores!

RELACIONADO: ¿Qué es la autenticación de dos factores y por qué la necesito?

Mientras vamos a presentar el caso en contra SMS aquí, es importante que primero aclaremos una cosa: usar SMS es mejor que no usar autenticación de dos factores.

Cuando no se usa autenticación de dos factores, alguien solo necesita su contraseña para iniciar sesión en su cuenta . Cuando usa autenticación de dos factores con SMS, alguien tendrá que adquirir su contraseña y obtener acceso a sus mensajes de texto para obtener acceso a su cuenta. SMS es mucho más seguro que nada en absoluto.

Si SMS es su única opción, utilice SMS. Sin embargo, si desea saber por qué los expertos en seguridad recomiendan evitar los SMS y lo que recomendamos, siga leyendo.

Intercambios de SIM Permitir que los atacantes roben su número de teléfono

Así es como funciona la verificación de SMS: cuando intenta firmar en, el servicio envía un mensaje de texto al número de teléfono móvil que les proporcionó anteriormente. Usted obtiene ese código en su teléfono e ingresa para iniciar sesión. Ese código solo sirve para un solo uso.

Suena razonablemente seguro. Después de todo, solo usted tiene su número de teléfono y alguien tiene que tener su teléfono para ver el código, ¿verdad? Desafortunadamente, no.

Si alguien conoce su número de teléfono y puede obtener acceso a información personal como los últimos cuatro dígitos de su número de seguridad social, desafortunadamente, esto será fácil de encontrar gracias a las numerosas corporaciones y agencias gubernamentales que han filtrado al cliente datos: pueden contactar a su compañía telefónica y mover su número de teléfono a un nuevo teléfono. Esto se conoce como "intercambio de SIM", y es el mismo proceso que realiza cuando compra un nuevo dispositivo y mueve su número de teléfono a él. La persona dice que eres tú, proporciona los datos personales y tu compañía de teléfonos celulares configura su teléfono con tu número de teléfono. Recibirán los códigos de mensajes SMS en su teléfono en su teléfono.

Hemos visto informes de esto en el Reino Unido, donde los atacantes robaron el número de teléfono de la víctima y lo usaron para obtener acceso a la cuenta bancaria de la víctima. . El estado de Nueva York también ha advertido sobre esta estafa.

En esencia, este es un ataque de ingeniería social que se basa en engañar a su compañía de teléfonos celulares. ¡Pero su compañía de teléfonos celulares no debería poder proporcionarle a alguien el acceso a sus códigos de seguridad en primer lugar!

Los mensajes de texto pueden ser interceptados de muchas maneras

También es posible fisgonear mensajes SMS. Disidentes políticos y periodistas en países represivos querrán tener cuidado, ya que el gobierno podría secuestrar mensajes SMS a medida que se envían a través de la red telefónica. Esto ya sucedió en Irán, donde piratas informáticos iraníes supuestamente comprometieron varias cuentas de mensajería de Telegram al interceptar los mensajes SMS que proporcionaban acceso a esas cuentas.

Los atacantes también han abusado de los problemas en SS7, el sistema de conexión utilizado para itinerancia, para interceptar Mensajes SMS en la red y enrutarlos a otro lugar. Hay muchas otras maneras en que los mensajes pueden ser interceptados, incluso mediante el uso de torres falsas de teléfonos celulares. Los mensajes SMS no fueron diseñados para seguridad, y no deberían usarse para ello.

En otras palabras, un atacante sofisticado con un poco de información personal podría secuestrar su número de teléfono para obtener acceso a sus cuentas en línea y luego usar esos cuentas para intentar drenar sus cuentas bancarias, por ejemplo. Es por eso que el Instituto Nacional de Estándares y Tecnología ya no recomienda el uso de mensajes SMS para la autenticación de dos factores.

La alternativa: generar códigos en su dispositivo

RELACIONADO: Cómo configurar Authy para la autenticación de dos factores (y sincronizar los códigos entre dispositivos)

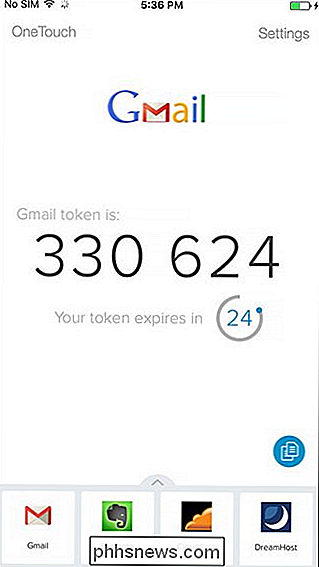

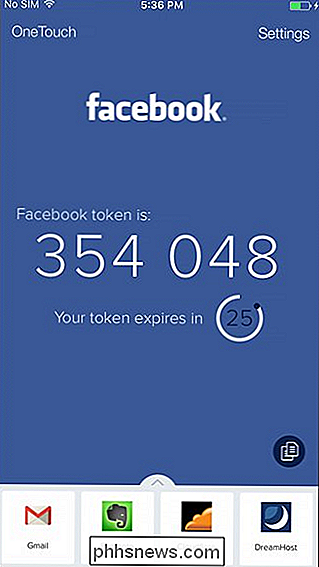

Un esquema de autenticación de dos factores que no depende de SMS es superior, porque la compañía de telefonía celular no podrá darle a otra persona acceso a sus códigos. La opción más popular para esto es una aplicación como Google Authenticator. Sin embargo, recomendamos Authy, ya que hace todo lo que Google Authenticator hace y más.

Aplicaciones como esta generan códigos en su dispositivo. Incluso si un atacante engañó a su compañía de telefonía celular para que transfiera su número de teléfono a su teléfono, no podrían obtener sus códigos de seguridad. Los datos necesarios para generar esos códigos permanecerían seguros en su teléfono.

RELACIONADOS: Cómo configurar la nueva autenticación sin código de dos factores de Google

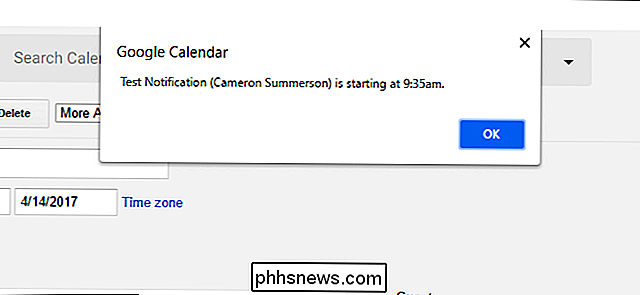

Tampoco tiene que usar códigos. Servicios como Twitter, Google y Microsoft están probando la autenticación de dos factores basada en la aplicación que le permite iniciar sesión en otro dispositivo al autorizar el inicio de sesión en su aplicación en su teléfono.

También hay tokens de hardware físico que puede usar . Grandes empresas como Google y Dropbox ya han implementado un nuevo estándar para tokens de autenticación de dos factores basados en hardware llamado U2F. Todo esto es más seguro que confiar en su compañía de teléfono celular y en la red telefónica desactualizada.

Si es posible, evite los SMS para la autenticación de dos factores. Es mejor que nada y parece conveniente, pero generalmente es el esquema de autenticación de dos factores menos seguro que puede elegir.

Desafortunadamente, algunos servicios lo obligan a usar SMS. Si le preocupa esto, puede crear un número de teléfono de Google Voice y dárselo a los servicios que requieren autenticación de SMS. Luego, puede iniciar sesión en su cuenta de Google, que puede proteger con un método de autenticación de dos factores más seguro, y ver los mensajes seguros en el sitio web o aplicación de Google Voice. Simplemente no reenvíe los mensajes de Google Voice a su número de teléfono celular real.

Cómo encontrar y suscribirse a calendarios para casi cualquier cosa con iCalShare

Miles de cosas suceden todos los días. Su aniversario de bodas, juegos locales de hockey sobre hielo, cumpleaños, lanzamientos de películas, feriados nacionales ... la lista continúa. Hacer un seguimiento de los pocos seleccionados que son relevantes para usted es difícil. Es por eso que usamos calendarios.

Conceptos básicos de la CPU: Explicación de múltiples CPU, núcleos e hiperherramientas

La unidad de procesamiento central (CPU) en su computadora realiza básicamente los programas computacionales de ejecución de trabajos. Pero las CPU modernas ofrecen funciones como núcleos múltiples e hiper-threading. Algunas PC incluso usan múltiples CPU. Estamos aquí para ayudar a resolverlo todo. RELACIONADO: Por qué no se puede usar la velocidad del reloj de la CPU para comparar el rendimiento del equipo La velocidad de reloj de una CPU solía ser suficiente cuando se comparaba el rendimiento.