¿Cuál es el mejor protocolo de VPN? PPTP vs. OpenVPN vs. L2TP / IPsec vs. SSTP

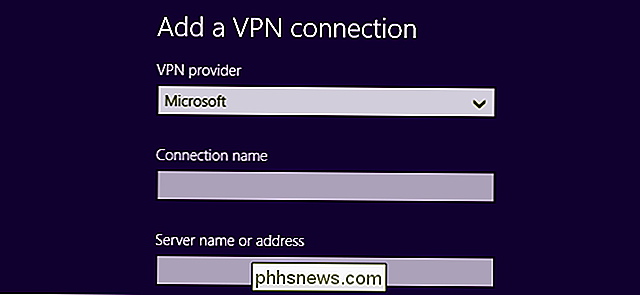

¿Desea usar una VPN? Si está buscando un proveedor de VPN o está configurando su propia VPN, deberá elegir un protocolo. Algunos proveedores de VPN incluso pueden brindarte una selección de protocolos.

Esta no es la última palabra en ninguno de estos estándares de VPN o esquemas de cifrado. Hemos intentado reducir todo para que pueda comprender los estándares, cómo se relacionan entre sí y cuáles debe usar.

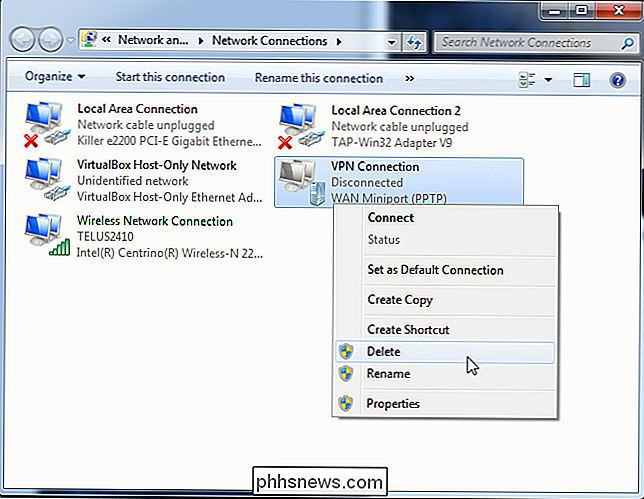

PPTP

RELACIONADO: ¿Qué es una VPN? Y ¿Por qué? ¿Necesito uno?

No use PPTP. El protocolo de túnel punto a punto es un protocolo común porque se ha implementado en Windows de diversas formas desde Windows 95. PPTP tiene muchos problemas de seguridad conocidos, y es probable que la NSA (y probablemente otras agencias de inteligencia) descifren estos supuestamente "seguros" conexiones. Eso significa que los atacantes y los gobiernos más represivos tendrían una manera más fácil de comprometer estas conexiones.

Sí, PPTP es común y fácil de configurar. Los clientes PPTP están integrados en muchas plataformas, incluido Windows. Esa es la única ventaja, y no vale la pena. Es hora de seguir adelante.

En resumen : PPTP es viejo y vulnerable, aunque está integrado en sistemas operativos comunes y es fácil de configurar. Manténgase alejado.

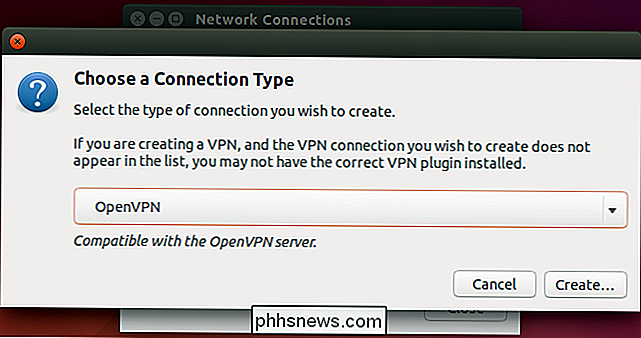

OpenVPN

OpenVPN utiliza tecnologías de código abierto como la biblioteca de cifrado OpenSSL y los protocolos SSL v3 / TLS v1. Se puede configurar para ejecutarse en cualquier puerto, por lo que podría configurar un servidor para que funcione a través del puerto TCP 443. El tráfico OpenSSL VPN sería prácticamente indistinguible del tráfico HTTPS estándar que se produce cuando se conecta a un sitio web seguro. Esto hace que sea difícil bloquearlo por completo.

Es muy configurable y será más seguro si está configurado para usar el cifrado AES en lugar del cifrado más débil de Blowfish. OpenVPN se ha convertido en un estándar popular. No hemos visto preocupaciones serias de que alguien (incluida la NSA) haya comprometido las conexiones OpenVPN.

La compatibilidad con OpenVPN no está integrada en los populares sistemas operativos de escritorio o móviles. La conexión a una red OpenVPN requiere una aplicación de terceros, ya sea una aplicación de escritorio o una aplicación móvil. Sí, incluso puede usar aplicaciones móviles para conectarse a redes OpenVPN en iOS de Apple.

En resumen : OpenVPN es nuevo y seguro, aunque deberá instalar una aplicación de terceros. Este es el que probablemente debería usar.

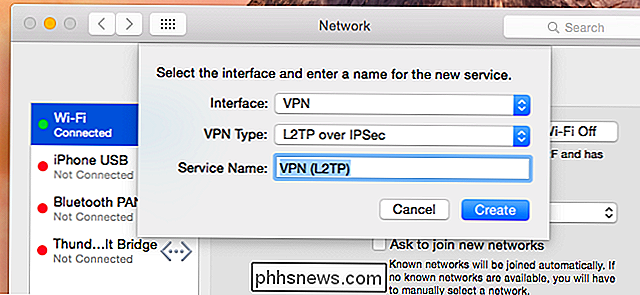

L2TP / IPsec

El protocolo de túnel de capa 2 es un protocolo VPN que no ofrece ningún cifrado. Es por eso que generalmente se implementa junto con el cifrado IPsec. Como está integrado en los modernos sistemas operativos de escritorio y dispositivos móviles, es bastante fácil de implementar. Pero usa el puerto UDP 500, lo que significa que no se puede disfrazar en otro puerto, como puede hacerlo OpenVPN. Por lo tanto, es mucho más fácil bloquear y hacer más difícil eludir los firewalls.

El cifrado de IPsec debe ser seguro, teóricamente. Hay algunas preocupaciones de que la NSA podría haber debilitado el estándar, pero nadie lo sabe con certeza. De cualquier manera, esta es una solución más lenta que OpenVPN. El tráfico debe convertirse a formato L2TP y luego debe agregarse cifrado en la parte superior con IPsec. Es un proceso de dos pasos.

En resumen : L2TP / IPsec es teóricamente seguro, pero hay algunas preocupaciones. Es fácil de configurar, pero tiene problemas para evitar los firewalls y no es tan eficiente como OpenVPN. Quédese con OpenVPN si es posible, pero definitivamente utilícelo a través de PPTP.

SSTP

El protocolo de túnel de socket seguro se introdujo en Windows Vista Service Pack 1. Es un protocolo propiedad de Microsoft y se admite mejor en Windows. Puede ser más estable en Windows porque está integrado en el sistema operativo, mientras que OpenVPN no lo es: esa es la mayor ventaja potencial. Existe algo de soporte disponible en otros sistemas operativos, pero no está tan extendido.

Se puede configurar para usar cifrado AES muy seguro, lo cual es bueno. Para los usuarios de Windows, sin duda es mejor que PPTP, pero, como es un protocolo propietario, no está sujeto a las auditorías independientes a las que OpenVPN está sujeto. Debido a que usa SSL v3 como OpenVPN, tiene capacidades similares para eludir los firewalls y debería funcionar mejor para esto que L2TP / IPsec o PPTP.

En resumen : es como OpenVPN, pero principalmente solo para Windows y no se puede auditar por completo. Aún así, es mejor usar que PPTP. Y, dado que se puede configurar para utilizar el cifrado AES, es posiblemente más confiable que L2TP / IPsec.

OpenVPN parece ser la mejor opción. Si tiene que usar otro protocolo en Windows, SSTP es el ideal para elegir. Si solo están disponibles L2TP / IPsec o PPTP, use L2TP / IPsec. Evite PPTP si es posible, a menos que tenga que conectarse a un servidor VPN que solo permita ese antiguo protocolo.

Crédito de la imagen: Giorgio Montersino en Flickr

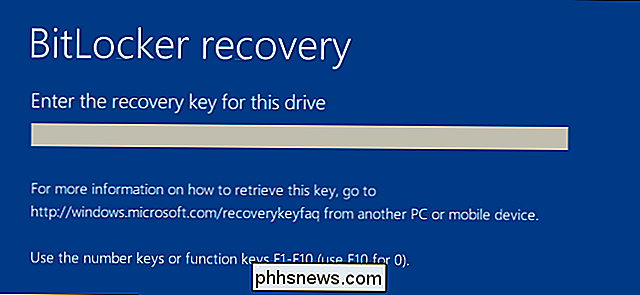

Cómo recuperar sus archivos desde una unidad encriptada con BitLocker

La encriptación BitLocker de Microsoft siempre lo fuerza a crear una clave de recuperación cuando la configura. Es posible que haya impreso esa clave de recuperación, la haya anotado, la haya guardado en un archivo o la haya almacenado en línea con una cuenta de Microsoft. Si su unidad BitLocker no se desbloquea normalmente, la clave de recuperación es su única opción.

Repara los íconos de Windows de carga lenta al aumentar el caché de íconos

Los íconos de tus archivos y programas se almacenan en un caché, de modo que Windows puede mostrarlos rápidamente en lugar de tener que cargarlos desde archivos de origen todo el tiempo. Si alguna vez ha notado que Windows Explorer carga los iconos lentamente, especialmente cuando enciende su computadora por primera vez o abre una carpeta con muchos archivos, puede ser útil aumentar el tamaño de la memoria caché de iconos.