¿Qué es la encriptación y por qué la gente le teme?

Con recientes actos de terrorismo en París y Líbano, los medios de comunicación y el gobierno han usado la palabra "encriptación" como si de alguna manera fuera culpar. Disparates. El cifrado es fácil de entender, y si no lo está usando, debería serlo.

Al igual que muchas tecnologías, el cifrado tiene el potencial de ser mal utilizado, pero eso no lo hace peligroso. Y eso no significa que las personas que lo usan sean peligrosas o malas. Pero dado que es tan comúnmente malinterpretado y actualmente un fanático de los medios, unos minutos con How-To Geek lo ayudarán a ponerse al día.

¿Qué es la encriptación?

Mientras que los científicos informáticos, desarrolladores y criptógrafos han creado mucho más inteligente y métodos complejos para hacerlo, en su esencia, el cifrado es simplemente tomar cierta información que tenga sentido y codificarla para que se convierta en un galimatías. Si lo vuelves a convertir en información real-archivos de video, imágenes o mensajes simples-solo se puede hacer descifrándolo de un galimatías usando un método llamado cifrado , usualmente confiando en información importante llamada tecla .

Ya hay muchas palabras inusuales lanzadas. Si alguna vez escribiste un "código secreto" cuando eras un niño, has cifrado una oración. Un cifrado puede ser tan simple como mover una letra hacia abajo en el alfabeto. Por ejemplo, si tomamos la siguiente oración:

Esto es realmente geek

Con este simple cifrado, A se convierte en B , y así sucesivamente. Esto se convierte en:

Uijt jt sfbmmz hfflz

Si quiere que sea más difícil de entender, puede representar fácilmente las letras como números, cuando A está representado por un 1 y Z por 26. Con nuestro cifrado, simplemente agregue uno a nuestro número:

208919 919 1851121225 7551125

Y luego cuando movemos la posición de nuestra letra con nuestro método A se convierte en B, nuestro mensaje cifrado ahora se ve así:

2191020 1020 1962131326 8661226

En nuestro ejemplo, nuestro método, o cifrado, consiste en cambiar letras a ciertos números y agregarlos a ese número para encriptar. Si quisiéramos, podríamos llamar a nuestra clave la información real que A = 2, Y = 26 y Z = 1.

Con un código tan simple, no es necesario compartir claves como cualquier Codebreaker podría descifrar nuestro código y descubrir el mensaje. Afortunadamente, comparar métodos modernos de encriptación con esto es como comparar un ábaco con un iPad. En teoría, hay muchas similitudes, pero los métodos utilizados tienen años de estudio y genio aplicados para hacerlos más ricos y más difíciles de descifrar sin las claves adecuadas, es decir, por los usuarios que están haciendo la encriptación. Es casi imposible descifrar usando métodos de fuerza bruta o volviendo a reunir datos en algo que parece útil, por lo que los piratas informáticos y los delincuentes buscan en los humanos el enlace débil en el cifrado, no los métodos de encriptación.

¿Por qué la conversación es sobre el terror? ¿De repente sobre el cifrado?

No es ningún secreto que muchos gobiernos se ponen nerviosos cuando piensan en una encriptación fuerte. Las computadoras modernas pueden encriptar mensajes de texto, imágenes, archivos de datos, incluso particiones completas en discos duros y los sistemas operativos que los ejecutan, bloqueando efectivamente a cualquiera que tenga las claves necesarias para descifrar la información que contienen. Estos podrían contener cualquier cosa, y cuando teóricamente podría ser cualquier cosa , la imaginación tiende a enloquecer. Contienen códigos nucleares robados, pornografía infantil, todo tipo de secretos gubernamentales robados ... o, más probablemente, sus documentos fiscales, transacciones bancarias, fotos de niños y otra información personal a la que no desea que otros tengan acceso.

A se ha prestado mucha atención a los sospechosos de terrorismo asociados al EIIL utilizando métodos de comunicación encriptados con el popular servicio de mensajería WhatsApp. El hombre del coco aquí es una encriptación fuerte que permite a las personas tenebrosas comunicarse con quién sabe qué y muchos funcionarios gubernamentales y de inteligencia prominentes se aprovechan de la situación, dando forma a la narrativa para decir "la encriptación es para personas malas, terroristas, y hackers. "Nunca desperdicie una buena crisis, como dice el refrán.

Muchos poderes del gobierno se han acercado a los Googles y las Manzanas del mundo, pidiéndoles que creen encriptación con métodos secretos de descifrado de puerta trasera: métodos de encriptación de código cerrado que esconden algo nefasto o tienen "claves maestras" para cifrar y descifrar cualquier cosa usando ese método particular.

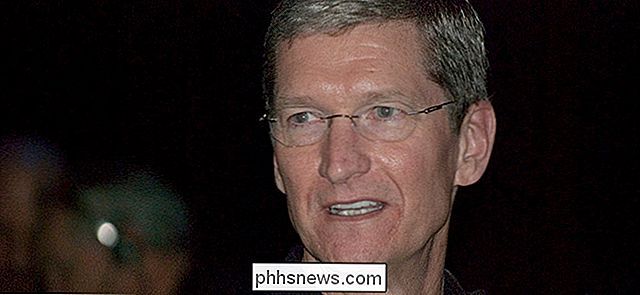

El actual CEO de Apple, Tim Cook, fue citado diciendo "No se puede tener una puerta trasera que sea solo para los buenos". Porque, básicamente, un defecto intencionalmente diseñado como un método de encriptación de puerta trasera debilita totalmente la integridad de una tecnología que utilizamos en muchos aspectos de nuestras vidas. No hay absolutamente ninguna garantía de que simplemente porque algo está diseñado para que los "chicos buenos" lo usen, que los "tipos malos" no descubrirán cómo usarlo. No hace falta decir que una vez que esto sucede, todos los datos que utilizan estos métodos ya no son seguros.

Sin tener que ponerse sombreros de estaño y volverse súper políticos, históricamente, los gobiernos tienen una tendencia a temer a su gente y hacer lo que piensan. pueden salirse con la suya para mantener el control. Así que, como era de esperar, la idea de estas pequeñas cajas negras informativas creadas por una fuerte encriptación las pone nerviosas.

Probablemente sea muy claro para ti más rápido de lo que puedes decir "los terroristas han ganado" poniendo una puerta trasera en una infraestructura tan básica como el cifrado nos haría la vida mucho peor, ya que los estándares de encriptación fuertes se usan en navegadores web, correo electrónico, banca, transacciones con tarjeta de crédito y almacenamiento de contraseñas. Hacerlos menos seguros para todos nosotros simplemente no es una buena idea.

¿Cómo, por qué y dónde debo usar el cifrado?

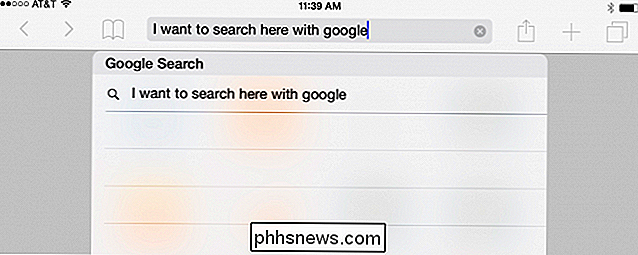

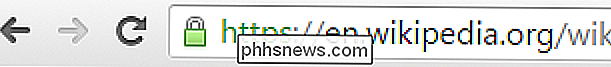

El cifrado, afortunadamente, se está convirtiendo en el predeterminado. Si alguna vez has notado ese pequeño ícono de candado en tu navegador web, ¡felicidades! Está utilizando el cifrado para enviar y recibir datos de ese sitio web. No te sientes como un tipo malo, ¿verdad?

Básicamente, al establecer una conexión segura, tu computadora usa una clave pública para enviar información codificada al sistema remoto, que luego decodifica con una clave privada (ya que el la clave pública puede ser descargada por cualquier persona, pero solo descifrada usando la clave privada). Dado que puede ser difícil garantizar que nadie pueda interceptar sus mensajes, correos electrónicos o datos bancarios, el cifrado puede convertir su información en un galimatías que no pueden usar, para que sus transacciones permanezcan seguras. Lo más probable es que ya estés haciendo un montón de mensajes cifrados y transmisión de datos y ni siquiera te hayas dado cuenta.

Casi todos en tecnología saben que debe ser simplemente estándar y está promoviendo la idea de "cifrado por defecto" . El simple hecho de que no tenga nada que ocultar no significa que no deba valorar su privacidad, especialmente en la actualidad, cuando prevenir la ciberdelincuencia, el robo de datos y los escándalos de piratería es cada vez más crítico para nuestra seguridad y bienestar financiero. .

Hablando en términos simples, las computadoras y el Internet nos han permitido abrirnos y volvernos más vulnerables que nunca a estos problemas de privacidad, y el cifrado es uno de los únicos métodos para mantenerse a salvo. Hace muchos años, si le hablabas a alguien cara a cara y no veías a nadie cerca, podías sentirte razonablemente seguro de que nadie te estaba escuchando. Ahora, sin encriptación, básicamente no hay privacidad en ningún tipo de comunicación.

¿Cuándo debería un usuario normal incorporar el cifrado en su vida digital? Ciertamente, si alguno de sus servicios de mensajería o cuentas ofrecen HTTPS (HTTP sobre SSL, un estándar de encriptación) debe optar por participar. En este día y edad, ni siquiera debería tener que participar; ¡debería estar activado por defecto! Si un servicio no permite conexiones encriptadas y le permite enviar cualquier tipo de información confidencial (números de tarjetas de crédito, nombres de miembros de la familia, números de teléfono, números de Seguro Social, etc.) simplemente opte por no usar ese sitio web. Pero de forma realista, cualquier sitio web moderno con un inicio de sesión probablemente creará una conexión segura y encriptada.

¿Debería guardar las imágenes, documentos y otros archivos importantes en su PC en un contenedor o disco cifrado? Quizás. Puede hacerlo utilizando contenedores de archivos cifrados o bloqueando discos enteros mediante software. Hace algunos años, el popular software de encriptación multiplataforma TrueCrypt de repente y misteriosamente le pedía a los usuarios que dejaran de usar su software, insistía en que su producto era inseguro y cerraba todo el desarrollo. En un mensaje final a sus usuarios, TrueCrypt les instó a migrar sus datos al producto de Microsoft, Bitlocker, que ahora forma parte de algunas versiones de Windows. TrueCrypt fue una herramienta estándar para el cifrado de disco completo, junto con otro software como bcrypt o Filevault. El cifrado de todo el disco también es posible utilizando BitLocker o, si prefiere métodos de código abierto, utilizando LUKS en sistemas Linux o el sucesor de TrueCrypt, VeraCrypt.

Es muy probable que no necesite encriptar los archivos que están actualmente en su PC para evitar que los piratas informáticos y los ladrones de datos los tomen. No es una mala idea hacerlo para mantener archivos importantes en una cripta para mantenerlos fuera de las manos de otras personas que puedan tener la oportunidad de usar su computadora. La encriptación no necesita ser espeluznante o peligrosa; simplemente se puede considerar como una valla de privacidad digital y una forma de mantener a la gente honesta honesta. ¡Simplemente porque te gusten tus vecinos no significa que siempre quieras que puedan verte!

Lo mismo puede decirse de todos los servicios de mensajería digital, ya sea que estén en tu teléfono, tableta o en tu PC. Si no está utilizando el cifrado, tiene poca o ninguna garantía de que sus mensajes no sean interceptados por otros, nefastos o no. Si esto es importante para usted, y tal vez debería importarnos a todos nosotros, tiene cada vez más opciones. Vale la pena señalar que algunos servicios como iMessage de Apple envían mensajes cifrados de forma predeterminada, pero se comunican a través de los servidores de Apple, y es posible que puedan leerse y almacenarse allí.

El cifrado no es el Boogeyman

Esperamos haber ayudado a disipar parte de la información errónea que rodea esta tecnología incomprendida. Simplemente porque alguien elige mantener su información privada no significa que esté haciendo algo siniestro. Permitir que la conversación sobre encriptación sea completamente sobre terrorismo y no sobre privacidad básica y prevención del robo de identidad es fundamentalmente malo para todos nosotros. No es algo que deba temerse o malinterpretarse, sino una herramienta que todos nosotros deberíamos utilizar como lo consideremos conveniente, sin el estigma de ser utilizado solo para fines malvados.

Si está interesado en aprender más acerca de los métodos de encriptación , aquí hay algunos clásicos de How-To Geek, así como algunos programas que recomendamos para comenzar a incorporar encriptación en tu vida digital.

Cómo configurar BitLocker Encryption en Windows

3 Alternativas al True-Defunct TrueCrypt para Sus necesidades de encriptación

HTG explica: ¿Cuándo debe usar el cifrado?

Créditos de imagen: Christiaan Colen, Mark Fischer, Intel Free Press, Sarah (Flickr), Valery Marchive, Walt Jabsco.

6 Tipos de errores del navegador al cargar páginas web y lo que significan

Se garantiza que tropezará con una página de error ocasional mientras navega por la web. Esta guía lo ayudará a comprender exactamente qué significa cada página de error y qué hacer cuando los vea. Tenga en cuenta que cada navegador muestra y redacta sus páginas de error de manera diferente. Un error de certificado o advertencia de malware parece diferente en cada navegador diferente, pero los diferentes tipos de páginas de error significan lo mismo.

Cómo subir automáticamente las fotos de su teléfono a Dropbox

Si toma fotos con regularidad en su teléfono o tableta, cargarlas en un servicio en la nube como Dropbox hace que sea mucho más fácil acceder a ellas en su PC u otros dispositivos. Dropbox en realidad tiene una función que carga todas tus fotos automáticamente, a medida que las tomas. Puedes hacer esto tanto en dispositivos Android como iOS.