Asegure sus cuentas en línea eliminando el acceso a aplicaciones de terceros

Probablemente le haya dado acceso a algunas aplicaciones o sitios web a su cuenta de Google, Facebook, Twitter, Dropbox o Microsoft. Cada aplicación que haya permitido mantiene ese acceso para siempre, o al menos hasta que lo revoque.

En otras palabras, es probable que haya bastantes otros servicios web que tengan acceso a sus datos personales. Debe verificar regularmente sus listas de servicios conectados en los sitios web que utiliza y eliminar los servicios que ya no usa.

¿Por qué los terceros probablemente tienen acceso a sus cuentas?

RELACIONADO: ¿Por qué debería usar un administrador de contraseñas? y cómo comenzar

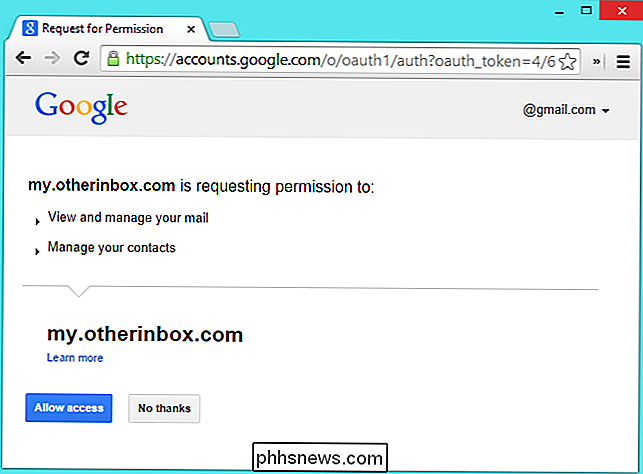

Cuando utiliza una aplicación o un servicio web que requiere acceso a una cuenta, por ejemplo, cualquier cosa en su cuenta de Google, archivos en su cuenta de Dropbox, tweets en Twitter, etc., esa aplicación generalmente no funciona. No pida la contraseña del servicio. En cambio, la aplicación solicita acceso usando algo llamado OAuth. Si acepta la solicitud, esa aplicación tendrá acceso a su cuenta. El sitio web de la cuenta proporciona al servicio un token que puede usar para acceder a su cuenta.

Esto es más seguro que solo darle a la aplicación de terceros su contraseña porque puede conservar su contraseña. También es posible restringir el acceso a datos específicos, por ejemplo, puede autorizar que un servicio acceda a su cuenta de Gmail, pero no sus archivos en Google Drive u otros datos en su cuenta de Google.

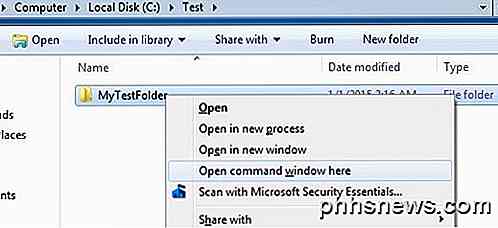

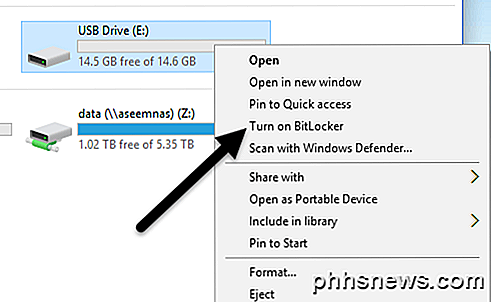

Cuando le da acceso a una aplicación, verá un aviso de permiso en el sitio web que utiliza. Por lo tanto, si le da acceso a una aplicación a su cuenta de Google, verá un aviso de permiso en el sitio web de Google.

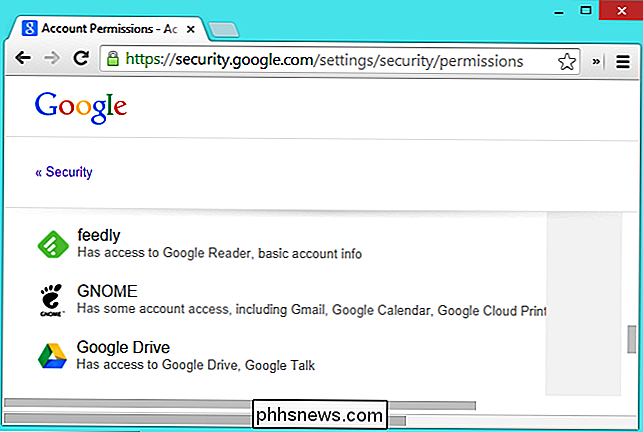

Hasta ahora, todo bien. Pero es fácil olvidar qué aplicaciones y servicios tienen acceso a su cuenta. Puede probar una aplicación una vez y nunca volver a usarla, o puede haber dejado de usar una aplicación hace años. Si no revisa su lista de aplicaciones autorizadas y la elimina, esa aplicación aún tiene acceso. La aplicación podría usar su acceso para recopilar datos sobre usted sin su permiso. La aplicación podría venderse a nuevos propietarios que quieran usar la aplicación para hacer dinero rápido, como la popularización de las extensiones de Chrome para los anunciantes que las llenan de adware. O el propio servicio web podría verse comprometido por los atacantes que utilizan su acceso a las cuentas para hacer algo malo.

Cambiar su contraseña tampoco revocará automáticamente el acceso a las aplicaciones conectadas. Incluso si cambia todas sus contraseñas y cree que está empezando de cero, los servicios a los que haya otorgado acceso mantendrá ese acceso.

Solo debe dar acceso a las aplicaciones en las que confía y que utiliza regularmente. Si ya no usa un servicio o aplicación, debe eliminar su acceso solo para estar seguro.

Use estos enlaces

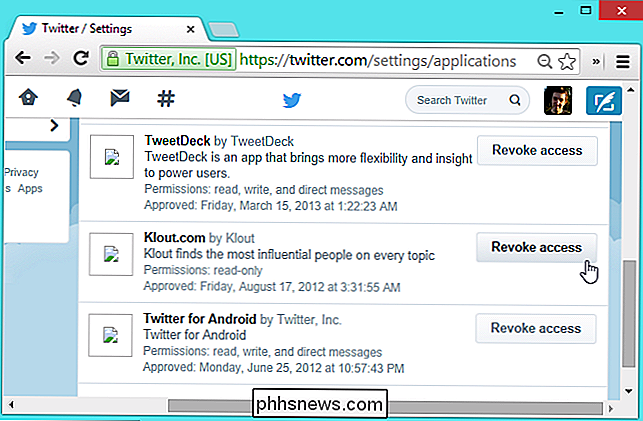

Para proteger sus cuentas, deberá visitar una página específica en cada sitio web que use. y revisa tu lista de servicios conectados. Si ve un servicio o aplicación que ya no usa, cancele su acceso a su cuenta con un clic o dos.

Para acelerar esto, hemos recopilado una lista de enlaces a las páginas apropiadas en sitios web populares que usan OAuth. . Si usa un servicio, haga clic en su enlace para verificar su lista de servicios conectados. y revocar el acceso a los servicios que ya no usa:

- Microsoft

- Yahoo

- Dropbox

- Flickr

- AOL

- Foursquare

Si usa otro sitio web y le ha dado acceso a aplicaciones de terceros con un aviso OAuth de aspecto similar, deberá verificar la página de configuración de su cuenta y buscar una lista de conexiones sitios, servicios o aplicaciones para administrar.

En general, es una mala idea hacer clic en enlaces en sitios web que prometen acceder a sus cuentas de Google, Microsoft, Facebook o Twitter e iniciar sesión con su contraseña. Phishers se hace pasar por sitios de esta manera para robar sus contraseñas. Si ve un mensaje de contraseña después de hacer clic en un enlace como los de arriba en algún lugar de la web, asegúrese de verificar que en realidad está en el sitio web real y no en un sitio falso e impostor.

Decidir qué aplicaciones eliminar es fácil: si no lo usa, revoque el acceso. Asegúrese de revisar regularmente su lista de aplicaciones y sitios web conectados en los sitios web que usa. Si le da acceso a una aplicación o servicio a datos confidenciales, asegúrese de revocar su acceso cuando deje de usarlo.

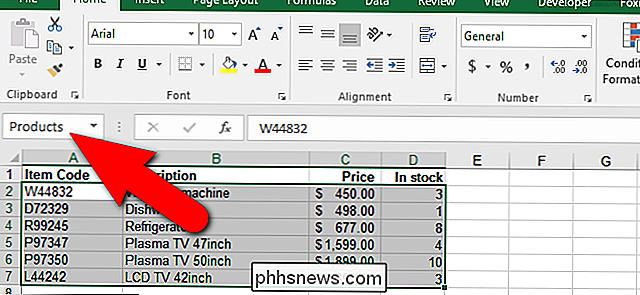

Cómo asignar un nombre a un rango de celdas en Excel

Al crear fórmulas en Excel, puede hacer referencia a las celdas de otra parte de la hoja de trabajo en sus fórmulas. Pero si tienes muchas fórmulas, todas esas referencias de celda pueden ser confusas. Hay una forma fácil de eliminar la confusión. Excel incluye una función, llamada "Nombres", que puede hacer que sus fórmulas sean más legibles y menos confusas.

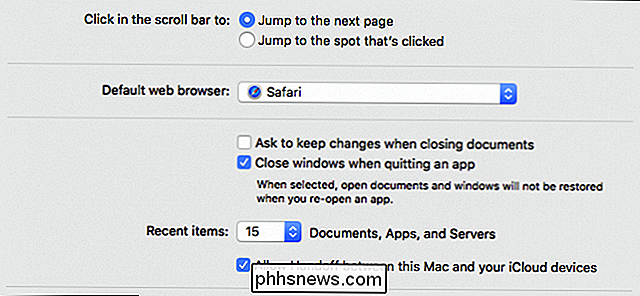

Cómo cambiar el número de elementos recientes en OS X

Con OS X 10.11 El Capitán, Apple ha agregado una cantidad considerable de características nuevas, pero entre todo el alboroto y el hoopla, son más pequeños artículos que la compañía deslizó sin previo aviso. Una de ellas es la posibilidad de cambiar el número de elementos recientes. Vamos a mostrarle lo que queremos decir.