PSA: si descarga y ejecuta algo malo, ningún antivirus puede ayudarlo

El antivirus debe ser una defensa de última línea, no es algo de lo que dependa para salvarse. Para mantenerse seguro en línea, debe actuar como si no tuviera ningún software antimalware en su computadora.

El antivirus no es la panacea que a menudo se considera. Hay una razón por la que empresas como Netflix están abandonando el antivirus tradicional e incluso los fabricantes de Norton han declarado que el antivirus está "muerto". No tiene una falsa sensación de seguridad porque el software antimalware se ejecuta en su computadora.

The Two Main Ways Malware Gets En una PC

RELACIONADO: Symantec dice que "el software antivirus ha muerto", pero ¿qué significa eso para usted?

Hay dos formas principales en que el malware puede ingresar a su sistema. Una es a través de exploits, a menudo exploits y exploits de complemento dirigidos a software vulnerable como Flash y Java. El otro es descargar algo malo y ejecutarlo. El antivirus no puede protegerlo contra los ataques más recientes.

La lista negra está luchando contra una batalla perdedora

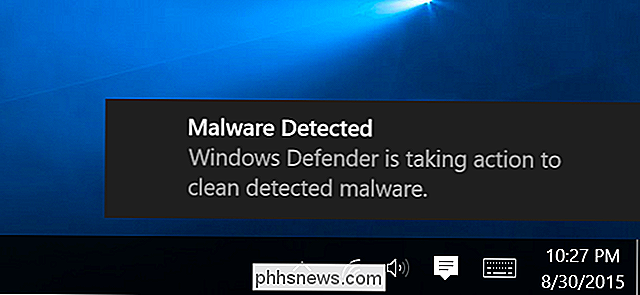

El software antivirus se basa en listas negras y heurísticas, y realmente, la heurística es solo otro tipo de lista negra. Las compañías antimalware encuentran malware en la naturaleza, lo analizan y agregan "definiciones" que el software antimalware descarga constantemente. Cada vez que ejecuta una aplicación, el software antimalware verifica si coincide con una definición y la bloquea si lo hace.

El software antimalware también incorpora detección heurística. Comprobación heurística para ver si una pieza de software se comporta de manera similar a un malware conocido. Puede bloquear nuevas piezas de malware antes de que las definiciones estén disponibles para ellas, pero las heurísticas no son perfectas.

El problema con el enfoque de la lista negra es que asume que todo es seguro por defecto, y luego intenta seleccionar lo conocido -cosas malas. Sería más seguro voltear esto boca abajo, suponiendo que todo es peligroso y no debería funcionar a menos que se haya demostrado que es más seguro. Desafortunadamente, Microsoft solo ofrece las funciones de listas blancas más potentes en las ediciones Enterprise de Windows.

Los criminales diseñan malware para evitar la detección

Los atacantes sofisticados pueden diseñar malware para eludir los programas antimalware.

Es posible que haya oído hablar de VirusTotal, un sitio web, ahora propiedad de Google, que le permite subir un archivo. Escanea ese archivo con diferentes motores antivirus e informa lo que dicen al respecto.

No sería demasiado difícil configurar su propia versión de VirusTotal que no comparta los archivos que carga con estas compañías antimalware. De hecho, los atacantes tienen sus propias herramientas similares a VirusTotal, lo que les permite escanear un archivo con muchos motores antivirus diferentes para ver si se detecta. Si el software antivirus lo detecta, pueden realizar modificaciones para evitar la detección por parte del software antimalware.

Los estudios han demostrado que esto es realmente lo que está sucediendo. Por ejemplo, un estudio de Damballa descubrió que el software antivirus no detecta el 70 por ciento de los nuevos programas maliciosos en la primera hora. Los delincuentes están ajustando específicamente nuevos programas maliciosos para evitar ser detectados por el software antivirus que se ejecuta en las computadoras de sus objetivos.

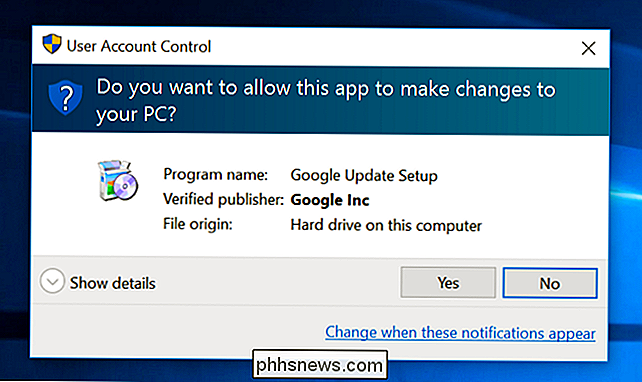

Una vez que se ejecuta el malware, tiene problemas

Una vez que un malware se ancle en su sistema, es encima. Has sido comprometido. El malware podría agregar excepciones a su software antivirus o simplemente desactivarlo para que no se ejecute y detecte el malware en el futuro. Dado que todos los sistemas de Windows no parcheados que existen con vulnerabilidades podrían aprovecharse para obtener privilegios adicionales una vez que el software se ejecuta en su computadora, esto no requeriría aceptar un aviso de UAC la mayor parte del tiempo, aunque acepta el aviso de UAC también cerraría tu destino.

Simplemente haciendo clic en una advertencia del software antimalware y diciendo que quieres ejecutar el malware a pesar de la advertencia una sola vez también sería desastroso. Una vez que el malware se está ejecutando, es imposible saber si ha eliminado hasta el último bit sin realizar una reinstalación completa de Windows.

¿Qué puede protegerte?

RELACIONADO: Seguridad informática básica: cómo protegerte de virus, hackers y ladrones

La solución no es solo software, aunque siempre es tentador buscar una solución técnica cuando la solución real es social.

Todos deberíamos comportarnos como si no tuviéramos software antimalware. Eso no significa que no deba ejecutar algo, al menos el software Windows Defender integrado en la última versión de Windows, por ejemplo. Pero es solo una línea de defensa de última gota, no la única.

Esto significa evitar el pirateo de software: descargar y ejecutar programas desde sitios web con sombra es peligroso. Significa mantenerse atento y solo descargar software creíble, evitando cosas que parecen un poco incompletas. También significa comprender qué tipos de archivos son potencialmente peligrosos: un archivo .png es solo una imagen, por lo que debería estar bien, pero un archivo .scr es un programa de protector de pantalla que podría ejecutar código potencialmente malicioso. Hemos cubierto las buenas prácticas de seguridad que debería seguir.

El futuro del software de seguridad

El futuro del software de seguridad no es solo una lista negra. En cambio, a menudo será algo más parecido a una lista blanca: cambiar de "todo está permitido excepto cosas conocidas malas" a "todo se niega excepto lo conocido-cosas buenas".

Eso es lo que Netflix está cambiando: software que monitorea el software ejecutando en sus servidores por irregularidades en lugar de escanearlo contra malware conocido.

RELACIONADO: Utilice un programa anti-exploits para ayudar a proteger su PC de los ataques de día cero

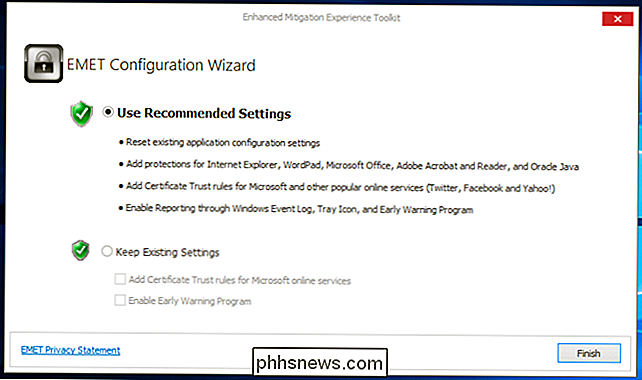

Las herramientas más sofisticadas también deberían endurecer el software que uso, técnicas de bloqueo que utilizan los atacantes en lugar de luchar contra la batalla perdida de constantemente agregar nuevas definiciones.

Malwarebytes Anti-Exploit es un gran ejemplo de esto, por lo que lo recomendamos de todo corazón aquí. Esta herramienta gratuita bloquea las técnicas de explotación comunes utilizadas contra los navegadores web y sus complementos. Es el tipo de cosa que debe integrarse en Windows y en los navegadores web modernos. Microsoft incluso tiene su propia tecnología similar en EMET, aunque está principalmente orientada a la empresa.

No, probablemente no quiera volcar su software antivirus como lo hizo Netflix. El software antimalware aún funciona bastante bien contra malware antiguo aleatorio que puede encontrar en línea. Pero, contra ataques más nuevos e inteligentes, el software antimalware a menudo se cae de bruces. No pongas toda tu confianza en él para protegerte.

Cómo funciona el afilado digital de imágenes y por qué debería usarlo

El afilado de imágenes podría ser el truco de fotografía digital menos utilizado a este lado del estudio del histograma. Siga leyendo mientras explicamos qué es el nitidez de la imagen, por qué la necesitamos, qué hace y por qué debería aplicarla liberalmente a sus propias imágenes para desvanecer los bordes difusos y hacer que las imágenes destaquen.

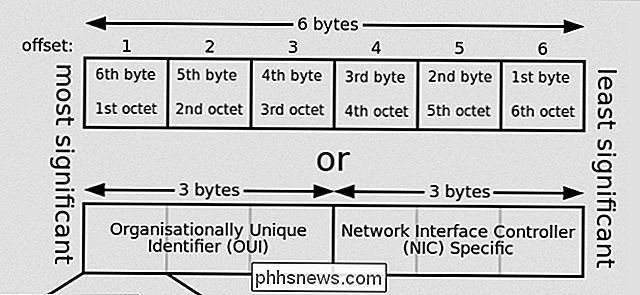

¿Por qué son necesarias las direcciones Ethernet / MAC?

Si aún es nuevo en el tema de las redes, puede ser abrumador cuando comienza a conocer los diferentes tipos de direcciones involucradas y cómo trabajan juntos. La publicación de preguntas y respuestas SuperUser de hoy busca aclarar la confusión para un lector curioso. La sesión de preguntas y respuestas de hoy nos llega cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios de preguntas y respuestas impulsada por la comunidad.