Bloquea tu tecnología en 2018 con estas resoluciones

Si eres una persona humana que ocasionalmente se dedica al comercio, es probable que los piratas informáticos te estén apuntando a ti. Este año, resuelve hacer algo al respecto.

Sabes que debes cuidar mejor tu información personal, pero sigues postergándola. Es comprensible, pero este es el año en que toma su seguridad en sus propias manos. Aquí hay siete resoluciones que puede tomar para bloquear sus datos en 2018. Como ir al gimnasio con regularidad, puede ser molesto comenzar, pero estará mejor una vez que desarrolle mejores hábitos.

Use Freaking Password Manager

RELACIONADO: Por qué debería usar un administrador de contraseñas, y cómo empezar

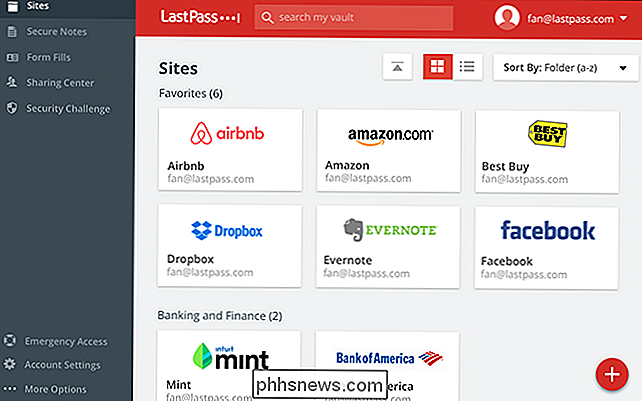

Volver a utilizar las contraseñas es una idea muy, muy mala. Claro, tener la misma contraseña en todas partes hace que sea más fácil de recordar, pero significa que la fuga de seguridad de un sitio compromete todas sus cuentas. Para mantenerse seguro, debe cambiar todas sus contraseñas cada vez que se compromete un servicio que utiliza, lo cual es básicamente imposible.

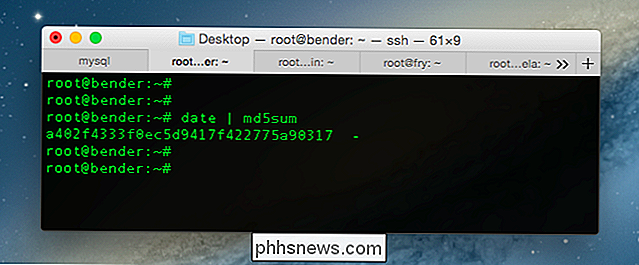

Es por eso que necesita usar una contraseña diferente para cada sitio, y un administrador de contraseñas puede ayudarlo haces eso. LastPass es una opción popular y gratuita, pero hay una serie de opciones sólidas que son fáciles de configurar y usar.

Deje de posponer esto. Todo lo que hace en línea está en riesgo hasta que deje de volver a usar las contraseñas, y los administradores de contraseñas lo hacen de manera simple.

Cierre las cuentas importantes con autenticación de dos factores

RELACIONADO: Cómo configurar Authy para dos- Autenticación de factores (y sincronización de códigos entre dispositivos)

Incluso la contraseña más segura no lo protegerá por completo. Es por eso que, una vez que sus contraseñas están en orden, también debe usar la autenticación de dos factores donde sea que se ofrezca. La autenticación de dos factores significa que si alguien tiene obtener su contraseña, aún así no podrá iniciar sesión en su cuenta: también necesitan un código enviado a su teléfono, que probablemente no tengan.

Comúnmente, estos códigos se envían por mensaje de texto, pero el SMS no es ideal para dicha autenticación porque no se creó teniendo en cuenta la seguridad. Recomendamos usar una aplicación como Authy en su lugar. No tardará mucho en configurarse, y una vez que lo haga no tendrá que preocuparse por el secuestro de SIM.

Esto puede sonar molesto. Hazlo de todos modos.

Muchos sitios ofrecen autenticación de dos factores en este punto, e idealmente debes usarlo donde sea que se ofrezca. Si eso es demasiado para usted, asegúrese de que su dirección de correo electrónico esté bloqueada, porque cualquier persona que tenga acceso a ella puede restablecer fácilmente todas sus otras contraseñas. Bloquee su administrador de contraseñas mientras está en él, por la misma razón.

Haga una copia de seguridad de su equipo (en serio)

RELACIONADO: ¿Cuál es la mejor manera de hacer una copia de seguridad de mi computadora?

archivo se almacena en un solo disco duro, vas a perderlo. Es una cuestión de cuándo, no si, el disco va a morir.

Por eso es que necesita una estrategia de respaldo, especialmente para sus fotos y videos familiares irremplazables. Hemos hablado sobre la mejor manera de hacer una copia de seguridad de su computadora, y debe seguir ese consejo, asegurándose de tener al menos una copia de seguridad remota usando un servicio como Backblaze. Es una inversión, pero eso significa que nunca más tendrás que preocuparte por perder tus archivos.

En serio: sabes que deberías hacer esto, pero si aún no lo has configurado, hazlo ahora. Solo lleva 15 minutos.

Tampoco olvides todas las fotos y videos almacenados en tu teléfono. Google Photos almacena un número ilimitado de fotos y las sincroniza desde dispositivos Android e iOS automáticamente. Configúralo, o algo así, para que puedas acceder a tus fotos incluso si pierdes tu teléfono.

Copia de seguridad de tus datos también te ofrece una defensa potencial contra el ransomware, que encripta tus datos y exige que pagues para obtener acceso. espalda. En lugar de pagar, simplemente puede limpiar su computadora y restaurar desde sus copias de seguridad.

Actualizar (o actualizar) su enrutador

RELACIONADO: Cómo asegurar que su enrutador doméstico tenga las últimas actualizaciones de seguridad

Su enrutador inalámbrico es la puerta de enlace utilizada por sus computadoras, teléfonos y dispositivos Smarthome para acceder a Internet. Debe asegurarse de que sea seguro, y eso comienza asegurándose de que su red esté protegida por una contraseña con encriptación WPA2; de lo contrario, los atacantes pueden acceder fácilmente a su red doméstica (sí, incluso WEP es notablemente inseguro).

Gracias a la vulnerabilidad de KRACK, sin embargo, WPA2 no es tan seguro como solía ser. La actualización de sus computadoras y dispositivos móviles soluciona el problema de esos dispositivos, pero es posible que algunos pequeños dispositivos aún no estén parcheados.

La forma más sencilla de bloquear todo es actualizar su enrutador, por lo tanto, resuelva hacerlo pronto. Si no hay actualizaciones para su enrutador, considere actualizar su enrutador a un nuevo modelo; es probable que haya pasado un tiempo desde que lo hizo, y las más nuevas ofrecen muchas características que pueden mejorar la velocidad y la fuerza de su señal Wi-Fi.

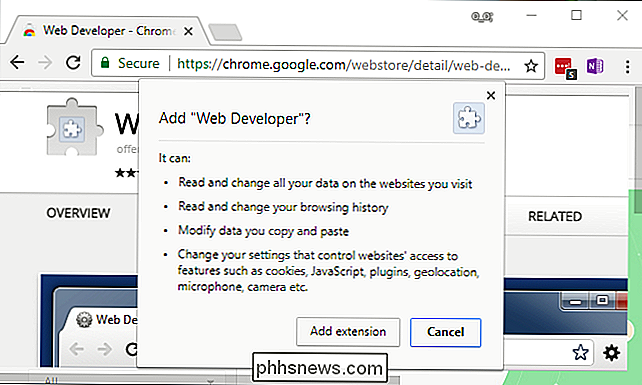

Limpiar las extensiones de tu navegador

RELACIONADO: Las extensiones del navegador son una pesadilla de privacidad: deja de usar tantas de ellas

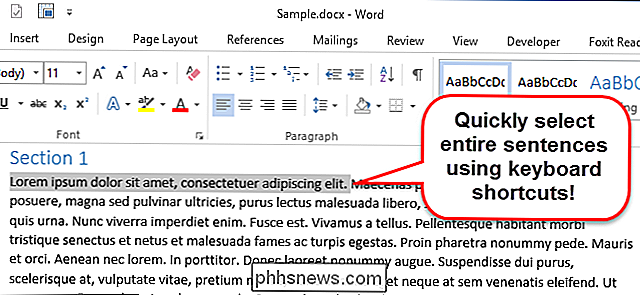

La mayoría de los usuarios recolectan muchas extensiones de navegador durante el año, pero resulta que las extensiones son una pesadilla de privacidad. Es relativamente común que las empresas incompletas compren extensiones populares de exploradores y les envíen malware utilizando actualizaciones automáticas.

Este año, resuelva eliminar regularmente las extensiones de su navegador, eliminando las que no usa regularmente. Hará un largo camino para mantener su información segura.

Eliminar el acceso a aplicaciones de terceros no utilizados de Google, Facebook y otras cuentas

RELACIONADO: Proteja sus cuentas en línea eliminando el acceso a aplicaciones de terceros

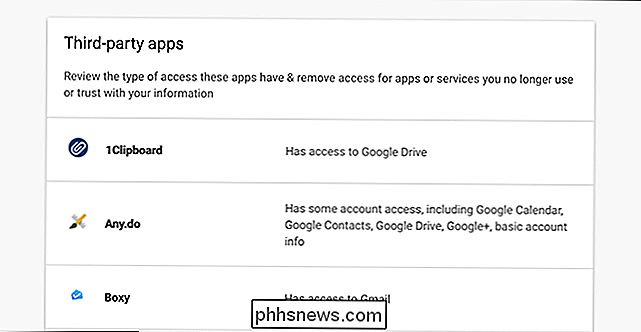

Del mismo modo, su cuenta de Google o Facebook puede vincularse a aplicaciones de terceros para que puedan acceder a cosas como su calendario, contactos u otra información. Pero la mayoría de nosotros nos olvidamos de los servicios para los que nos registramos y paramos de usar. Sin embargo, los servicios no se han olvidado y es posible que todavía accedan a sus datos regularmente, lo cual es un problema si alguna vez son pirateados, vendidos a compañías nefastas o simplemente comienzan a hacer cosas incompletas.

Es por eso que debe revisar y eliminar servicios de aplicaciones de terceros no utilizados. Puede desplazarse y eliminar aplicaciones que ya no usa, evitando que accedan a sus datos.

Cifrar sus computadoras y teléfonos

Si alguien tiene acceso a su computadora, puede acceder a todos sus datos, incluso si no sabe su contraseña Es decir, a menos que el disco duro de su computadora esté cifrado. Es la forma más segura de proteger su información contra el robo.

Afortunadamente, en 2018 esta es una resolución rápida. Puede habilitar el cifrado de disco completo en Windows con la suficiente facilidad y tampoco es difícil cifrar los discos duros de su Mac. Su iPhone y su iPad están encriptados por defecto, suponiendo que tenga un PIN, y el cifrado de su teléfono Android también es fácil de hacer (muchos de los nuevos también vienen encriptados).

No hay excusa para no hacer esto, y su información será mucho más segura después de que lo haga. ¡Hazlo! ¡Hazlo ahora! Es un primer paso simple para bloquear sus datos en 2018.

Crédito de la foto: Den Rise / Shutterstock.com, Joe Besure / Shutterstock.com, Casezy idea / Shutterstock.com

Cómo aprovechar al máximo tu Nest Cam

La Nest Cam es una de las levas de Wi-Fi más populares del mercado gracias a su facilidad de uso. Si eres un propietario reciente o solo alguien que siente curiosidad acerca de qué puede hacer realmente el dispositivo, aquí te explicamos cómo aprovechar al máximo tu Nest Cam. Muchos propietarios de Nest Cam probablemente solo configuraron la cámara y marcaron el registro, pero a pesar la simplicidad de la Nest Cam, en realidad hay muchas características interesantes que vienen con el dispositivo.

Cómo cambiar el nombre de sus dispositivos Amazon Echo

Si solo tiene uno o dos Echos, puede que no importe si se llaman nombres aburridos y repetitivos, como "John's Echo" y "John's Second". Echo "en la aplicación Alexa. Pero cuanto más Echos tenga, más puede importar, especialmente si utiliza características como el sistema de intercomunicación "drop in" de Amazon y otras funciones de llamada.