Exploración de Stagefright de Android: lo que necesita saber y cómo protegerse

Android tiene un error de seguridad masivo en un componente conocido como "Stagefright". Solo recibir un mensaje MMS malicioso podría resultar en su teléfono está en peligro. Es sorprendente que no hayamos visto un gusano propagarse de un teléfono a otro como los gusanos en los primeros días de Windows XP. Todos los ingredientes están aquí.

En realidad es un poco peor de lo que parece. Los medios se han enfocado en gran medida en el método de ataque MMS, pero incluso los videos MP4 incrustados en páginas web o aplicaciones pueden comprometer su teléfono o tableta.

¿Por qué StageFight Flaw es peligroso? No es solo MMS

Algunos comentaristas lo han llamado atacar "Stagefright", pero en realidad es un ataque a un componente de Android llamado Stagefright. Este es un componente de reproductor multimedia en Android. Tiene una vulnerabilidad que puede explotarse, más peligrosamente a través de un MMS, que es un mensaje de texto con componentes multimedia integrados.

Muchos fabricantes de teléfonos Android han elegido imprudentemente otorgar permisos al sistema Stagefright, que está un paso por debajo del acceso raíz. La explotación de Stagefright le permite a un atacante ejecutar el código de arbirato con los permisos de "medios" o "sistema", dependiendo de cómo esté configurado el dispositivo. Los permisos del sistema le darían al atacante, básicamente, acceso completo a su dispositivo. Zimperium, la organización que descubrió e informó el problema, ofrece más detalles.

Las aplicaciones típicas de mensajes de texto de Android recuperan automáticamente los mensajes MMS entrantes. Esto significa que usted podría verse comprometido solo por alguien que le envíe un mensaje a través de la red telefónica. Con su teléfono comprometido, un gusano que use esta vulnerabilidad podría leer sus contactos y enviar mensajes MMS maliciosos a sus contactos, propagándose como un reguero de pólvora como lo hizo el virus Melissa en 1999> usando Outlook y contactos de correo electrónico.

Informes iniciales enfocados en MMS porque era el vector potencialmente más peligroso que Stagefright podía aprovechar. Pero no es solo MMS. Como señaló Trend Micro, esta vulnerabilidad está en el componente "servidor de medios" y un archivo malicioso MP4 incrustado en una página web podría explotarlo, sí, simplemente navegando a una página web en su navegador web. Un archivo MP4 incrustado en una aplicación que quiera explotar su dispositivo podría hacer lo mismo.

¿Su teléfono inteligente o tableta es vulnerable?

Su dispositivo Android probablemente sea vulnerable. El noventa y cinco por ciento de los dispositivos Android en estado salvaje son vulnerables a Stagefright.

Para estar seguro, instale la aplicación Stagefright Detector de Google Play. Esta aplicación fue hecha por Zimperium, que descubrió e informó la vulnerabilidad Stagefright. Verificará su dispositivo y le dirá si Stagefright ha sido parchado en su teléfono Android o no.

Cómo evitar los ataques de Stagefright si es vulnerable

Por lo que sabemos, las aplicaciones antivirus de Android no lo salvarán de los ataques Stagefright. No necesariamente tienen suficientes permisos de sistema para interceptar mensajes MMS e interferir con los componentes del sistema. Google tampoco puede actualizar el componente de servicios de Google Play en Android para solucionar este error, una solución de mosaico que Google suele emplear cuando aparecen agujeros de seguridad.

Para evitar realmente comprometerse, debe evitar su aplicación de mensajería de preferencia. desde descargar y lanzar mensajes MMS. En general, esto significa desactivar la configuración de "auto recuperación MMS" en su configuración. Cuando reciba un mensaje MMS, no se descargará automáticamente; deberá descargarlo tocando un marcador de posición o algo similar. No correrá riesgos a menos que elija descargar el MMS.

No debe hacer esto. Si el MMS es de alguien que no conoces, definitivamente ignóralo. Si el MMS es de un amigo, es posible que su teléfono se haya visto comprometido si un gusano comienza a despegar. Lo más seguro es que nunca descargue mensajes MMS si su teléfono es vulnerable.

Para deshabilitar la recuperación automática de mensajes MMS, siga los pasos apropiados para su aplicación de mensajería.

- Mensajería (integrado en Android): abra Mensajería, toque el botón de menú y toque Configuración. Desplácese hasta la sección "Mensajes multimedia (MMS)" y desmarque "Recuperar automáticamente".

- Messenger (por Google): abra Messenger, toque el menú, toque Configuración, toque Avanzado, y desactive "Recuperación automática". . "

- Hangouts (por Google): abra Hangouts, toque el menú y vaya a Configuración> SMS. Desmarque "Recuperar automáticamente SMS" en Avanzado. (Si no ve las opciones de SMS aquí, su teléfono no está usando Hangouts para SMS. Desactive la configuración en la aplicación de SMS que usa en su lugar.)

- Mensajes (de Samsung): abra Mensajes y navegue hasta Más> Configuración> Más configuraciones. Toca Mensajes multimedia y desactiva la opción "Recuperar automáticamente". Esta configuración puede estar en un lugar diferente en diferentes dispositivos Samsung, que usan diferentes versiones de la aplicación Mensajes.

Es imposible crear una lista completa aquí. Simplemente abre la aplicación que utilizas para enviar mensajes SMS (mensajes de texto) y busca una opción que desactive la "recuperación automática" o la "descarga automática" de mensajes MMS.

Advertencia : si eliges descargar un Mensaje MMS, todavía eres vulnerable Y, como la vulnerabilidad Stagefright no es solo un problema de mensaje MMS, esto no lo protegerá por completo de todo tipo de ataque.

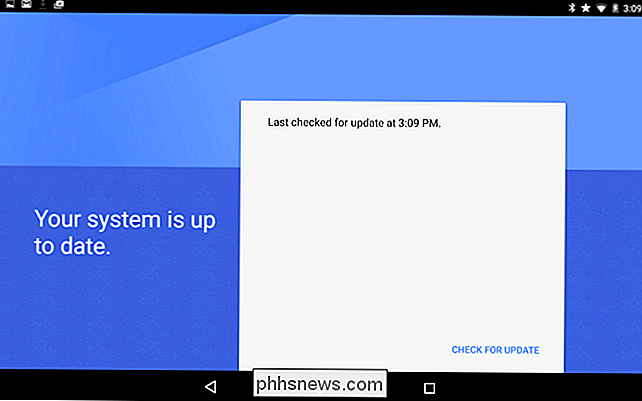

¿Cuándo obtiene su teléfono un parche?

RELACIONADO: ¿Por qué su Android? El teléfono no está recibiendo actualizaciones del sistema operativo y lo que puede hacer al respecto

En lugar de tratar de evitar el error, sería mejor si su teléfono acaba de recibir una actualización que lo solucionó. Desafortunadamente, la situación de actualización de Android es actualmente una pesadilla. Si tienes un teléfono insignia reciente, probablemente puedas esperar una actualización en algún momento, con suerte. Si tiene un teléfono más viejo, especialmente un teléfono de gama más baja, es muy probable que nunca reciba una actualización.

- Dispositivos Nexus : Google ha lanzado actualizaciones para el Nexus 4, Nexus 5, Nexus 6, Nexus 7 (2013), Nexus 9 y Nexus 10. Al parecer, el Nexus 7 (2012) original ya no es compatible y no tendrá parches

- Samsung : Sprint comenzó a enviar actualizaciones al Galaxy S5, S6, S6 Edge y Note Edge. No está claro cuándo otros proveedores están eliminando estas actualizaciones.

Google también le dijo a Ars Technica que "los dispositivos Android más populares" recibirían la actualización en agosto, incluyendo:

- Samsung : el Galaxy S3, S4 y Nota 4, además de los teléfonos anteriores.

- HTC : el One M7, One M8 y One M9.

- LG : el G2, G3 y G4.

- Sony : los dispositivos Xperia Z2, Z3, Z4 y Z3 Compact.

- Android One compatibles con Google

Motorola también anunció que actualizará sus teléfonos con actualizaciones a partir de agosto, incluido el Moto X (primera y segunda generación), Moto X Pro, Moto Maxx / Turbo, Moto G (1.ª, 2.ª y 3.ª generación), Moto G con 4G LTE (1.ª y 2.ª generación), Moto E (1.ª y 2.ª generación) , Moto E con 4G LTE (segunda generación), DROID Turbo y DROID Ultra / Mini / Maxx.

Google Nexus, Samsung y LG se han comprometido a actualizar sus teléfonos con actualizaciones de seguridad una vez al mes. Sin embargo, esta promesa solo se aplica realmente a teléfonos emblemáticos y requeriría que los transportistas cooperen. No está claro qué tan bien funcionaría esto. Las operadoras podrían obstaculizar estas actualizaciones, y esto aún deja un gran número de miles de modelos diferentes de teléfonos en uso sin la actualización.

O bien, simplemente instale CyanogenMod

RELACIONADO: 8 Razones para instalar LineageOS en su dispositivo Android

CyanogenMod es una ROM de Android personalizada de terceros utilizada a menudo por los entusiastas. Trae una versión actual de Android a dispositivos que los fabricantes han dejado de soportar. Esta no es realmente la solución ideal para la persona promedio ya que requiere desbloquear el gestor de arranque de su teléfono. Pero, si su teléfono es compatible, puede utilizar este truco para obtener una versión actual de Android con las actualizaciones de seguridad actuales. No es una mala idea instalar CyanogenMod si su fabricante ya no es compatible con su teléfono.

CyanogenMod ha corregido la vulnerabilidad Stagefright en las versiones nocturnas, y la solución debería llegar pronto a la versión estable mediante una actualización OTA.

Android tiene un problema: la mayoría de los dispositivos no reciben actualizaciones de seguridad

RELACIONADOS: Por qué los iPhones son más seguros que los teléfonos Android

Este es solo uno de los muchos agujeros de seguridad que los viejos dispositivos Android construyen, lamentablemente. Es solo una particularmente mala que está recibiendo más atención. La mayoría de los dispositivos Android, todos los dispositivos con Android 4.3 y versiones anteriores, tienen un componente de navegador web vulnerable, por ejemplo. Esto nunca se remendará a menos que los dispositivos se actualicen a una versión más nueva de Android. Puede ayudar a protegerse contra esto ejecutando Chrome o Firefox, pero ese navegador vulnerable siempre estará en esos dispositivos hasta que sean reemplazados. Los fabricantes no están interesados en mantenerlos actualizados y actualizados, razón por la cual muchas personas han recurrido a CyanogenMod.

Google, los fabricantes de dispositivos Android y las operadoras de celulares necesitan poner en orden sus actos, como el método actual de actualización: o mejor dicho, no actualizar: los dispositivos Android conducen a un ecosistema de Android con dispositivos que crean agujeros a lo largo del tiempo. Esta es la razón por la que los iPhones son más seguros que los teléfonos Android: los iPhones en realidad reciben actualizaciones de seguridad. Apple se ha comprometido a actualizar los iPhones durante más tiempo que Google (solo los teléfonos Nexus), Samsung y LG también se comprometen a actualizar sus teléfonos.

Probablemente haya escuchado que usar Windows XP es peligroso porque ya no se está actualizando. XP continuará acumulando agujeros de seguridad a lo largo del tiempo y se volverá más y más vulnerable. Bueno, el uso de la mayoría de los teléfonos Android es igual: tampoco reciben actualizaciones de seguridad.

Algunas mitigaciones de exploits podrían ayudar a evitar que un gusano Stagefright se apodere de millones de teléfonos con Android. Google argumenta que ASLR y otras protecciones en versiones más recientes de Android ayudan a evitar que Stagefright sea atacado, y esto parece ser parcialmente cierto.

Algunos operadores celulares también parecen estar bloqueando mensajes MMS potencialmente maliciosos en su extremo, impidiéndoles de llegar a teléfonos vulnerables. Esto ayudaría a evitar que un gusano se propague a través de mensajes MMS, al menos en los operadores que toman medidas.

Crédito de la imagen: Matteo Doni en Flickr

Cómo arrancar una unidad USB Live de Linux en su Mac

¿Cree que puede simplemente conectar una unidad USB estándar de Linux en su Mac y arrancar desde allí? Piensa otra vez. Necesitarás salir de tu camino para crear una unidad USB Linux en vivo que se iniciará en una Mac. Esto puede ser un gran dolor de cabeza, pero hemos encontrado una utilidad gráfica que hace que esto sea más fácil.

Cómo asegurarse de que la Mac y las fotos de su iPhone se sincronizan con iCloud

Fotos es la respuesta universal de Apple para compartir fotos en todos sus dispositivos. Ya sea que esté utilizando un iPhone o iPad, o tenga su confiable Mac, si tiene sus fotos almacenadas en un dispositivo, deberían estar disponibles en el resto. Fotos, sin embargo, es una aplicación relativamente nueva destinada a reemplazar el Venerable iPhoto y, como dijimos, crea una aplicación universal que se sincronice con iCloud y luego muestre cualquier foto en cualquier dispositivo que estés usando.