Cómo hacer que su iPhone sea más seguro cuando está bloqueado

Bloquear su iPhone hace un muy buen trabajo para mantener a las personas alejadas de su información personal, pero todavía hay cosas que alguien inescrupuloso puede hacer sin teclear en su código de acceso.

Pueden:

- Ver su vista de hoy con todos sus widgets.

- Ver sus notificaciones recientes.

- Usar el Centro de control.

- Usar Siri para hacer llamadas telefónicas, configurar alarmas , busque en la web y todo lo demás que no requiera que desbloquee su teléfono.

- Responda a los mensajes.

- Controle su hogar inteligente.

- Intente utilizar Apple Wallet (aunque no podrán para hacer una compra).

- Devolver llamadas perdidas.

- Tomar fotos.

Cuando lo piense bien, aunque no puedan ver sus fotos o mensajes de texto, alguien que tenga acceso a su el teléfono aún puede hacer bastante. Si quieren ganar algo de efectivo, pueden llamar a un número de tarifa premium; si solo quieren bromear con usted, podrían configurar algunas docenas de despertadores para las 4 a. m.

Si desea asegurarse de que su teléfono esté bien seguro cuando esté bloqueado, esto es lo que debe hacer.

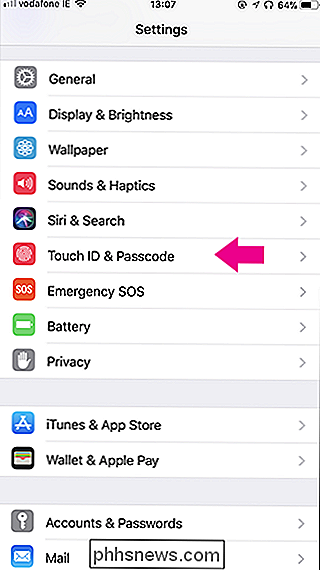

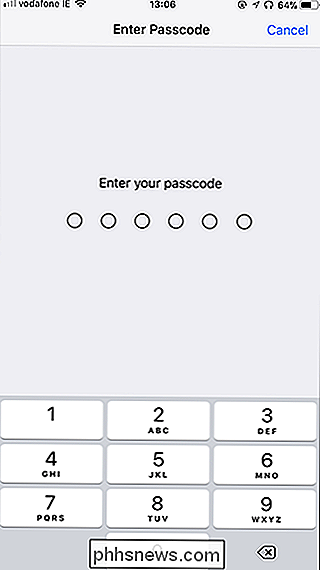

Vaya a Configuración> Toque ID y Código de acceso e ingrese su código de acceso. (En un iPhone X, esta será Configuración> ID de rostro y contraseña, y en iPhones anteriores, será Configuración> Código de acceso).

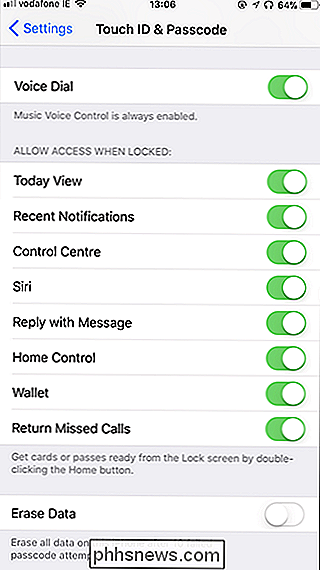

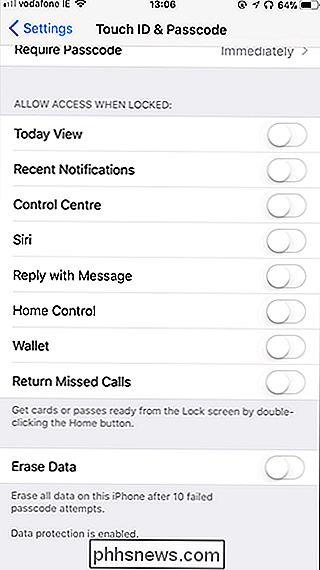

Desplácese hacia abajo hasta "Permitir acceso cuando esté bloqueado". Por defecto, todo estará activado. Desactiva cualquier cosa que no quieras que esté disponible cuando tu iPhone esté bloqueado. Lo único que no puede apagar es el acceso a la cámara. Eso siempre estará disponible desde la pantalla de bloqueo si deslizas hacia la izquierda.

RELACIONADO: Cómo ocultar notificaciones sensibles de la pantalla de bloqueo de tu iPhone

Hay algunas opciones ligeramente más profundas. Si desea que las notificaciones aparezcan en la pantalla de bloqueo, pero no muestre la vista previa, puede hacerlo también. Probablemente sea un buen equilibrio entre ocultar las notificaciones y dejarlas disponibles para que todos las lean. Además, si desea que Siri esté disponible pero no pueda realizar llamadas telefónicas con su iPhone bloqueado, deje Siri encendido pero apague el marcado por voz.

Qué hacer con las bahías de unidades ópticas no utilizadas de su PC

La mayoría de las PC, ya sea que las compre o las construya, tienen al menos una bahía de unidades sin usar. ¿Por qué no hacer uso de ellos? A pesar de que he tenido una unidad de DVD-RW en mi PC desde que la construí, no recuerdo una sola vez que la haya usado para leer un disco. Ahora que la mayor parte de los juegos de computadora, software e incluso los mismos sistemas operativos han pasado a servicios de descarga, la unidad óptica es algo así como un nicho, como la unidad de disquete anterior.

Guía de un conmutador de iPhone para elegir su primer teléfono Android

Así que has estado pensando en meterse en esa agua por un tiempo. Te estás preguntando, "¿cómo es la vida del otro lado?" Cambiar de iPhone a Android puede ser desalentador, porque tienes muchas más opciones: ¿cómo podrías elegir entre tantos teléfonos? Estamos aquí para ayudarlo. Si es un usuario de iPhone desde hace mucho tiempo, se ha acostumbrado a un cierto nivel de calidad y soporte.