Cómo rastrear la actividad del cortafuegos con el cortafuegos de Windows Log

En el proceso de filtrado del tráfico de Internet, todos los cortafuegos tienen algún tipo de función de registro que documenta cómo el cortafuegos manejó varios tipos de tráfico. Estos registros pueden proporcionar información valiosa, como direcciones IP de origen y destino, números de puerto y protocolos. También puede usar el archivo de registro de Windows Firewall para supervisar las conexiones TCP y UDP y los paquetes bloqueados por el firewall.

Por qué y cuándo es útil el registro de firewall

- Para verificar si las nuevas reglas agregadas funcionan adecuadamente o para depurarlas si no funcionan como se espera.

- Para determinar si el Firewall de Windows es la causa de las fallas de la aplicación: con la función de inicio de sesión de Firewall puede verificar las aperturas de puertos deshabilitados, abrir puertos dinámicos, analizar paquetes descartados con indicadores push y urgentes y analizar paquetes perdidos en la ruta de envío.

- Para ayudar e identificar actividad maliciosa: con la función de inicio de sesión de Firewall puede verificar si hay actividad maliciosa dentro de su red o no, aunque debe recordar que no proporciona la información necesaria para rastrear abajo del origen de la actividad.

- Si observa repetidos intentos infructuosos de acceder a su firewall u otros sistemas de alto perfil desde una dirección IP (o grupo de direcciones IP), entonces puede querer escribir una regla para eliminar todas las conexiones de ese espacio IP (asegurándose de que la dirección IP no se falsifique).

- Las conexiones salientes provenientes de servidores internos, como servidores web, podrían indicar que alguien está usando su sistema para lanzar ataques contra computadoras ubicadas en otras redes.

Cómo generar el archivo de registro

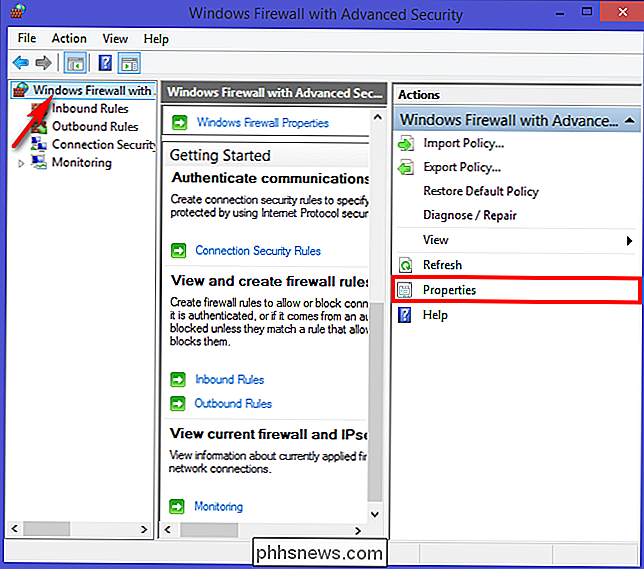

De manera predeterminada, el archivo de registro está deshabilitado, lo que significa que no se escribe información en el archivo de registro. Para crear un archivo de registro, presione "Win clave + R" para abrir el cuadro Ejecutar. Escriba "wf.msc" y presione Entrar. Aparece la pantalla "Windows Firewall con seguridad avanzada". En el lado derecho de la pantalla, haga clic en "Propiedades".

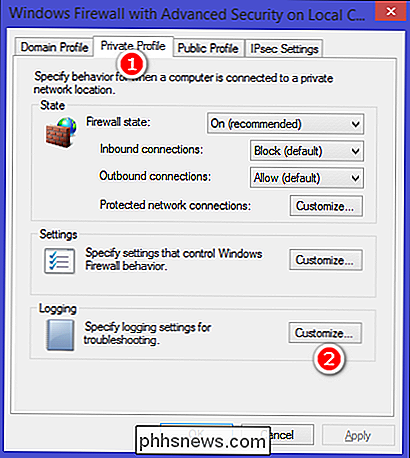

Aparece un nuevo cuadro de diálogo. Ahora haga clic en la pestaña "Perfil privado" y seleccione "Personalizar" en la "Sección de registro".

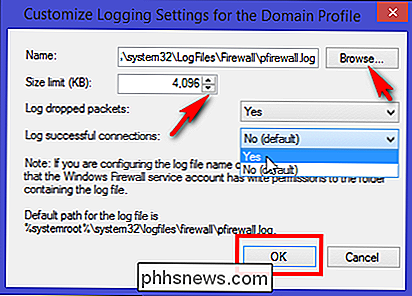

Se abre una nueva ventana y desde esa pantalla elige el tamaño máximo de registro, la ubicación y si registrar solo los paquetes caídos, la conexión o ambos. Un paquete descartado es un paquete que Windows Firewall ha bloqueado. Una conexión exitosa se refiere tanto a conexiones entrantes como a cualquier conexión que haya realizado a través de Internet, pero no siempre significa que un intruso se haya conectado exitosamente a su computadora.

De manera predeterminada, Firewall de Windows escribe entradas de registro en% SystemRoot% System32 LogFiles Firewall Pfirewall.logy almacena solo los últimos 4 MB de datos. En la mayoría de los entornos de producción, este registro escribirá constantemente en su disco duro, y si cambia el límite de tamaño del archivo de registro (para registrar la actividad durante un período prolongado), puede causar un impacto en el rendimiento. Por esta razón, debe habilitar el registro solo cuando resuelve activamente un problema e inmediatamente deshabilitar el registro cuando haya terminado.

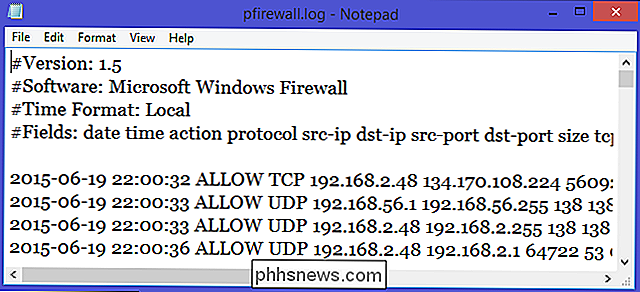

Luego, haga clic en la pestaña "Perfil público" y repita los mismos pasos que hizo para la pestaña "Perfil privado" . Ahora ha activado el registro para las conexiones de red pública y privada. El archivo de registro se creará en un formato de registro extendido W3C (.log) que puede examinar con un editor de texto de su elección o importarlos en una hoja de cálculo. Un único archivo de registro puede contener miles de entradas de texto, por lo que si las está leyendo a través del Bloc de notas, deshabilite el ajuste de palabras para conservar el formato de la columna. Si está viendo el archivo de registro en una hoja de cálculo, todos los campos se mostrarán lógicamente en columnas para un análisis más fácil.

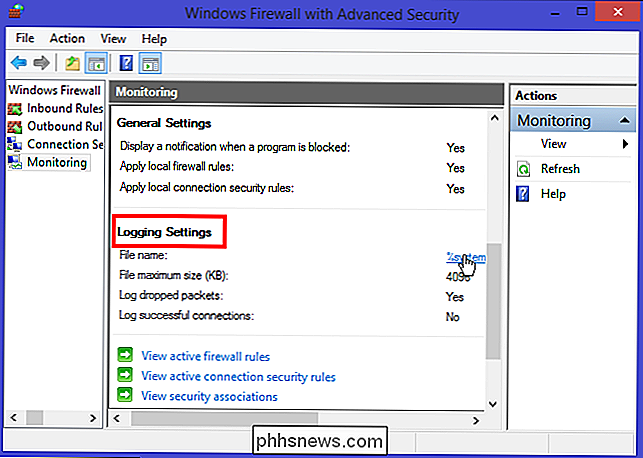

En la pantalla principal "Firewall de Windows con seguridad avanzada", desplácese hacia abajo hasta que vea el vínculo "Supervisión". En el panel Detalles, en "Configuración de registro", haga clic en la ruta de archivo junto a "Nombre de archivo". El registro se abre en el Bloc de notas.

Interpretación del registro de Windows Firewall

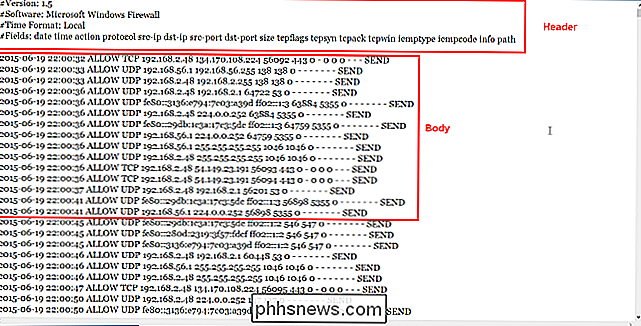

El registro de seguridad de Firewall de Windows contiene dos secciones. El encabezado proporciona información estática y descriptiva sobre la versión del registro y los campos disponibles. El cuerpo del registro es la información compilada que se ingresa como resultado del tráfico que intenta cruzar el firewall. Es una lista dinámica, y las nuevas entradas siguen apareciendo en la parte inferior del registro. Los campos se escriben de izquierda a derecha en la página. El (-) se usa cuando no hay ninguna entrada disponible para el campo.

Según la documentación de Microsoft Technet, el encabezado del archivo de registro contiene:

Versión: muestra qué versión del registro de seguridad de Firewall de Windows está instalado.

Software: muestra el nombre del software que crea el registro.

Tiempo: indica que toda la información de marca de tiempo del registro se encuentra en hora local.

Campos: muestra una lista de campos disponibles para el registro de seguridad entradas, si los datos están disponibles.

Mientras que el cuerpo del archivo de registro contiene:

fecha - El campo de fecha identifica la fecha en el formato AAAA-MM-DD.

tiempo - La hora local se muestra en el archivo de registro usando el formato HH: MM: SS. Las horas se referencian en formato de 24 horas. Acción

: a medida que el firewall procesa el tráfico, se registran ciertas acciones. Las acciones registradas son DROP para eliminar una conexión, ABRIR para abrir una conexión, CERRAR para cerrar una conexión, ABRIR-ENTRAR para una sesión entrante abierta en la computadora local, e INFO-EVENTOS-PERDIDOS para eventos procesados por el Firewall de Windows, pero no se registraron en el protocolo de registro de seguridad.

- El protocolo utilizado como TCP, UDP o ICMP.

src-ip: muestra la dirección IP de origen (la dirección IP de la computadora que intenta establecer la comunicación).

dst-ip: muestra la dirección IP de destino de un intento de conexión.

src-port: el número de puerto en la computadora de envío desde la cual se intentó la conexión.

dst-port: el puerto al cual el el envío de la computadora intentaba establecer una conexión.

tamaño: muestra el tamaño del paquete en bytes.

tcpflags - Información sobre los indicadores de control TCP en los encabezados TCP.

tcpsyn - Muestra el número de secuencia TCP en el paquete.

tcpack - Muestra el número de acuse de recibo TCP en el paquete.

tcpwin - Muestra el TCP w indow size, en bytes, en el paquete.

icmptype: información sobre los mensajes ICMP.

icmpcode: información sobre los mensajes ICMP.

info: muestra una entrada que depende del tipo de acción que se haya producido.

ruta: muestra la dirección de la comunicación. Las opciones disponibles son ENVIAR, RECIBIR, AVANZAR y DESCONOCIDO.

Como verá, la entrada del registro es grande y puede tener hasta 17 elementos de información asociados con cada evento. Sin embargo, solo las primeras ocho piezas de información son importantes para el análisis general. Con los detalles en su mano, ahora puede analizar la información para detectar actividad maliciosa o corregir errores de la aplicación.

Si sospecha alguna actividad maliciosa, abra el archivo de registro en el Bloc de notas y filtre todas las entradas de registro con DROP en el campo de acción y tenga en cuenta si la dirección IP de destino finaliza con un número distinto de 255. Si encuentra muchas de esas entradas, tome nota de las direcciones IP de destino de los paquetes. Una vez que haya terminado de solucionar el problema, puede desactivar el registro del cortafuegos.

La solución de problemas de red puede ser desalentadora a veces y una buena práctica recomendada para solucionar problemas de Windows Firewall es habilitar los registros nativos. Aunque el archivo de registro de Firewall de Windows no es útil para analizar la seguridad general de su red, sigue siendo una buena práctica si desea monitorear lo que sucede detrás de las escenas.

Cómo establecer permisos de archivos y carpetas en Windows

Normalmente, no tiene que preocuparse por los permisos en Windows porque el sistema operativo ya lo ha solucionado. Cada usuario tiene su propio perfil y su propio conjunto de permisos, lo que evita el acceso no autorizado a archivos y carpetas.Sin embargo, en ocasiones es posible que desee configurar manualmente los permisos en un conjunto de archivos o carpetas para evitar que otros usuarios accedan a los datos

Cinco usos válidos para el modo de navegación privada (además de la pornografía)

La gente se burla del modo de navegación privada, pero no es solo por la pornografía. De hecho, ni siquiera es solo para navegar de forma privada, tiene otros usos. Se llama Modo de incógnito en Chrome, Navegación privada en Firefox y Safari, y Navegación privada en Microsoft Edge e Internet Explorer, pero básicamente es la misma característica en todos estos navegadores.