Cómo hacer que su iPhone sea más seguro cuando está bloqueado

Bloquear su iPhone hace un muy buen trabajo para mantener a las personas alejadas de su información personal, pero todavía hay cosas que alguien inescrupuloso puede hacer sin teclear en su código de acceso.

Pueden:

- Ver su vista de hoy con todos sus widgets.

- Ver sus notificaciones recientes.

- Usar el Centro de control.

- Usar Siri para hacer llamadas telefónicas, configurar alarmas , busque en la web y todo lo demás que no requiera que desbloquee su teléfono.

- Responda a los mensajes.

- Controle su hogar inteligente.

- Intente utilizar Apple Wallet (aunque no podrán para hacer una compra).

- Devolver llamadas perdidas.

- Tomar fotos.

Cuando lo piense bien, aunque no puedan ver sus fotos o mensajes de texto, alguien que tenga acceso a su el teléfono aún puede hacer bastante. Si quieren ganar algo de efectivo, pueden llamar a un número de tarifa premium; si solo quieren bromear con usted, podrían configurar algunas docenas de despertadores para las 4 a. m.

Si desea asegurarse de que su teléfono esté bien seguro cuando esté bloqueado, esto es lo que debe hacer.

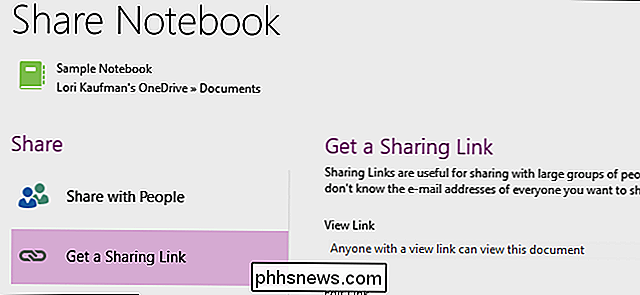

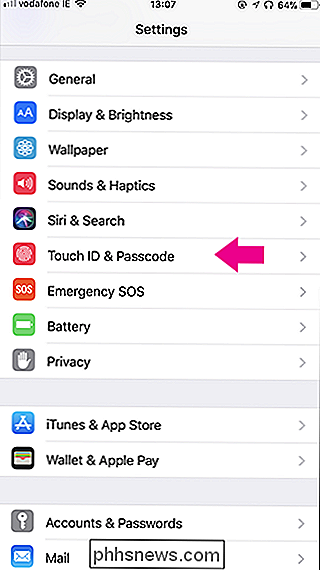

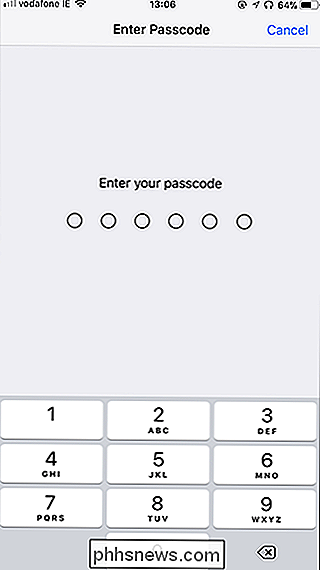

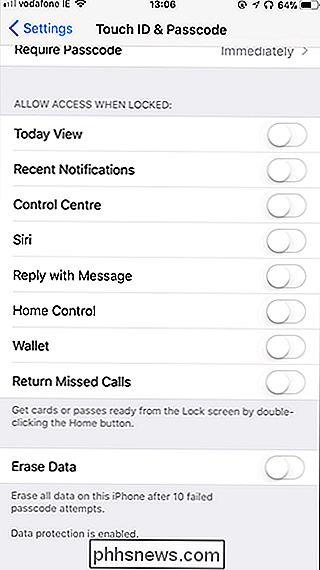

Vaya a Configuración> Toque ID y Código de acceso e ingrese su código de acceso. (En un iPhone X, esta será Configuración> ID de rostro y contraseña, y en iPhones anteriores, será Configuración> Código de acceso).

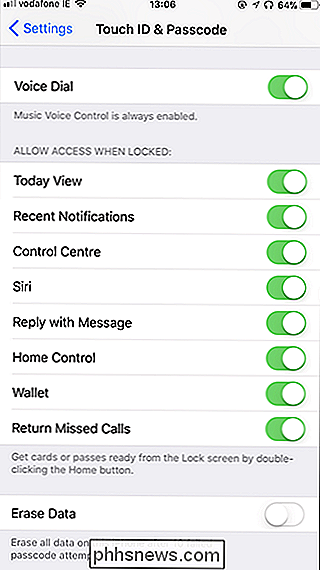

Desplácese hacia abajo hasta "Permitir acceso cuando esté bloqueado". Por defecto, todo estará activado. Desactiva cualquier cosa que no quieras que esté disponible cuando tu iPhone esté bloqueado. Lo único que no puede apagar es el acceso a la cámara. Eso siempre estará disponible desde la pantalla de bloqueo si deslizas hacia la izquierda.

RELACIONADO: Cómo ocultar notificaciones sensibles de la pantalla de bloqueo de tu iPhone

Hay algunas opciones ligeramente más profundas. Si desea que las notificaciones aparezcan en la pantalla de bloqueo, pero no muestre la vista previa, puede hacerlo también. Probablemente sea un buen equilibrio entre ocultar las notificaciones y dejarlas disponibles para que todos las lean. Además, si desea que Siri esté disponible pero no pueda realizar llamadas telefónicas con su iPhone bloqueado, deje Siri encendido pero apague el marcado por voz.

Cómo publicar fotos de 360 grados en Facebook

Si alguna vez se desplazó por su fuente de Facebook y notó que alguien publicó una foto de 360 grados, probablemente no usaron un 360 especial cámara, sino solo su teléfono. Así es cómo puede tomar sus propias fotos de 360º con su teléfono inteligente y publicarlas en Facebook para que todos las disfruten.

Cómo eliminar su cuenta de correo de Yahoo

Con Yahoo sufriendo infracciones masivas de datos y vendiéndose a Verizon, es posible que desee eliminar esa vieja cuenta de Yahoo. Si aún tiene datos importantes en su cuenta, puede descargar gran parte antes de eliminarlos. Primero: descargue sus correos electrónicos de Yahoo y otros datos Elimine su cuenta de Yahoo y Yahoo eliminará todos los datos asociados.