¿Qué es un ataque de "día cero" y cómo puede protegerse?

La prensa técnica escribe constantemente sobre nuevos y peligrosos exploits de "día cero". Pero, ¿qué es exactamente un ataque de día cero, qué lo hace tan peligroso y, lo más importante, cómo puede protegerse?

Los ataques de día cero suceden cuando los malos se adelantan a los buenos, atacándonos con vulnerabilidades nunca supimos que existía Son lo que sucede cuando no hemos tenido tiempo de preparar nuestras defensas.

El software es vulnerable

El software no es perfecto. El navegador en el que está leyendo esto, ya sea Chrome, Firefox, Internet Explorer o cualquier otra cosa, tiene bugs garantizados. Este tipo de software complejo está escrito por seres humanos y tiene problemas que aún no conocemos. Muchos de estos errores no son muy peligrosos, tal vez provocan el mal funcionamiento de un sitio web o la falla del navegador. Sin embargo, algunos errores son agujeros de seguridad. Un atacante que conozca el error puede crear un exploit que use el error en el software para obtener acceso a su sistema.

Por supuesto, algunos programas son más vulnerables que otros. Por ejemplo, Java ha tenido un flujo interminable de vulnerabilidades que permiten a los sitios web que usan el complemento Java escapar del entorno limitado de Java y tener acceso completo a su máquina. Los exploits que logran comprometer la tecnología de sandboxing de Google Chrome han sido mucho más raros, aunque incluso Chrome ha tenido cero días.

Divulgación responsable

A veces, los chicos buenos descubren una vulnerabilidad. O bien el desarrollador descubre la vulnerabilidad por sí mismo o los piratas informáticos descubren la vulnerabilidad y la revelan de manera responsable, quizás a través de Pwn2Own o el programa de recompensas por errores de Chrome de Google, que premian a los piratas informáticos por descubrir vulnerabilidades y revelarlas de manera responsable. El desarrollador corrige el error y publica un parche para él.

Las personas malintencionadas pueden intentar explotar la vulnerabilidad más tarde después de haber sido revelada y parchada, pero las personas han tenido tiempo para prepararse.

Algunas personas no instalan el parche en su software de manera oportuna, por lo que estos ataques aún pueden ser peligrosos. Sin embargo, si un ataque se dirige a una pieza de software que utiliza una vulnerabilidad conocida para la que ya hay un parche disponible, no se trata de un ataque de "día cero".

Ataques de día cero

A veces, una vulnerabilidad es descubierta por los malos chicos. Las personas que descubren la vulnerabilidad pueden vendérsela a otras personas y organizaciones en busca de hazañas (esto es un gran negocio, no se trata solo de adolescentes en sótanos tratando de meterse con usted nunca más, esto es crimen organizado en acción) o usarlo ellos mismos. La vulnerabilidad ya puede ser conocida por el desarrollador, pero es posible que el desarrollador no haya podido solucionarla a tiempo.

En este caso, ni el desarrollador ni las personas que usan el software advierten con anticipación que su software es vulnerable. La gente solo aprende que el software es vulnerable cuando ya está siendo atacado, a menudo examinando el ataque y aprendiendo qué error explota.

Este es un ataque de día cero, significa que los desarrolladores han tenido cero días para lidiar con el problema antes de que ya esté siendo explotado en la naturaleza. Sin embargo, los malos han sabido de esto por el tiempo suficiente como para crear una hazaña y comenzar a atacar. El software sigue siendo vulnerable al ataque hasta que los usuarios lanzan y aplican un parche, lo que puede llevar varios días.

Cómo protegerse

Cero días son aterradores porque no tenemos ningún aviso previo de ellos. No podemos evitar ataques de día cero manteniendo nuestro software parchado. Por definición, no hay parches disponibles para un ataque de día cero.

Entonces, ¿qué podemos hacer para protegernos de exploits de día cero?

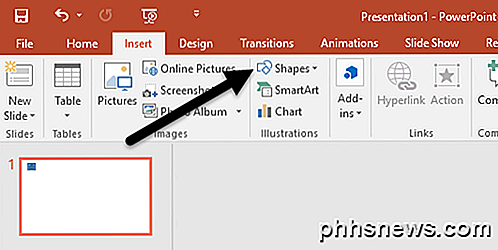

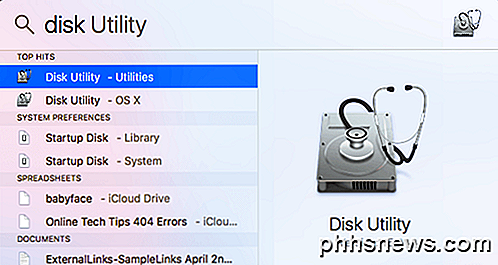

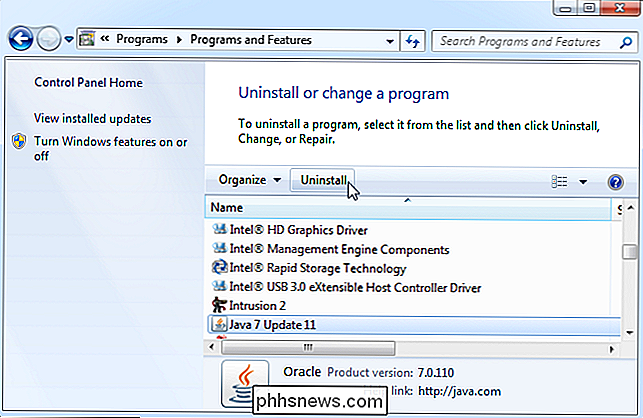

- Evitar software vulnerable : no estamos seguros de que haya será otra vulnerabilidad de día cero en Java en el futuro, pero la larga historia de Java de ataques de día cero significa que probablemente lo habrá. (De hecho, Java es actualmente vulnerable a varios ataques de día cero que aún no se han parcheado). Desinstale Java (o desactive el complemento si necesita Java instalado) y correrá menos riesgo de ataques de día cero . El lector de PDF de Adobe y Flash Player también han tenido históricamente bastantes ataques de día cero, aunque han mejorado recientemente.

- Reduzca su superficie de ataque : cuanto menos software tenga vulnerable a los ataques de día cero, mejor. Es por eso que es bueno desinstalar los complementos del navegador que no utiliza y evitar tener el software de servidor innecesario expuesto directamente a Internet. Incluso si el software del servidor está completamente parcheado, puede ocurrir un ataque de día cero.

- Ejecute un antivirus : los antivirus pueden ayudar contra los ataques de día cero. Un ataque que intente instalar malware en su computadora puede encontrar la instalación del malware frustrada por el antivirus. La heurística de un antivirus (que detecta actividad sospechosa) también puede bloquear un ataque de día cero. Antivirus puede actualizarse para protección contra el ataque de día cero antes de que un parche esté disponible para el software vulnerable en sí mismo. Es por eso que es inteligente usar un antivirus en Windows, sin importar cuán cuidadoso sea.

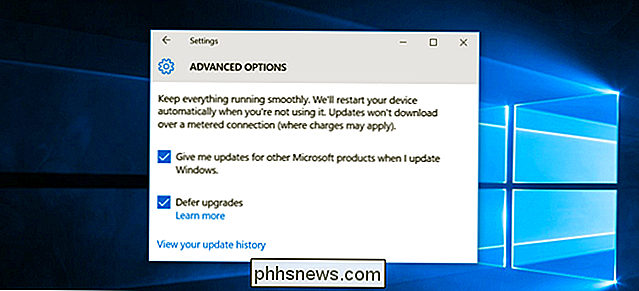

- Mantenga su software actualizado : actualizar su software regularmente no lo protegerá contra cero días, pero le asegurará que tiene la solución tan pronto como sea posible después de su lanzamiento. Esta es también la razón por la que es importante reducir la superficie de ataque y deshacerse de un software potencialmente vulnerable que no se utiliza; se necesita menos software para asegurar que esté actualizado.

Explicamos qué es un exploit de cero días, pero qué es una vulnerabilidad de seguridad permanente y sin parche conocida como? ¡Vea si puede descifrar la respuesta en nuestra sección de Geek Trivia!

Anular la suscripción a listas de correo con One Tap en iOS 10

Con el tiempo, se ha suscrito a todo tipo de listas de correo y ahora su bandeja de entrada está saturada de correos electrónicos que ya no desea. La aplicación de correo en iOS 10 ha agregado una manera muy fácil de darse de baja de las listas de correo. RELACIONADO: Cómo cancelar la suscripción de boletines de correo electrónico de la forma correcta Todos lo hacemos.

¿Qué es Miracast y por qué debería importarme?

Miracast es un estándar de pantalla inalámbrico diseñado para duplicar un teléfono inteligente, tableta o pantalla de PC a un televisor sin necesidad de cables físicos HDMI. Se está generalizando con cada día que pasa. El Roku 3 y el Roku Streaming Stick recientemente obtuvieron soporte para Miracast.